*이 글은 정기적으로 2018~2022년의 최신 랜섬웨어 통계로 업데이트됩니다. 저희는 35개 이상의 랜섬웨어 수치, 사실 및 동향을 정리했으며 이 글의 하단에는 업계 전문가의 예측이 요약되어 있습니다.

옛날에 랜섬웨어는 언론에서 자주 볼 수 있는 단어에 불과했지만, 이제는 전 세계 기업, 정부, 개인에게 너무도 현실적인 위협이 되었습니다. 랜섬웨어의 문제점은 두 가지입니다.

첫째, 랜섬웨어는 피해자의 파일 시스템을 완전히 암호화하도록 설계되어 돌이킬 수 없는 데이터 손실을 유발할 수 있습니다. 둘째, 점점 더 많은 사이버 범죄자들이 랜섬웨어를 이용하여 피해자로부터 금전을 편취하고 있습니다. 몇몇 설문 조사에 따르면 기업의 손실은 건당 평균 2,500달러이며, 기업은 경우에 따라 데이터의 암호를 해독하기 위해 수백만 달러를 지출할 의향이 있다고 합니다.

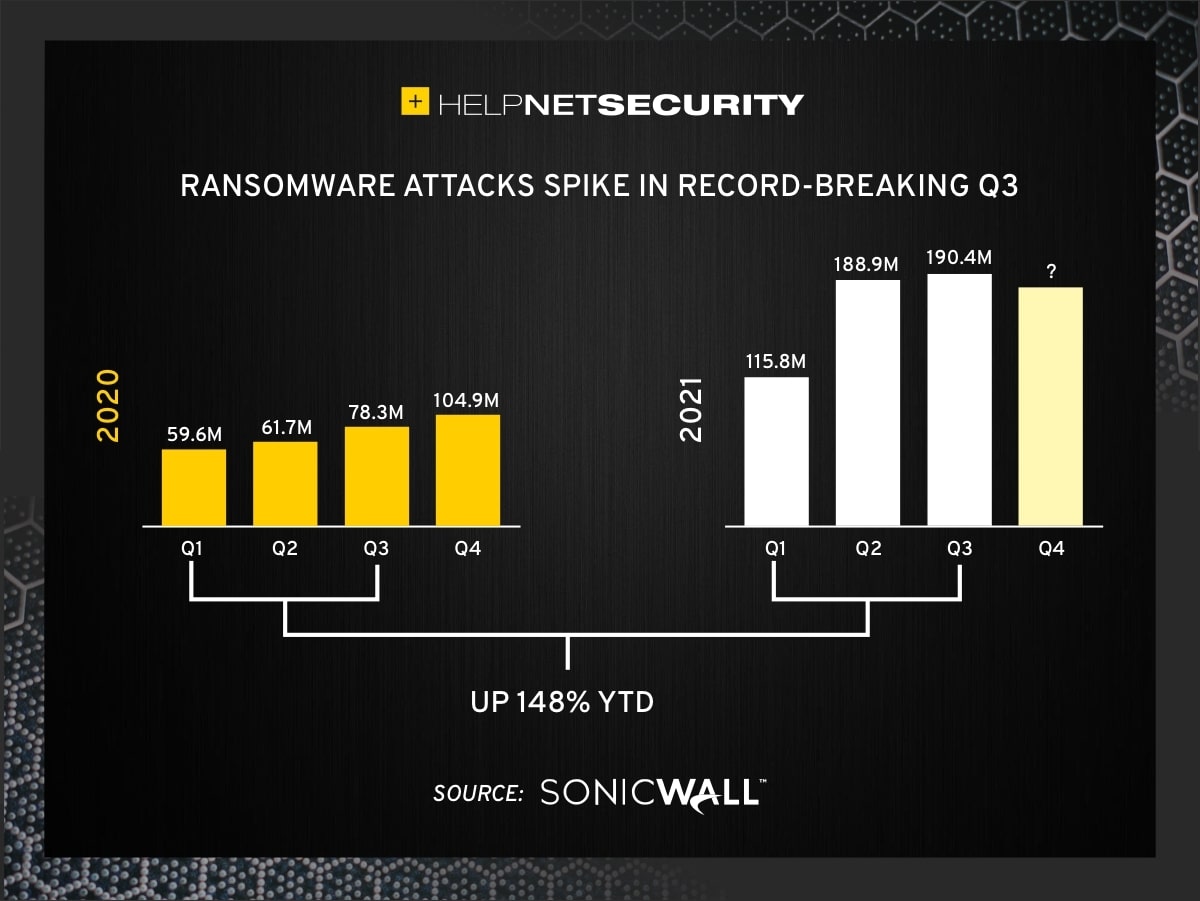

몇몇 보고서에서 발견된 것처럼 랜섬웨어 위협은 점점 커지고 있습니다. 예를 들어, Sonicwall은 랜섬웨어의 공격이 2021년에만 100% 이상 증가했음을 발견했습니다. 또한 중소기업이 가장 큰 위험에 처해 있었으며 랜섬웨어 비용은 자주 일곱 자리 수였고 때로는 여덟 자리 수에 달하기도 했습니다. 현재 확인된 최고 랜섬웨어 비용은 2021년 5월에 CNA Financial이 지불한 4,000만 달러입니다.

이 모든 것은 랜섬웨어 위협이 공격자가 모든 소스(기업, 정부, 개인)에 대해 공격당 100,000달러 이상을 얻는, 사이버 범죄자에게 계속해서 매우 수익성이 좋은 모험이 되고 있다는 긍정적인 증거입니다.

저희는 랜섬웨어 환경이 어떤 모습인지 더 잘 이해할 수 있도록 이 지속적인 보안 문제가 강조된, 2018~2022년의 가장 흥미로운 사실과 통계를 수집했습니다.

참고: 최고의 랜섬웨어 보호 도구

한국 기업을 표적으로 하는 랜섬웨어 공격이 급증하고 있습니다

Korean Herald는 사이버 보안 태세가 취약한 소기업을 표적으로 하는 랜섬웨어 공격이 크게 증가하고 있다고 보고했습니다. 그리고 공격은 더욱 정교해지고 심각해졌습니다. 2021년 상반기에 한국에서 보고된 심각한 랜섬웨어 공격은 78건이었습니다. 비교를 위해 덧붙이자면, 2018년에는 단 22건, 2019년에는 39건, 2020년에는 127건이 기록되었습니다. (출처: Korean Herald)

2021년, 한국에서 랜섬웨어의 가장 큰 영향은 데이터 손실이었습니다

한국 정보 보안 책임자의 2021년 조사에 따르면 랜섬웨어에 시달리는 한국 기업의 79%가 공격으로 인해 데이터를 도난 당했습니다. 생산성 손실을 초래하는 피해는 약 29%로, 기업에 두 번째로 큰 영향을 미쳤습니다. (출처: Statista)

점점 더 많은 랜섬웨어 공격이 백업 리포지토리 또한 표적으로 삼고 있습니다

VEEAM의 2022년 보고서에 따르면 랜섬웨어 공격의 95%가 백업 리포지토리 감염 또한 시도했다고 합니다. 이는 증가하는 랜섬웨어 위협의 위험한 특성을 분명히 보여주며, 오프사이트 백업을 적절하게 분리하지 않는 경우(여러 위치에 여러 백업이 있는 것이 좋음) 비즈니스가 어떻게 문제에 처할 수 있는지를 강조합니다.

해커는 기업 네트워크의 93%에 침투할 수 있습니다

Positive Technologies의 2021년 12월 연구에 따르면 기업이 해킹 및 랜섬웨어 공격으로부터 적절하게 보호받기까지 갈 길이 아직 멉니다. 이 연구에 따르면 기업 네트워크의 무려 93%에 해커가 침투하여 랜섬웨어, 트로이 목마, 스파이웨어 또는 기타 악의적인 익스플로잇을 배포할 수 있다고 합니다.

미국 중소기업의 50%만이 사이버 보안을 갖추고 있습니다

UpCity의 2022년 연구에 따르면 믿을 수 없게도 미국 중소기업의 절반만이 사이버 보안을 갖추고 있습니다. 이것은 스타트업과 중소기업이 랜섬웨어 공격에 극도로 위험한 상태에 처해 있으며, 귀중한 지적 재산, 고객 데이터 및 일상 업무를 수행하는 데 필요한 기타 회사 정보의 손실을 피하려면 사이버 보안을 최우선 과제로 삼아야 한다는 것을 보여줍니다.

데이터 손실은 큰 비용이 듭니다

랜섬웨어의 모든 목적은 피해자로부터 금전을 편취하는 것이므로, 총 손실금은 많은 사람들이 가장 중요하게 여기는 수치이곤 합니다. 2018~2022년에 점점 더 많은 기업, 정부, 개인이 랜섬웨어 바이러스 공격으로 인해 막대한 손실을 입었습니다.

2020년, 여행 관리 회사인 CWT는 데이터를 보유하고 있는 해커에게 랜섬웨어 비용으로 450만 달러를 지불했습니다. 엄청난 금액이지만 공격자가 처음 요구한 1,000만 달러에 비하면 절반에도 미치지 않는 금액입니다. 그리고 2021년, 컴퓨터 대기업 Acer가 공격자에게 5,000만 달러를 요구 받으면서 평균 랜섬웨어 요구 금액이 크게 증가했습니다.

지난 몇 년 동안 공격자들은 개인을 표적으로 삼지 않았습니다. 대신 사회 기반 시설을 표적으로 삼는 것이 보편화됐고 전 세계 지자체, 병원, 대학교가 갑자기 엄청한 금액을 요구 받게 되었습니다. 이러한 기관은 자연스럽게 비용을 지불할 인센티브가 큽니다. 한편, FBI는 비용을 지불하지 말 것을 강력히 권고하지만, Thycotic의 2021년 랜섬웨어 현황 보고서에 따르면 피해자의 약 83%가 결국 비용을 지불했습니다.

2021년에 가장 주목을 끈 공격은 틀림없이 Colonial Pipeline에 대한 공격입니다. Colonial Pipeline은 동부 해안 연료의 40% 이상을 제공했지만, 랜섬웨어 공격으로 금액을 제대로 청구할 수 없게 되자 일시적으로 운영을 중단해야 했습니다. 회사는 440만 달러의 랜섬웨어 비용을 지불했지만 모든 것을 온라인 상태로 되돌리는 데 오랜 시간이 걸려 미국 17개 주에서 연료 구매가 제한되는 결과를 낳았습니다.

공격 후 장기 문제가 생긴 사례는 이 뿐만이 아닙니다. 2019년 볼티모어시 정부는 한 달 넘게 마비되었습니다. 멀웨어 배후의 사이버 범죄자는 76,000달러 상당의 비트코인만을 요구했지만, 복구 비용에는 1,800만 달러 이상이 든 것으로 추정됩니다. 전하는 바에 따르면 이 공격은 백신 생산, ATM, 공항, 병원에 영향을 미쳤다고 합니다.

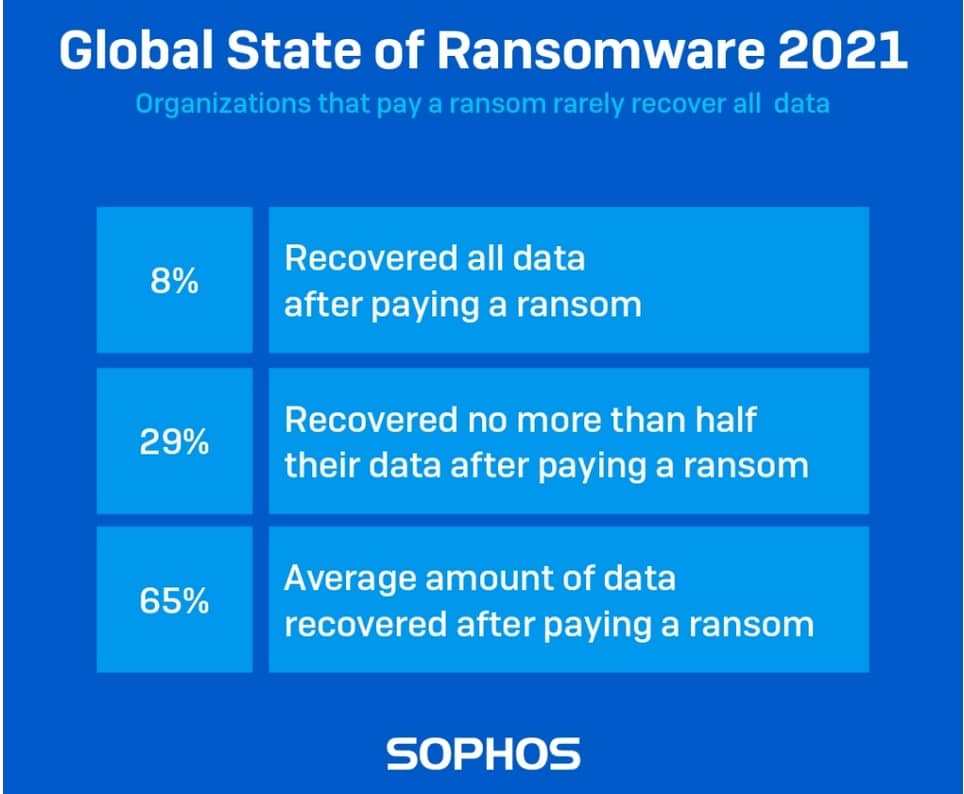

많은 사람들이 랜섬웨어 비용을 지불하지 않기로 선택했고 실제로도 대부분의 보안 전문가는 비용을 지불하는 것이 전형적으로 좋지 않은 생각이라고 말합니다. 그러나 비용을 지불한 사람들은 지불 후에도 파일이 암호화된 상태로 남아 있음을 발견하는 경우가 잦았습니다. 결국, 범죄자의 호의를 신뢰하는 것은 실망으로 이어지곤 합니다.

현재 추세로 볼 때 손실금은 2031년까지 2,650억 달러를 초과할 가능성이 높습니다. 또한 사이버 범죄자는 최근 몇 년 동안 랜섬웨어로 더 많은 돈을 벌어들였을 뿐만 아니라 그 어느 때보다 훨씬 더 많은 피해를 입혔습니다.

- 2022년, 랜섬웨어 그룹 LAPSUS$는 NVIDIA의 독점 정보 약 1테라바이트를 암호화했으며, 지불이 이루어지지 않자 데이터를 공개했습니다.

- 공격자가 교육 기관에서 자주 사용하는 클라우드 컴퓨팅 공급 업체인 Blackbaud를 해킹하는 데 성공한 후 영국과 캐나다 전역의 10개 이상의 대학교가 손상을 입었습니다. Blackbaud가 공격을 격퇴하는 데 성공했다고 주장했지만, 후에 Blackbaud가 단순히 램선웨어 비용을 지불한 것으로 밝혀졌습니다.

- 세계 최대의 육류 공급 업체인 JBS는 기밀 파일에 대한 액세스를 되찾기 위해 1,100만 달러를 지불했습니다. 그러나 한 동안 운영을 중단해야 했고 물량 부족으로 이어졌습니다.

- 기술 분야의 주요 업체인 Garmin의 GPS 서비스는 심각한 손상으로 인해 며칠 동안 중단되었습니다. Garmin은 통제권을 되찾기 위해 1천만 달러의 랜섬웨어 비용을 지불했다고 합니다.

- 사이버 공격이 미국 대학교 두 곳의 2019~2020 학년도 시작을 망쳤습니다. 콜로라도, 덴버에 위치한 레지스 대학교의 전체 전화 및 인터넷 서비스는 8월 말에 사이버 공격을 당한 후 중단되었습니다. 한편, 뉴욕시의 먼로 컬리지는 랜섬웨어로 인해 파일이 잠기는 일을 당했습니다. 학교 측은 랜섬웨어 비용을 지불했는지 여부를 밝히지 않았습니다. (출처: Inside Higher Ed)

- 2020년 초, 뉴올리언스시는 도시 정부에 대한 랜섬웨어 공격으로 700만 달러 이상의 피해를 입었습니다. 다행히도 뉴올리언스시는 사이버 보안 보험에 가입되어 있어 300만 달러를 돌려받았습니다(이 부분은 뉴올리언스시가 실제 가치 이하의 보험에 가입되어 있음을 나타낼 수 있습니다). (출처: SC Magazine)

- 2019년, 볼티모어시 정부는 대규모 랜섬웨어 공격을 받아 한 달 넘게 제대로 기능하지 못했으며 손실금은 1,800만 달러를 넘겼습니다. (출처: Baltimore Sun)

- 2019년, 뉴욕시의 수도는 랜섬웨어 공격을 받아 여러 주요 서비스가 중단되었습니다. (출처: CNET)

- 2019년 6월, 플로리다의 리비에라 비치시는 랜섬웨어 공격을 받은 파일을 복구하기 위해 60만 달러의 랜섬웨어 비용을 지불했습니다. (출처: CBS News)

- 2019년 초, 여러 의료 서비스 제공 업체가 랜섬웨어에 감염된 파일을 복구하기 위해 랜섬웨어 비용을 지불했습니다. 한 업체는 암호화된 파일을 복구하기 위해 75,000달러를 지불했습니다. (출처: Health IT Security)

- 랜섬웨어 복구는 기관에 평균 140만 달러 이상의 비용을 발생시켰습니다. (출처: Sophos)

- 2016년에도 랜섬웨어는 기업에 연간 750억 달러 이상의 비용을 발생시켰습니다. (출처: Datto)

- FBI의 최신 IC3 보고서(PDF)에는 2021년, 3,700건 이상의 랜섬웨어 사례와 전체적으로 4,900만 달러의 손실이 기록되어 있습니다. 그러나 이것은 미국에만 해당되며 그러한 많은 사건 전혀 신고되지 않았습니다.

- 2018년, 기업은 랜섬웨어로 인한 다운타임으로 인해 시간당 약 8,500달러를 잃었습니다. (출처: Govtech)

- 랜섬웨어 감염은 2020~2021년 사이에 두 배 이상 증가했습니다. (출처: Symantec)

- Symantec은 또한 2018년 전체 랜섬웨어 공격의 81%를 기업이 차지한다고 밝혔습니다. (출처: Symantec)

- 영국 MSP 기업은 2020년에 평균 5,600달러를 지불했다고 보고했습니다. (출처: Datto)

- 2016년에는 피해자의 40% 미만이 랜섬웨어 비용을 지불했으나, 이 수치는 2022년에 46%로 증가했습니다. (출처: Malwarebytes, Sophos)

- 2020년 현재, 주 및 지방 정부 직원의 38%만이 랜섬웨어 예방 교육을 받았습니다. 그러나 실제로 경영진의 65%가 해커로부터 금전 요청을 받았습니다. (출처: IBM, Hitachi-ID)

- 뉴욕의 올버니 카운티는 2019년 말, 3주 동안 3번의 사이버 공격을 받았습니다. 이 중 하나는 올버니 카운티 공항 공단(ACAA)에 대한 성탄절 공격으로, ACAA은 다섯 자리 수의 랜섬웨어 비용을 지불했습니다. (출처: Times Union)

- 2018년 3월, SamSam 랜섬웨어 공격을 받은 조지아, 애틀랜타는 비상 컨설턴트와 위기 관리자 고용에 약 300만 달러를 지출하는 등 컴퓨터 네트워크를 재건하는 데 500만 달러 이상을 지출했습니다. (출처: Statescoop)

- 2018년 4월, 매사추세츠의 한 학군은 랜섬웨어 공격을 받고 10,000달러를 비트코인으로 지불했습니다. (출처: Cyberscoop)

- 2019년, 랜섬웨어 비용을 지불한 기관의 96%가 해커로부터 암호 해독 도구를 받았습니다. (출처: Coveware)

- 암호 해독 성공 여부는 바이러스 종류에 따라 다릅니다. 랜섬웨어 비용을 지불하면 거의 항상 성공적인 암호 해독 도구를 제공하는 GrandGrab TOR에 비해, Dharma 변종은 랜섬웨어 비용을 지불해도 신뢰할 수 없는 경우가 많았습니다. (출처: Coveware)

- 2021년, 피해자의 4%만이 비용을 지불하고 모든 데이터를 돌려받았습니다. (출처: Sophos)

- 비트코인은 랜섬웨어의 주요 결제 수단이었습니다. 결제의 약 98%가 비트코인으로 이루어졌습니다. (출처: Coveware)

- 미국 재무부는 50억 달러 이상의 비트코인 거래를 랜섬웨어와 연관시켰습니다.

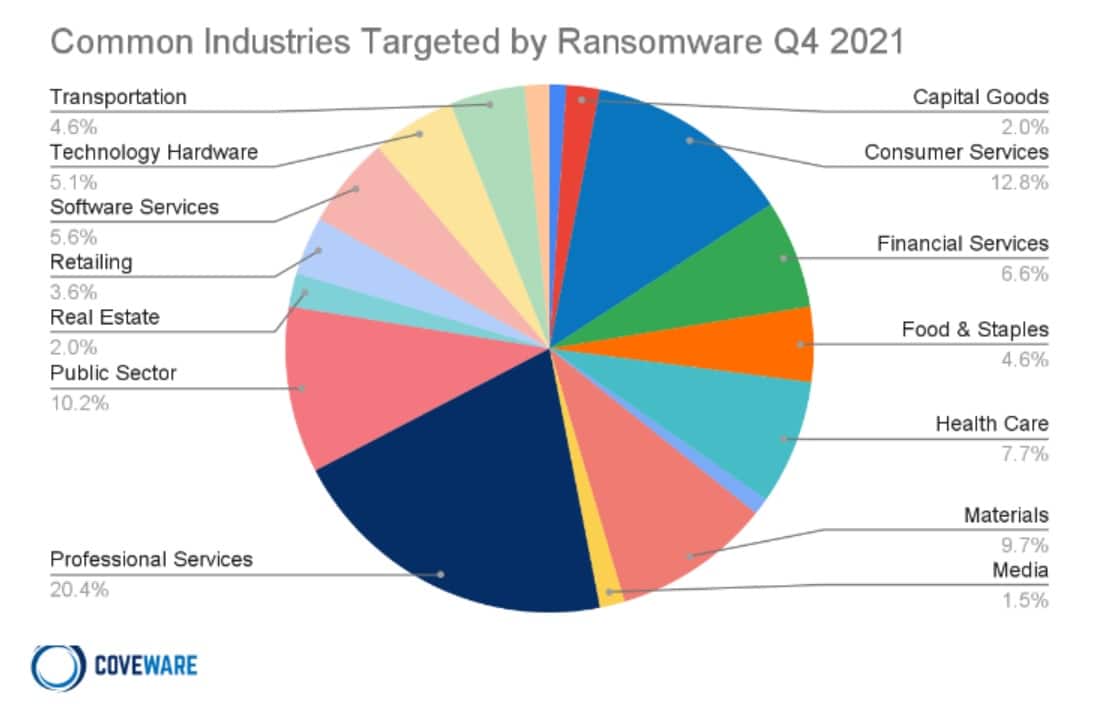

- 비록 소비자 서비스와 공공 부문 기구가 점점 더 인기 있는 표적이 되고 있긴 하지만, 표적이 될 가능성이 가장 높은 것은 여전히 전문 서비스를 제공하는 회사입니다. (출처: Coveware)

랜섬웨어는 계속해서 성장하여 소비자와 기업에 큰 타격을 줍니다

랜섬웨어에 대한 냉혹한 진실은 그 위협에 대해 더 많이 안다고 해서 그 영향이 쉽게 줄어들지 않는다는 것입니다. FedEx가 그 좋은 예로, FedEx는 수년 동안 랜섬웨어 위협에 대해 알고 있었음에도 불구하고 심각한 손상을 주는 랜섬웨어 바이러스 공격으로 인해 2017년에 3억 달러의 피해를 입었습니다. 이 피해액은 랜섬웨어 비용 지불이 아니라 주로 재해 복구 및 시스템 다운타임에 든 비용입니다. 이 회사가 사이버 보험이 없었다는 사실은 많은 개인과 대규모 다국적 기업이 아직 랜섬웨어 위협을 완전히 파악하지 못했다는 사실을 강조합니다.

랜섬웨어 및 기타 사이버 위협에 대한 대비와 관련하여, Sophos는 지방 정부가 데이터 암호화를 막을 수 있는 가능성이 가장 낮은 조직 중 하나라고 보고했습니다. 또한 이들은 복구가 가장 느리며 40%는 회복하는 데 한 달 이상이 필요하다고 했습니다. 한편 미디어, 레저, 엔터테인먼트 기업은 준비가 가장 잘 되어 있긴 하지만, 여전히 암호화를 피한 경우는 절반을 조금 넘는데 그쳤습니다.

그럼에도 불구하고 더 많은 보고서가 제출됨에 따라, 이제 랜섬웨어가 사이버 범죄자들이 선호하는 매체라는 것은 분명해졌습니다. 2022년이 계속 되면서 바이러스 관련 랜섬 위협이 매년 놀라운 속도로 증가하고 있음을 나타내는 주요 업체의 보고서를 보게 될 것입니다.

다음은 지난 몇 년 동안 랜섬웨어가 강력하고 빠르게 공격한 방법 몇 가지입니다.

-

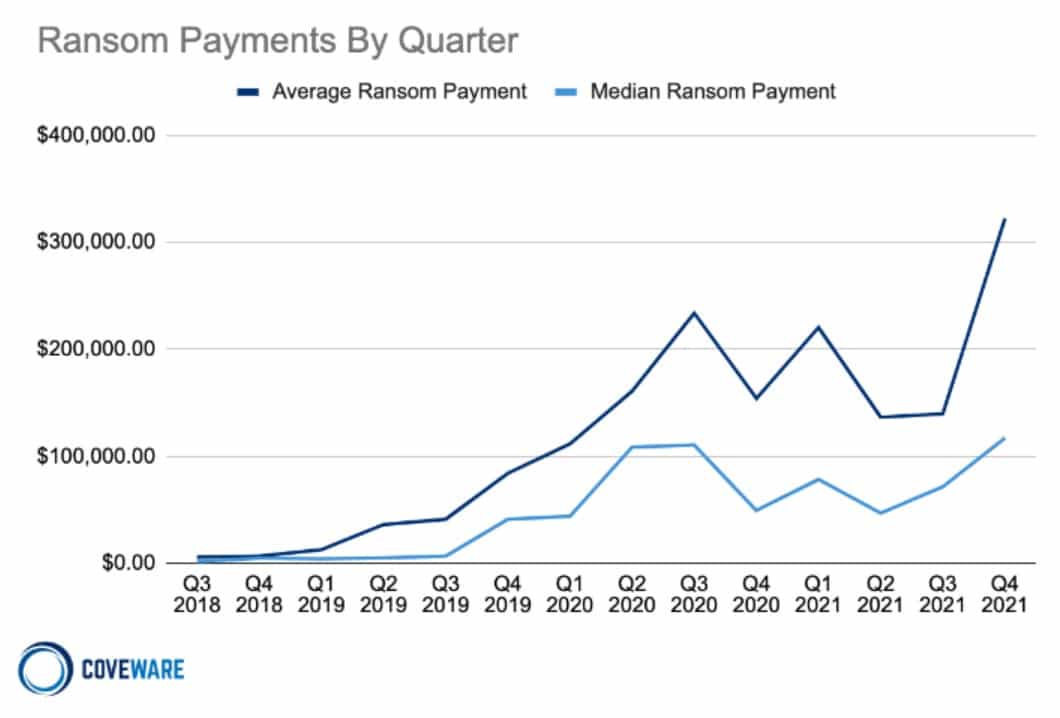

- Coveware의 2021년 4분기 보고서에 따르면 랜섬웨어 비용 지불액이 사상 최고치를 기록했으며, 이는 아마도 더 많은 피해자가 비용을 지불했기 때문일 수 있습니다. 이는 또한 공격을 받은 기관의 약 90%가 랜섬웨어 보험에 가입되어 있기 때문일 수 있습니다. (출처: Coveware)

- Coveware는 또한 공격자들이 기업 인프라의 중요 부분이나 백업을 표적으로 하기보다는 점점 더 영구적으로 데이터를 파괴하고 있음을 발견했습니다. 어떤 경우에는 랜섬웨어 비용을 지불한 후에도 이런 일이 발생했습니다. (출처: Coveware)

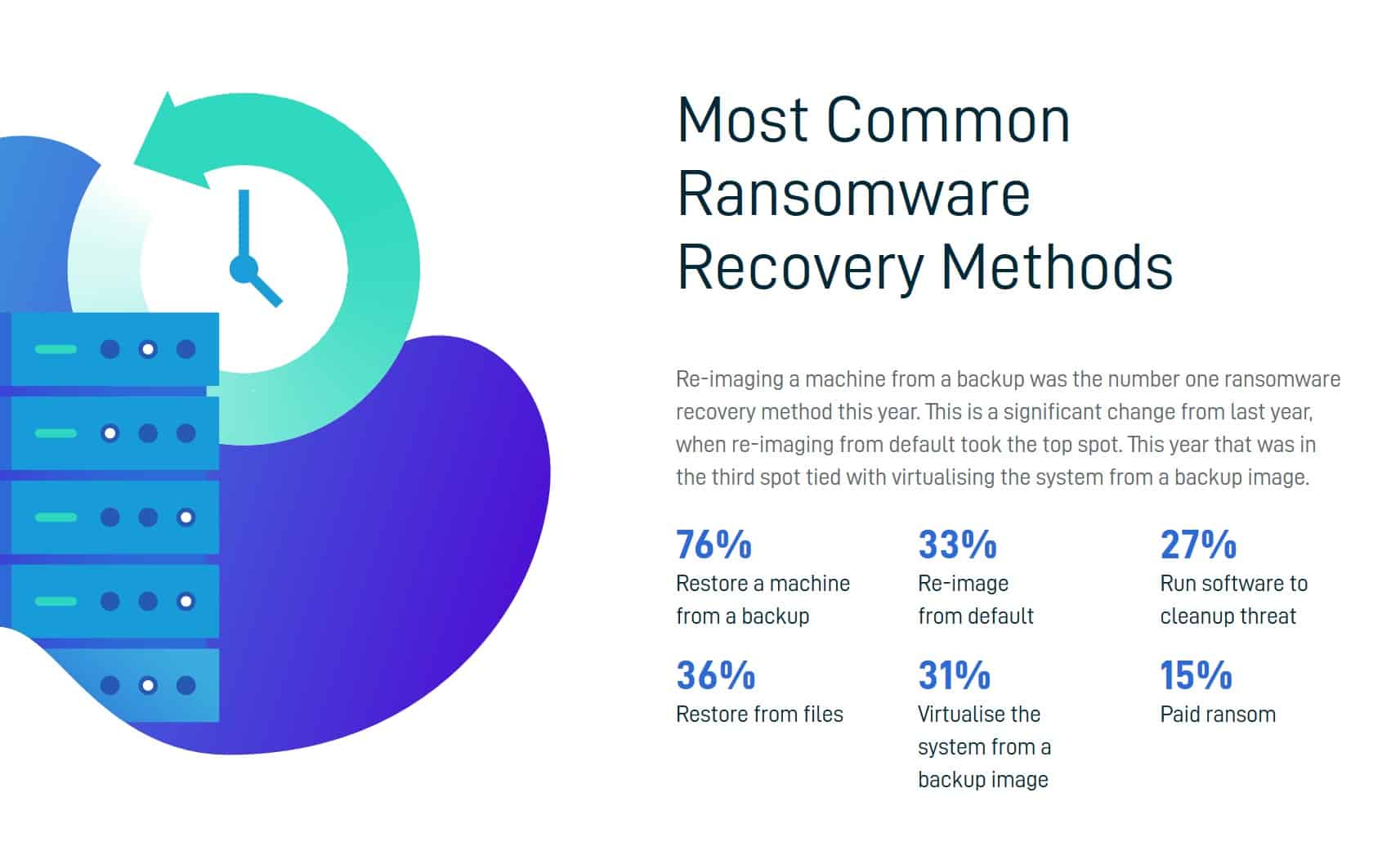

- 데이터를 복구한 사용자의 대부분은 랜섬웨어 비용 지불 외의 방식으로 데이터를 복구했습니다. (출처: Datto)

- NinjaOne의 2020년 랜섬웨어 복구 보고서에 따르면 관리 서비스 제공자(MSP)가 랜섬웨어 공격 후 예상보다 훨씬 더 많은 클라이언트를 잃었습니다. 실제로 57%가 랜섬웨어 공격 후 클라이언트 기반의 11~20%를 잃었습니다. 그리고 기업의 13%는 클라이언트의 50% 이상을 잃었습니다. 반대로 MSP의 약 35%가 랜섬웨어 공격 후 클라이언트의 10% 이하를 잃을 것으로 예상되었습니다. (출처: NinjaOne)

- MSP 및 IT 전문가의 약 40%는 랜섬웨어 공격과 관련된 피해액이 500,000달러 이상이면 자신이 몸 담고 있는 기관이 견딜 수 없을 것이라고 생각했습니다. 랜섬웨어 공격을 받은 기업의 52%가 500,000달러를 초과하는 피해를 보고했다는 점을 고려하면, 많은 기업이 공격을 받으면 돌이킬 수 없는 피해를 입을 것입니다. (출처: NinjaOne)

- NinjaRMM은 모든 MSP의 절반이 클라이언트를 잃기 전에 최대 2일의 다운타임을 견딜 수 있다고 생각하지만, 영향을 받은 대부분의 클라이언트는 실제로 3~14일의 다운타임을 경험했다고 보고했습니다. 이렇게 긴 다운타임은 클라이언트의 주요한 이탈 요인이 될 수 있지만, 많은 MSP가 다운타임이 발생할 때 지나치게 빨리 클라이언트를 잃을 것으로 과신하고 있음을 알 수 있습니다. (출처: NinjaOne)

2023년 그리고 그 이후의 랜섬웨어 예측

안타깝게도 랜섬웨어는 빠르게 없어지지 않을 것 같습니다. 특히 사용하는 데 전문 지식이 필요하지 않은 서비스형 랜섬웨어(RaaS) 프로그램의 유입 덕분에 사이버 범죄자들이 데이터 암호화가 얼마나 수익성이 좋은지 알게 되었기 때문입니다. 여전히 다른 형태의 보안 위협, 특히 데이터 유출이 존재하지만, 손쉽게 돈을 뜯어내고자 하는 범죄자들은 쉽게 구할 수 있는 랜섬웨어 패키지로 눈을 돌리고 있습니다.

그러면 2023년과 그 이후에는 무엇을 기대할 수 있을까요? 다음은 몇 가지 예측입니다.

- SC Media는 미국 정부가 점점 더 보편화되는 랜섬웨어 공격에 대처하기 위해 사이버 보안 교육에 집중할 것으로 예상합니다.

- Cybersecurity Ventures는 랜섬웨어가 2025년쯤이면 연간 10조 5,000억 달러의 비용을 발생시키고, 2031년쯤이면 2초마다 랜섬웨어 공격이 발생할 것으로 예측합니다. (출처: Cybersecurity Ventures)

- Security는 제로 트러스트 모델을 채택하는 기업으로의 광범위한 전환을 예상합니다. (출처: Security)

- McAfee는 랜섬웨어가 서비스로써 계속해서 성장하고 새로운 그룹이 등장함에 따라 경쟁이 치열해질 것으로 예상합니다. 또한 어떤 그룹도 오랫동안 신뢰를 유지할 수 없는 이유로 하나의 특정 커뮤니케이션 보드가 없다는 점을 언급합니다.

- Check Point는 공급망 공격의 증가를 예상합니다. (출처: Check Point)

- RSA Security에 따르면 점점 더 많은 공격자가 IoT 장치를 이용하여 사용자를 겨냥할 것입니다. (출처: RSA Security)

랜섬웨어 공격 관련 자주 묻는 질문

랜섬웨어란 무엇인가요?

랜섬웨어란 공격자에게 랜섬웨어 비용을 지불하지 않으면 해당 개인의 데이터를 위험에 빠뜨리는 악성 소프트웨어입니다. 따라서 이러한 유형의 공격으로부터 자기 자신을 보호하는 방법과 피해자가 될 경우 어떻게 해야 하는지 아는 것이 중요합니다.

랜섬웨어가 컴퓨터에 침투하면 개인 파일을 암호화한 뒤 암호 해독 키를 얻으려면 랜섬웨어 비용을 지불하라고 요구합니다. 공격자는 보통 랜섬웨어 비용을 지불할 수 있는 시간 제한을 두며, 그 시간 내에 비용을 지불하지 않으면 파일을 삭제하거나 공개적으로 게시하겠다고 위협합니다.

랜섬웨어의 피해자가 된 경우, 먼저 랜섬웨어 비용을 지불하지 말고 데이터 복구를 도와줄 수 있는 전문가에게 문의해야 합니다. 일부 무료 도구는 도움이 될 수 있지만 항상 성공적인 것은 아닙니다. 랜섬웨어 비용을 지불할 경우, 신뢰할 수 있는 소스를 사용하여 암호 해독 키 비용을 지불하고 먼저 데이터가 암호 해독되었음을 확인한 후에만 지불하시기 바랍니다.

어떻게 랜섬웨어에 감염되나요?

랜섬웨어에 감염될 수 있는 몇 가지 경로가 있습니다. 한 가지는 악성 이메일 첨부 파일을 클릭하는 것이고, 또 한 가지는 감염된 웹사이트를 방문하는 것입니다. 또한 P2P 네트워크에서 악성 파일을 다운로드하거나 랜섬웨어가 포함된 불법 복제 소프트웨어 프로그램을 설치하여 감염될 수도 있습니다.

어떤 유형의 데이터가 랜섬웨어 공격에 위험한가요?

랜섬웨어 공격에서는 사진, 문서, 금융 정보 등 모든 유형의 개인 데이터가 위험할 수 있습니다.