كيف نختبر الشبكات الافتراضية الخاصة في مدونة كومباريتيك ؟

يعمل مراجعو الشبكات الافتراضية الخاصة في مدونة كومباريتيك جاهدين على كتابة المراجعات الأكثر إلمامًا ودقةً وفائدةً للشبكات الافتراضية الخاصة على الويب. حيث ترتكز كافة مراجعاتنا على تجربة مباشرة ومجموعة من .الاختبارات – نحن لا نعتمد مطلقًا على الحيل التسويقية

نراجع كافة الشبكات الافتراضية الخاصة من منظور المستهلكين الذين يبحثون عما يلي:

- تقدير خصوصيتهم

- توخي أقصى درجات الأمان

- الحصول على قيمة جيدة مقابل المال

- البحث عن سرعات فائقة وخدمة موثوقة

- استخدام عدة أجهزة متنوعة

- الرغبة في إلغاء حظر المحتوى والخدمات المحظورة في المنطقة التابع لها

- احتمالية الرغبة في تخطي الرقابة في بعض الأحيان

- الحصول على خدمة عملاء مرضية

سنتناول في هذه المقالة كيف يقيم مراجعو الشبكات الافتراضية الخاصة في كومباريتيك كل من هذه العوامل:

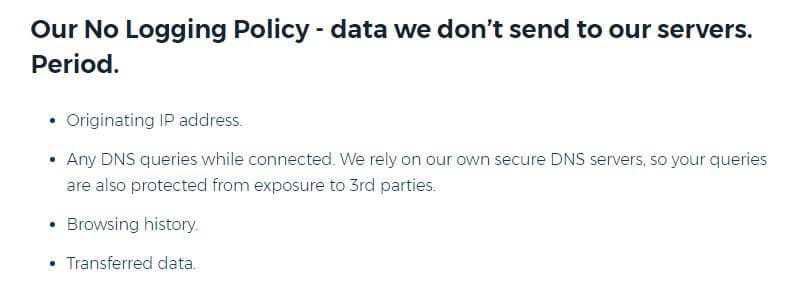

الخصوصية

يجب أن يضمن عامل الخصوصية عدم تمكن أي طرف ثالث، بما في ذلك مزود الشبكات الافتراضية الخاصة، من تحديد مستخدمي الشبكات الافتراضية الخاصة الفرديين أو رؤية نشاطهم عبر الإنترنت من خلال مراقبة اتصال الشبكات الافتراضية الخاصة. نسعى لتحقيق ذلك جزئيًا من خلال اتباع إجراءات أمنية حازمة، والتي سنناقشها في القسم التالي، ولكن تجدر الإشارة إليها أيضًا من خلال سياسة الخصوصية الخاصة بالشبكات الافتراضية الخاصة.

تفضل كومباريتيك الشبكات الافتراضية الخاصة التي تلتزم بسياسة عدم الاحتفاظ بالسجلات. يعني ذلك عدم وجود سجلات لـما يلي:

- نشاطك عبر الإنترنت، بما في ذلك المواقع والصفحات التي زرتها والتطبيقات والخدمات المستخدمة وعلامات البحث والمشتريات والتنزيلات والبث الحي والكثير غير ذلك

- عنوان بروتوكول الإنترنت الخاص بك

- عنوان بروتوكول الإنترنت للخادم المتصل به جهازك

- الأختام الزمنية للاتصال

يمكن استغلال هذه المعلومات لتحديد هويتك أو تأكيد سجلات نشاط خدمة أخرى كوسيلة لتحديد هويتك.

لا تحدد بعض السجلات المستخدمين أو تتعقبهم، لذلك لا نختلف معها. ولا نعتبر الأنواع التالية من السجلات ضد مزودي الشبكات الافتراضية الخاصة:

- التواريخ (وليس الأوقات) الخاصة بالاتصالات

- حجم البيانات المستهلكة

- الدول التي تتصل بها (وليس خوادم محددة)

العديد من الشبكات الافتراضية الخاصة التي تدعي أن سياسات عدم الاحتفاظ بالسجلات ما تزال تسجل بعض المعلومات المذكورة أعلاه. تنطبق هذه السياسات في كثير من الأحيان فقط على سجلات الأنشطة وليس على البيانات الوصفية الأخرى التي قد تحدد هوية المستخدم. لقد أجرينا تحليلًا لسياسات الاحتفاظ بالسجلات بـ 140 مزودًا مختلفًا للشبكات الافتراضية الخاصة وذلك كجزء من بحثنا.

تلعب الدولة الأم للشبكات الافتراضية الخاصة أيضًا دورًا في الخصوصية. تمتلك الدول المختلفة قوانين مختلفة فيما يتعلق بالاحتفاظ الإلزامي بالبيانات لمزودي الخدمات مثل الشبكات الافتراضية الخاصة. قد تنجح الحكومات في بعض البلدان في إلزام مزودي الشبكات الافتراضية الخاصة بتطبيق أبواب خلفية أو تسليم بيانات المستخدم إلى السلطات. نفضل الشبكات الافتراضية الخاصة المدمجة في البلدان التي لا تنص على قوانين للاحتفاظ بالبيانات، وكذلك تلك التي تقع خارج نطاق سيطرة قوى المراقبة الكبرى مثل الولايات المتحدة والمملكة المتحدة والصين.

إذا قبلت الشبكات الافتراضية الخاصة طرق دفع مجهولة، مثل العملات المشفرة، فهذه ميزة أخرى في صالح الخصوصية، فهناك عدد قليل من الشبكات الافتراضية الخاصة التي تسمح للمستخدمين بالتسجيل من خلال مرآة ويب مظلمة لموقعهم على الويب من أجل الحفاظ على سرية هوية العميل.

الأمان

يشمل أمان الشبكات الافتراضية الخاصة كل من التشفير والمصادقة. تُستخدم هذه التقنيات لضمان عملية الحفاظ على سرية البيانات وعدم تعديلها أثناء النقل، حيث تنتقل فقط بين الأطراف الموثوقة.

نحرص على معايير الأمان التالية لكل الشبكات الافتراضية الخاصة التي نراجعها:

- بروتوكول الشبكات الافتراضية الخاصة: يجب استخدام بروتوكول شبكات افتراضية خاصة آمن مثل Wireguard أو OpenVPN أو L2TP أو SSTP أو IKEv2.

- تشفير القناة: يجب استخدام خوارزمية AES 128 بت أو خوارزمية أقوى منها.

- بروتوكول المصادقة: يجب استخدام بروتوكول SHA256 أو بروتوكول أفضل منه.

- تبادل الرموز: يجب أن تكون الرموز RSA وDH 2048 بت أو أعلى من ذلك. .

- السرية التامة في متابعة التقدم: لا يمكن اختراق رموز الجلسة حتى إذا في حالة اختراق الرمز الخاص للخادم.

- حماية اختراق نظام أسماء النطاقات:يجب تضمين حماية اختراق نظام أسماء النطاقات في تطبيقات المزود.

- منع اختراق WebRTC: يجب تضمين منع اختراق WebRTC في تطبيقات المزود.

- منع اختراق IPv6: يجب تضمين منع اختراق IPv6 في تطبيقات المزود.

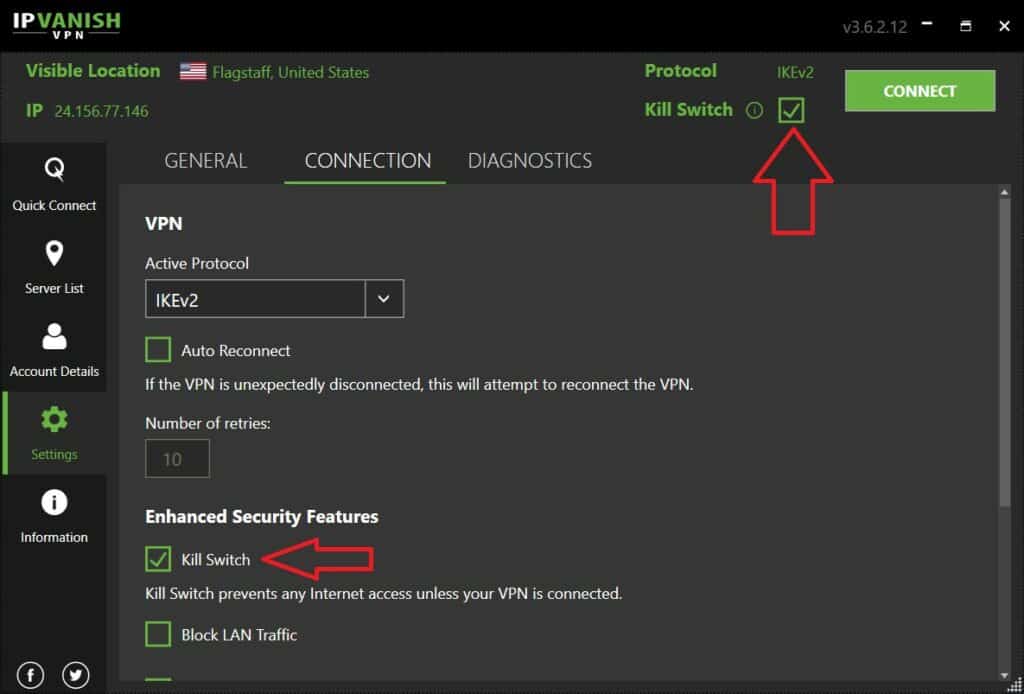

- مفتاح إيقاف التشغيل: يعد مفتاح إيقاف التشغيل الذي يوقف حركة المرور عند انقطاع اتصال الشبكات الافتراضية الخاصة أمرًا ضروريًا. تمتلك العديد من الشبكات الافتراضية الخاصة مفاتيح إيقاف تشغيل على سطح المكتب ولكنها تفتقر إليها على الهاتف المحمول.

- خوادم نظام أسماء النطاقات الخاصة: يجب أن يقوم المزود بتشغيل خوادم أسماء النطاقات الخاصة به وعدم توجيه طلبات أسماء النطاقات الخاصة من خلال مزود خدمة الإنترنت الافتراضي أو مزود عام مثل OpenDNS أو Google DNS.

- الخوادم: نولي اهتمامًا خاصًا بما إذا كانت الخوادم افتراضية أو مادية. يُستحسن استخدام الخوادم المادية لأنها لا تترك مجالًا للغموض حول قوانين خصوصية البيانات المعمول بها في البلد.

كيف نختبر اختراق الشبكات الافتراضية الخاصة

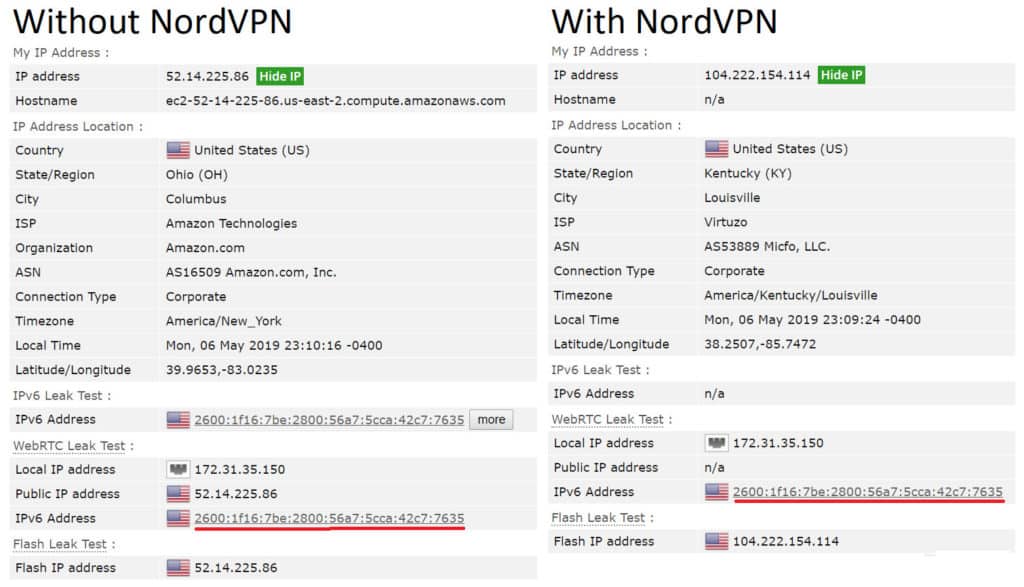

يشير اختبار الاختراق إلى اختراق WebRTC IPv6. يُرجى العلم أن هذا يُعد اختبار قديم وأن NordVPN أصلح الاختراق منذ ذلك الحين.

تتعامل الكثير من المعايير المذكورة أعلاه مع اختراق بيانات الشبكات الافتراضية الخاصة. عادة ما تحدث عمليات الاختراق عندما تُرسل البيانات خارج مسار الشبكات الافتراضية الخاصة عبر الشبكة الافتراضية، مما يعرض خصوصية المستخدم للخطر.

تشمل عمليات اختراق الشبكات الافتراضية الخاصة ما يلي:

- اختراقات بروتوكول الإنترنت: يحدث هذا عندما تخفق الشبكات الافتراضية الخاصة في إخفاء عنوان بروتوكول الإنترنت الخاص بك، أو ببساطة لا تُرسل البيانات عبر الشبكات الافتراضية الخاصة. لا يحدث هذا كثيرًا لأنه سيكون بمثابة فشل كامل للشبكات الافتراضية الخاصة.

- عمليات اختراق أسماء النطاقات الخاصة: تُرسل حركة مرور أسماء النطاقات الخاصة إلى مزود خدمة الإنترنت بدلاً من خوادم أسماء النطاقات الخاصة بالشبكات الافتراضية الخاصة. نظام اسم المجال هو الطريقة التي تجد بها أجهزة الكمبيوتر بعضها البعض على الإنترنت عن طريق تحويل أسماء النطاقات مثل Comparitech.com إلى عناوين بروتوكول الإنترنت. يمكن لأطراف ثالثة مثل مزود خدمة الإنترنت الخاص بك رؤية مواقع الويب التي تزورها وذلك في حالة حدوث عملية اختراق.

- عمليات اختراق IPv6: توجه بعض الشبكات الافتراضية الخاصة حركة مرور IPv4 فقط، وهو أكثر شيوعًا، ولكنها تخفق في توجيه حركة مرور IPv6. يشيع هذا الاختراق بشكل خاص على نظام التشغيلWindows 10.

- اختراقات WebRTC: WebRTC هو بروتوكول اتصال تستخدمه خدمات الدردشة الصوتية والمرئية مثل Discord و Hangouts. يمكن إرسال هذه البيانات خارج مسار الشبكات الافتراضية الخاصة إذا لم تُحظر، مما يعرض خصوصية المستخدم للخطر.

يمكننا اختبار هذه الاختراقات باستخدام موقع ويب مثل browserleaks.com و ipleak.net. يُرشدنا هذا الاختبار بعناوين بروتوكول الإنترنت الحالية وخوادم أسماء النطاقات الخاصة وعناوين WebRTC. نجري الاختبار أولاً بدون الشبكات الافتراضية الخاصة، ثم مرة أخرى باستخدام الشبكات الافتراضية الخاصة. إذا كان أي من العناوين متطابقًا في كلا الاختبارين، فهذا يشير إلى حدوث اختراق، يجب أن تستبدل الشبكة الظاهرية الخاصة (الشبكات الافتراضية الخاصة) كل عنوان بروتوكول الإنترنت بواحد خاص به من أجل إخفاء جهاز المستخدم.

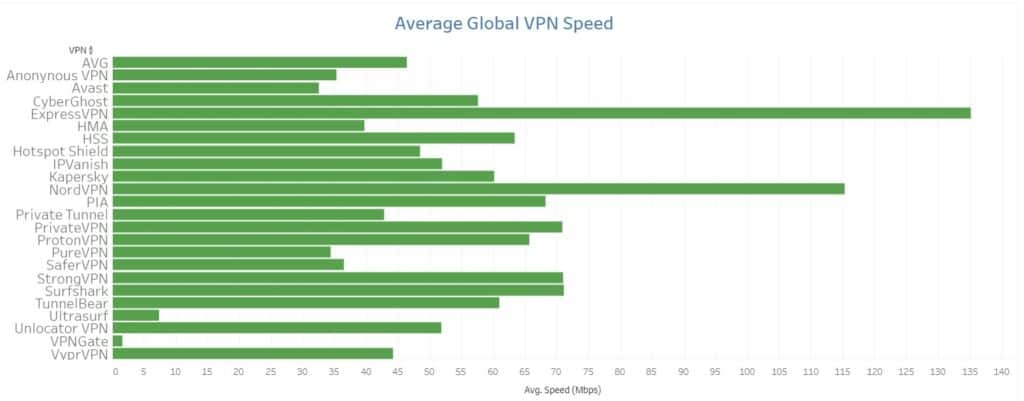

السرعة

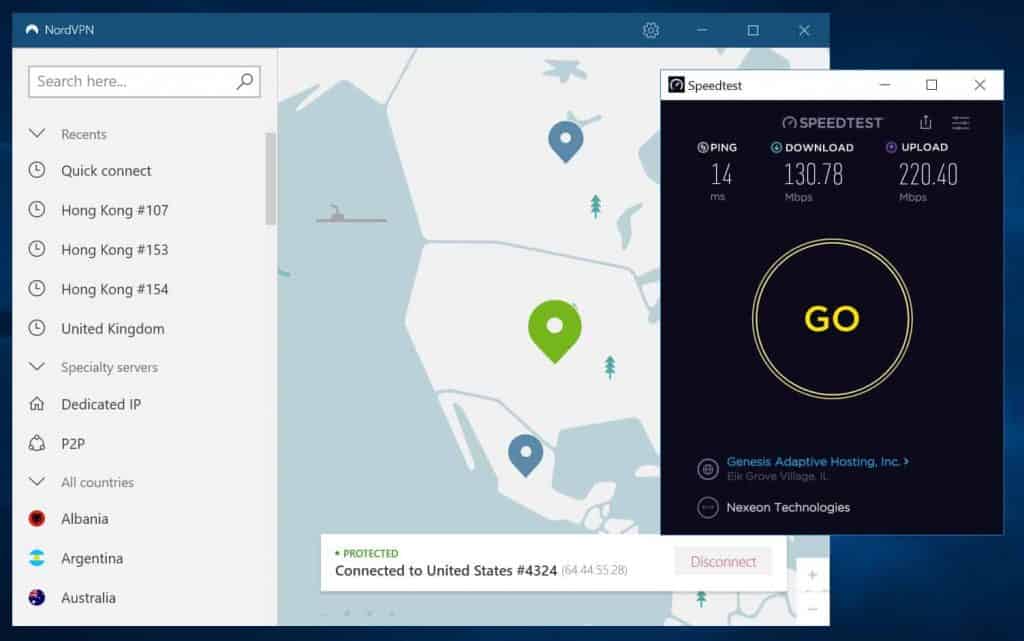

نحرص على نشر نتائج اختبار سرعة الشبكات الافتراضية الخاصة كمتوسطات عالمية. نجري اختبار لكل شبكة افتراضية خاصة تسع مرات: ثلاث مرات في اليوم موزعة على معدل أربع ساعات على الأقل وثلاثة مواقع مختلفة. توجد آلة الاختبار الخاصة بنا في الولايات المتحدة، حيث نختبر التوصيلات بأمريكا الشمالية (الأقرب) وأوروبا وآسيا. نجري حساب متوسط سرعة التنزيل لهذه الاختبارات التسعة معًا للحصول على النتيجة النهائية.

نجري الاختبارات باستخدام كل تطبيق لشبكة افتراضية خاصة من تطبيقات Windows على اتصال انترنت بسرعة 1 جيجابيت في الثانية. نستخدم أسرع بروتوكول آمن متاح حاليًا، والذي كان مؤخرًا Wireguard، متبوعًا بـ OpenVPN و IKEv2. ثم نقيس السرعات باستخدام تطبيق Ookla Speedtest.net لسطح المكتب.

نتغاضى عن القيم المتطرفة، وهي النتائج التي تبعد أكثر من ثلاثة انحرافات معيارية عن المتوسط، ثم نعيد اختبار الشبكات الافتراضية الخاصة.

حيث نعلمكم فقط بسرعة التنزيل، وهو ما يهتم به معظم القراء. نحن لا نعلمكم بسرعة التحميل.

لا نقيس أيضًا زمن انتقال الشبكات الافتراضية الخاصة، والمعروف أيضًا باسم وقت البنج أو اللاج. ستكون هذه القياسات أكثر دلالة على مسافة جهاز الاختبار إلى خادم الشبكات الافتراضية الخاصة من الأداء الفعلي لخادم الشبكات الافتراضية الخاصة. بمعنى آخر، عادةً ما يؤدي الاتصال بخادم أقرب إلى تقليل وقت اختبار الاتصال.

علاوة على إجراء الاختبارات التجريبية، نبث أيضًا مقاطع فيديو عالية الجودة ونلعب ألعابًا تنافسية عبر الإنترنت لضمان مطابقة الشبكات الافتراضية الخاصة لتوقعات القراء.

العديد من الشبكات الافتراضية الخاصة تزعم أنها الأسرع، ولكن في الحقيقة، تُعد سرعة الشبكات الافتراضية الخاصة أحد أكثر العوامل صعوبة في تحديدها بدقة، حيث إنه لا يمكننا اختبار كل خادم في كل موقع كل ساعة. نجري دائمًا اختبارات السرعة بأكبر قدر ممكن من التجربة عندما نراجع مزود الشبكات الافتراضية الخاصة، ولكن حقيقة الأمر هي أن أسرع الشبكات الافتراضية الخاصة في المكان الذي تعيش فيه ليس بالضرورة أسرع الشبكات الافتراضية الخاصة في المكان الذي نعيش فيه. وعليه، فإنه قد لا يكون أسرع الشبكات الافتراضية الخاصة لبث الفيديو هو الأسرع للألعاب عبر الإنترنت، فأسرع خدمة للشبكات الافتراضية الخاصة ظهراً ربما لا تكون الأسرع في منتصف الليل.

إلغاء حظر المحتوى المحظور في المنطقة وخدمات البث

يمثل إلغاء حظر خدمات البث أحد أكثر الاستخدامات شيوعًا للشبكات الافتراضية الخاصة اليوم. عادةً ما تكون خدمات البث محظورة في المنطقة بسبب قيود ترخيص المحتوى، وبنااءً على ذلك يمكنك عادةً الوصول إليها فقط من بلد معين. يمكن للشبكات الافتراضية الخاصة تخطي هذه القيود من خلال جعلها تبدو كما لو كنت في البلد المناسب لخدمة بث معينة.

نتحقق لمعرفة ما إذا كان بإمكان كل الشبكات الافتراضية الخاصة إلغاء حظر:

… وغيرها الكثير. نحرص على إجراء الاختبارات على كل من موقع الويب الخاص بسطح المكتب وإصدارات تطبيقات الأجهزة المحمولة لكل خدمة بث، وذلك لأن بعض الشبكات الافتراضية الخاصة يمكنها إلغاء حظر إحداها دون الأخرى. تُعد الرسائل النصية الخاصة بالشبكات الافتراضية الخاصة مع Netflix واسعة النطاق.

لقد أجرينا أكثر من 5000 اختبار للشبكات الافتراضية الخاصة بموقع Netflix، وذلك مع توفر العديد من كتالوجات Netflix المختلفة، بهدف معرفة مزودي الخدمة الذين يمكنهم منحك الوصول إلى إصدار البلد من Netflix.

الرقابة

يسعى مستخدمو الشبكات الافتراضية الخاصة من بلدان معينة بشكل أساسي لتخطي رقابة الويب. على سبيل المثال، تُستخدم الشبكات الافتراضية الخاصة في الصين للوصول إلى المحتوى الذي يحظره عادةً مزودو خدمات الإنترنت بناءً على طلب الحكومة، بما في ذلك وسائل التواصل الاجتماعي الغربية ووسائل الإعلام والترفيه.

يمكن للشبكات الافتراضية الخاصة أيضًا تخطي الرقابة على نطاق أصغر، كما هو الحال في المدرسة أو المكتب حيث يحظر المسؤولون المحليون بعض مواقع الويب والتطبيقات.

نحرص على اختبار قدرة كل الشبكات الافتراضية الخاصة على المراوغة من جدار الحماية العظيم والحظر الحكومي الآخر كلما أمكن ذلك، على الرغم من أن هذه المواقف غالبًا ما تتغير بسرعة وفي بعض الأحيان يتعين علينا أن نسلم بموقف مزودي الشبكات الافتراضية الخاصة. خلاصة القول، إذا حدث وتوقفت شبكة افتراضية خاصة معينة فجأة عن العمل في بلد معين، فسوف يتضح ذلك بسرعة وسينعكس هذا التغيير في مراجعتنا.

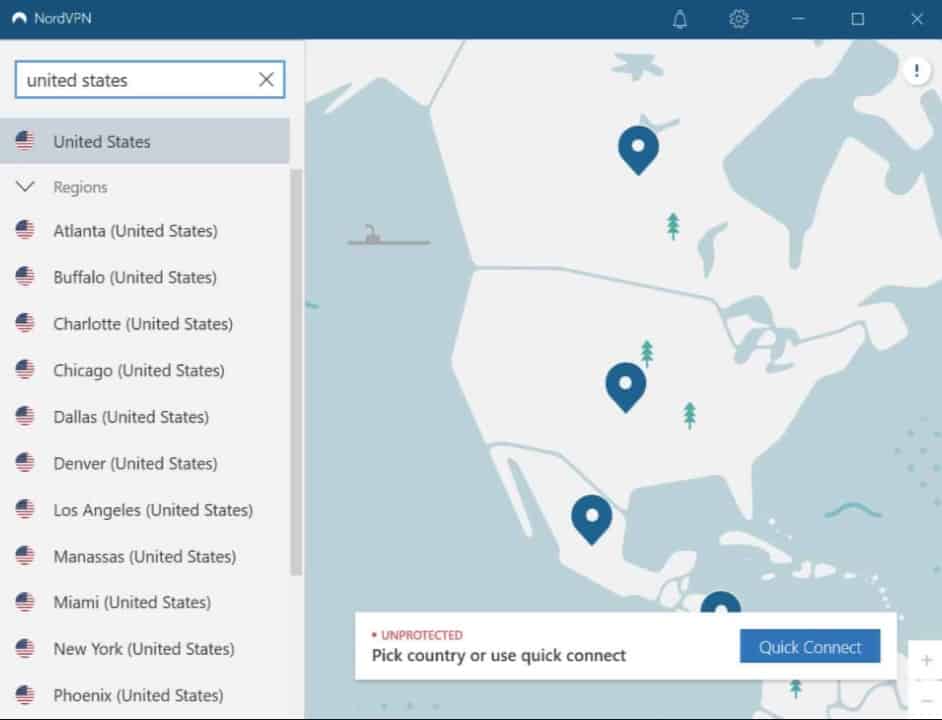

الخوادم

إن عدد الخوادم التي تشغلها الشبكات الافتراضية الخاصة أقل أهمية مما قد تظن. يمكن أن تختلف الخوادم اختلافًا كبيرًا في السعة والنطاق الترددي، وقد يكون لدى إحدى الشبكات الافتراضية الخاصة عدد مستخدمين أكثر بكثير من غيرها. لذا فإن امتلاك 10000 خادم لا يمثل بالضرورة خيارًا أفضل من امتلاك 100 خادم.

الأهم من ذلك هو عدد المواقع المعروضة. يشغل متوسط الشبكات الافتراضية الخاصة خوادم في 30 إلى 60 دولة. تحقق جيدًا من أن الشخص الذي تريد الاتصال به موجود في تلك القائمة. تعمل بعض الشبكات الافتراضية الخاصة مثل ExpressVPN على تشغيل خوادم في أكثر من 90 دولة.

يُرجى العلم أن بعض الشبكات الافتراضية الخاصة تستخدم مواقع افتراضية. هذه هي الخوادم التي تقيم فعليًا في بلد ما ولكن لها عنوان بروتوكول الإنترنت الخاص بدولة أخرى. بالرغم من أن عنوان بروتوكول الإنترنت قد يمنحك حق الوصول إلى محتوى بلد ما، إلا أنه تجدر الاشارة إلى أن الخادم الفعلي قد يكون في بلد لا توجد فيه قوانين حماية البيانات، مما قد يعرض خصوصيتك للخطر. على الجانب الآخر، قد يتيح لك الموقع الافتراضي أيضًا عنوان بروتوكول الإنترنت لبلد لا تريد أن تقوم الشبكات الافتراضية الخاصة بك بتشغيل خادم حقيقي فيه، مثل الصين أو إيران.

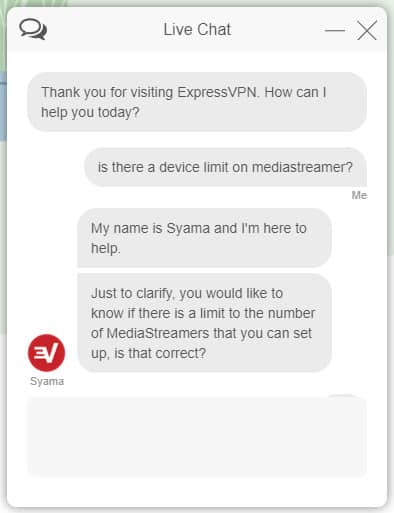

خدمة العملاء

ندرك أنك قد تحتاج أحيانًا إلى المساعدة، لذلك نحرص على التحقق من خدمة العملاء لكل الشبكات الافتراضية الخاصة مرة واحدة على الأقل أثناء المراجعة. نحرص على تدوين الملاحظات الخاصة بوقت الرد وتوفر الخدمة أثناء ساعات العمل، بالإضافة إلى الأحكام الشخصية حول المعرفة والمساعدة. نفضل أن تستخدم الشبكات الافتراضية الخاصة كلاً من أنظمة الدردشة المباشرة وأنظمة إرسال التذاكر، فالأولى أسرع والأخيرة عادةً ما تكون أكثر خصوصية.

علاوة على الدعم الفني، ندون أيضًا بيانات الفوترة. y كما أننا لا نقبل بالأنشطة المشبوهة مثل التجديد التلقائي الافتراضي وعمليات الإلغاء المرهقة غير مرغوب فيها.

نفضل الشبكات الافتراضية الخاصة التي تقدم ضمانات لاسترداد الأموال.

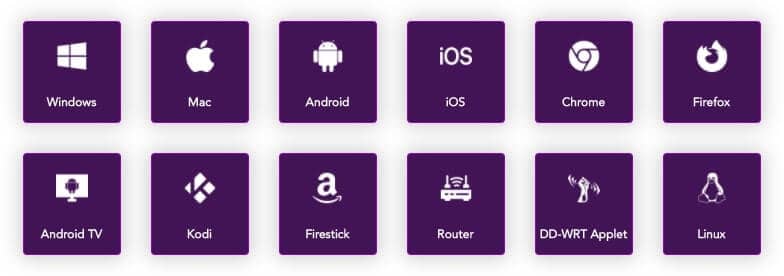

التطبيقات

أنت بحاجة إلى شبكة افتراضية خاصة تعمل مع كافة أجهزتك. تدعم معظم الشبكات الافتراضية الخاصة أنظمة التشغيل الرئيسية:

- Windows

- MacOS

- Android

- iOS

قد تشمل الأنظمة الأساسية الأخرى أجهزة Amazon Fire TV وأجهزة توجيه واي فاي و Android TV و Windows Phone و Blackberry و Linux. يقدم العديد من مزودي الخدمة أيضًا امتدادات متصفح الشبكات الافتراضية الخاصة لمتصفح Chrome و Firefox و Opera و Edge و Safari.. كلما زادت الأنظمة المشمولة كلما كان ذلك أفضل.

يُرجى العلم أن بعض الأجهزة لا تدعم الشبكات الافتراضية الخاصة إلا إذا ربطتها بجهاز توجيه واي فاي محمي بالشبكة الافتراضية الخاصة. وتشمل هذه الأجهزة Chromecast و Roku و Apple TV وأجهزة التلفزيون الذكية ووحدات التحكم في الألعاب.

تشمل الميزات التي نبحث عنها في التطبيقات ما يلي:

- مفتاح القفل

- الانقسام المساري

- حماية تلقائية للواي فاي

- التعتيم المروري

- حظر الإعلانات والبرامج الضارة والمتتبع

نحكم أيضًا على التطبيقات وفق معاييرنا الخاصة بنا بناءً على التصميم وسهولة الاستخدام والمظهر.

إذا كنت تعيش مع العائلة أو الأصدقاء المقربين ، فقد ترغب في مشاركة حساب الشبكات الافتراضية الخاصة بك. قد ترغب في مثل هذه الحالة في شبكة افتراضية خاصة بها الكثير من الاتصالات المتزامنة، والتي تتيح لك توصيل أكثر من جهاز في وقت واحد ضمن باقة واحدة. ,ويعد استخدام خمسة أجهزة أمر عادي، على الرغم من أن العديد من الشبكات الافتراضية الخاصة تسمح بالمزيد، والقليل منها يسمح باتصالات متزامنة غير محدودة. لقد جمعنا لكم هنا أفضل شبكات الشبكات الافتراضية الخاصة للعديد من الأجهزة.