Tor et VPN sont deux outils qui associent proxies et chiffrement pour empêcher quiconque de vous suivre en ligne. Même s’ils présentent certaines similitudes, leur principale différence est que Tor assure votre anonymat, alors qu’un VPN protège votre vie privée.

La bonne nouvelle est que vous pouvez les associer pour renforcer la protection de votre vie privée et votre anonymat en France. Cet article vous révèle les meilleurs VPN pour le navigateur Tor et vous explique comment utiliser un VPN pour Tor.

Nous entrerons dans les détails dans quelques instants, mais si vous n’avez pas le temps de lire l’intégralité de cet article, voici notre liste des meilleurs VPN pour Tor :

- NordVPN : Meilleur VPN pour Tor. Le VPN le plus rapide du marché. Chiffrement de qualité militaire, serveurs spécialisés Tor over VPN. Garantie satisfait ou remboursé de 30 jours.

- Surfshark : Le meilleur VPN à petit prix pour les utilisateurs de Tor en France. Vitesses correctes, aucune limite de connexions, capacités de déblocage impressionnantes.

- ExpressVPN : Fournisseur historique particulièrement rapide qui accepte les paiements en bitcoins et possède un site onion. Idéal pour le streaming, le torrenting ou la navigation sur Internet.

- CyberGhost : Sécurité exceptionnelle, vitesses de connexion élevées et absence de journaux. Un excellent VPN économique pour les utilisateurs de Tor en France ou partout ailleurs dans le monde.

- PrivateVPN : VPN facile à utiliser avec Tor. Serveurs rapides et aucun enregistrement de journaux. Accès sécurisé aux plateformes de streaming.

- IPVanish : Rapide, sécurité renforcée, aucun journal. Particulièrement populaire auprès des utilisateurs de Kodi et amateurs de torrents.

- Proton VPN : Un VPN fiable et digne de confiance avec des fonctionnalités avancées. Tor over VPN vous permet de vous connecter au Dark Web en passant par un serveur VPN afin d’empêcher les FAI français et les services gouvernementaux de vous suivre à la trace sur Internet.

À lire : Tor, c’est quoi ? Comment l’utiliser en toute sécurité

Comment utiliser Tor avec un VPN en France

Nous prendrons ici l’exemple du navigateur Tor, mais il existe différentes méthodes pour se connecter au réseau Tor. Une fois le navigateur Tor installé :

Voici comment utiliser un VPN avec Tor :

- Abonnez-vous à un VPN. Nous vous recommandons notamment NordVPN.

- Téléchargez et installez l’application VPN.

- Lancez l’application et sélectionnez un serveur.

- Appuyez sur le bouton Connecter et attendez que l’application confirme la connexion.

- Ouvrez le navigateur Tor et naviguez sur le Web.

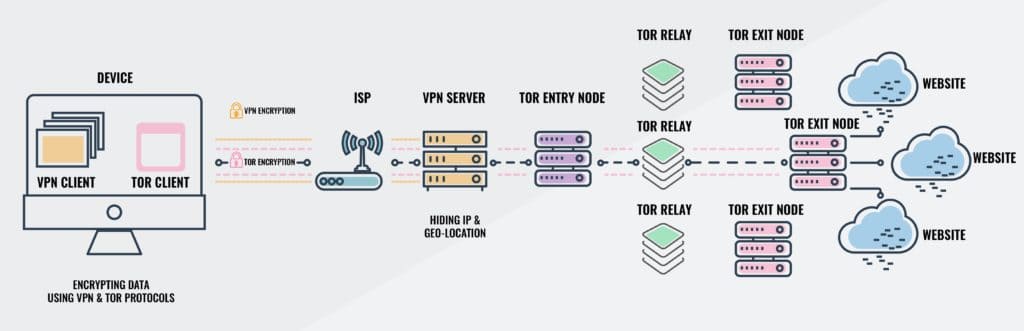

Cette configuration achemine votre trafic Internet via le serveur VPN, puis via le réseau Tor. Cela signifie que vos données passent par deux phases de chiffrement avant de quitter votre appareil : une fois avec Tor, et une autre par le VPN.

Grâce à cette méthode, votre FAI en France ne pourra pas accéder aux données qui passent par le tunnel VPN chiffré, et ne pourra donc pas détecter que vous utilisez le réseau Tor. Cela évitera que les FAI français ne vous signalent à l’État comme un utilisateur potentiel du Dark Web.

VOUS VOULEZ ESSAYER LE MEILLEUR VPN POUR TOR SANS RISQUE ?

NordVPN offre une période d’essai complète et gratuite de 30 jours si vous vous inscrivez sur cette page. Vous pouvez utiliser le VPN arrivé en tête de notre classement pour les utilisateurs de Tor en France sans aucune restriction, limite ou plafond de données pendant un mois complet, idéal si vous voulez tester toutes ses fonctionnalités de confidentialité avant de prendre une décision.

Aucune condition cachée – il vous suffit de contacter le service client dans les 30 jours si vous décidez que NordVPN ne vous convient pas et vous serez intégralement remboursé. Commencez votre essai de NordVPN en cliquant ici.

Nous avons évalué les meilleurs VPN pour Tor grâce aux critères suivants :

- Fonctionnalités conçues spécifiquement pour les utilisateurs de Tor

- Politique de non-enregistrement de journaux

- Chiffrement renforcé

- Méthodes de paiement anonymes

- Vitesses de connexion élevées

Les meilleurs VPN pour Tor

1. NordVPN

Applis Disponibles:

- PC

- Mac

- IOS

- Android

- Linux

- FireTV

Site Web: www.NordVPN.com

Garantie satisfait ou remboursé: 30 DAYS

NordVPN permet à ses utilisateurs d’utiliser des serveurs spécialisés préconfigurés avec Tor over VPN – tout le trafic passe d’abord par le VPN puis est automatiquement redirigé vers le réseau Tor. Une fonctionnalité parfaite si des applications autre que votre navigateur Internet doivent également passer par Tor. Lorsque vous utilisez ces serveurs, tout votre trafic est envoyé vers le réseau Tor, même si vous n’avez pas lancé votre navigateur Tor !

Une option double-VPN (multi-sauts ou multi-hop) est également disponible, vous pouvez l’utiliser avec le navigateur Tor pour cumuler un total de deux sauts VPN avant que vos données ne soient acheminées sur le réseau Tor – attention, votre vitesse sera sensiblement réduite. NordVPN se félicite également de sa politique stricte de non-enregistrement de journaux et de son chiffrement AES 256 bits. La société accepte les bitcoins afin de vous permettre de vous abonner avec une adresse électronique à usage unique.

Notez cependant que certains experts déconseillent de se connecter aux serveurs Tor over VPN, car NordVPN pourrait hypothétiquement voir ce que vous faites sur cette connexion Tor en analysant votre trafic avant que Tor ne chiffre les données. Cela vaut le coup d’en tenir compte, notamment en fonction des raisons qui vous poussent à utiliser un VPN.

Si cela vous inquiète, connectez-vous simplement à l’un des serveurs classiques de NordVPN, puis connectez-vous au réseau Tor en utilisant le navigateur Tor. Il est important de savoir que NordVPN ne conserve aucun journal et propose des IP partagées, et reste donc particulièrement efficace pour dissimuler votre utilisation de Tor aux FAI français, quelle que soit la méthode de connexion que vous décidez d’employer. Les applications sont disponibles sur Windows, macOS, Linux, iOS et Android.

Avantages :

- Serveurs Onion

- Aucun enregistrement de journaux

- Vitesses généralement très élevées

- Fonctionnalités avancées en matière de sécurité

- Accepte les paiements en bitcoins

Inconvénients :

- Quelques serveurs ne fonctionnaient pas lors de nos tests

Notre note:

MEILLEUR VPN POUR TOR:NordVPN arrive en tête de notre classement des VPN pour les utilisateurs de Tor en France qui veulent améliorer leur confidentialité en ligne. Dispose de serveurs spécifiques pour Tor, offre des vitesses exceptionnellement élevées et des connexions sécurisées. Mieux encore, une garantie satisfait ou remboursé de 30 jours vous permet de l’essayer sans risque.

Lisez notre article complet sur article complet sur NordVPN

2. Surfshark

Applis Disponibles:

- PC

- Mac

- IOS

- Android

- Linux

Site Web: www.Surfshark.com

Garantie satisfait ou remboursé: 30 DAYS

Surfshark dispose de plus de 3 200 serveurs dans plus de 60 pays. Vous devriez donc toujours bénéficier d’une connexion rapide, partout dans le monde. La société propose même des serveurs en France pour vous permettre d’accéder aux services français depuis l’étranger.

Surfshark applique une politique stricte de non-enregistrement de journaux et sécurise votre trafic avec un chiffrement AES 256 bits, un kill switch et une protection contre les fuites IPv6, DNS et WebRTC. D’excellents arguments si vous ne souhaitez pas que votre FAI ou les autorités françaises sachent que vous utilisez le réseau Tor.

Ce service dispose également de quelques fonctionnalités plus avancées pour dissimuler vos activités en ligne. Vous pouvez notamment vous connecter à des serveurs multi-sauts (multi-hop) afin d’améliorer votre anonymat en ligne ou accélérer l’accès à Internet de vos autres applications en utilisant la fonctionnalité de tunneling fractionné. Surfshark accepte les paiements en Bitcoin, Ethereum et Ripple, afin que vous puissiez vous inscrire de manière anonyme en utilisant une adresse e-mail à usage unique si vous le souhaitez. Assistance par chat disponible 24/7.

Les applications Surfshark sont disponibles pour iOS, Android, macOS, Windows et Linux. Il fonctionne également sur les routeurs pris en charge, mais doit être installé manuellement.

Avantages :

- Priorité à la confidentialité et à la sécurité

- Aucune limite de connexions

- Immense potentiel de déblocage de contenus

- Aucun enregistrement de journaux

- Vitesses satisfaisantes

Inconvénients :

- Les menus pourraient être mieux structurés

Notre note:

MEILLEURE SOLUTION ÉCONOMIQUE:Surfshark prend votre sécurité au sérieux, ne conserve aucun journal et est proposé à un prix tout à fait raisonnable. Bonus, une garantie satisfait ou remboursé de 30 jours est offerte pour tout abonnement.

Lisez notre avis complet sur Surfshark.

3. ExpressVPN

Applis Disponibles:

- PC

- Mac

- IOS

- Android

- Linux

Site Web: www.ExpressVPN.com

Garantie satisfait ou remboursé: 30 DAYS

ExpressVPN a récemment lancé une version .onion de son site Web pour ses utilisateurs qui souhaitent créer un compte de manière entièrement anonyme. La société, basée dans les îles Vierges britanniques, accepte les bitcoins et applique une politique stricte de non-enregistrement de journaux. Elle enregistre cependant certaines informations, comme les dates (et non les heures), le choix de l’emplacement du serveur et la quantité totale de données transférées chaque jour. Par défaut, le trafic est sécurisé grâce à un chiffrement AES 256 bits, des clés RSA 4 096 bits avec confidentialité de transmission parfaite et une authentification SHA512.

ExpressVPN est très bien noté, rapide, facile à utiliser et dispose d’applications pour Windows, macOS, Android, iOS et Linux (ligne de commande).

Avantages :

- Rapide et fiable

- Accepte les paiements en bitcoins

- Dispose d’un site .onion

- Excellente sécurité et confidentialité en ligne

Inconvénients :

- Légèrement plus cher

- Peu d’options de configuration avancées

Notre note:

RAPIDE ET SÉCURISÉ:ExpressVPN est rapide et polyvalent, avec de solides capacités de déblocage et une multitude de fonctionnalités de sécurité. Garantie satisfait ou remboursé de 30 jours.

Lisez notre article complet sur ExpressVPN.

4. CyberGhost

Applis Disponibles:

- PC

- Mac

- IOS

- Android

- Linux

Site Web: www.Cyberghost.com

Garantie satisfait ou remboursé: 45 DAYS

CyberGhost ne possède aucune fonctionnalité spécifique à Tor, mais c’est le seul VPN à avoir obtenu un score parfait lors de notre évaluation de la sécurité et de la confidentialité. Il fonctionne donc parfaitement avec Tor. CyberGhost attribue un identifiant anonyme unique à chaque utilisateur et l’adresse e-mail que vous avez utilisée pour vous inscrire est chiffrée. Cela empêche quiconque de relier l’adresse e-mail d’un utilisateur à son compte CyberGhost. Le service n’enregistre aucun journal d’identification.

La société est basée en Roumanie, où il n’existe aucune loi sur la conservation des données. Toutes les applications, même sur mobile, offrent un chiffrement renforcé, une protection contre les fuites, un kill switch et la confidentialité de transmission parfaite. Les débits proposés sont largement suffisants pour prendre en charge le trafic sur le réseau Tor.

Les applications sont disponibles sur Windows, macOS, iOS, Linux et Android. Vous pouvez connecter jusqu’à six appareils simultanément.

Avantages :

- Sécurité en ligne renforcée

- Politique de non-enregistrement de journaux

- Bitcoins acceptés

- Rapide

Inconvénients :

- Aucune fonctionnalité spécifique pour Tor

- Pourrait proposer plus d’options de personnalisation

Notre note:

VITESSES ÉLEVÉES:Avec une protection complète et un déblocage en un clic activés par défaut, mais aussi des vitesses de téléchargement élevées et des tarifs abordables, CyberGhost est idéal pour tous ceux qui débutent avec les VPN. Garantie satisfait ou remboursé de 45 jours.

Lisez notre avis complet sur CyberGhost.

5. PrivateVPN

Applis Disponibles:

- PC

- Mac

- IOS

- Android

- Linux

Site Web: www.PrivateVPN.com

Garantie satisfait ou remboursé: 30 DAYS

Le site Web de PrivateVPN propose un guide pratique qui explique comment modifier les fichiers de configuration OpenVPN inclus dans l’application afin que le trafic Internet sortant passe d’abord par le réseau Tor, puis par le VPN – une configuration connue sous le nom de « VPN over Tor ». Si vous souhaitez utiliser le navigateur Tor pour accéder à des sites Web classiques qui n’autorisent normalement pas les connexions Tor, votre adresse IP sera celle du serveur VPN, et vous ne serez donc pas bloqué par le site. Notez que si vous ne voulez pas que votre FAI sache que vous utilisez Tor, il est préférable d’utiliser une connexion VPN standard en passant par le navigateur Tor.

PrivateVPN propose des vitesses élevées et une sécurité renforcée, ainsi qu’une politique stricte de non-enregistrement de journaux. Vous pouvez connecter 10 appareils simultanément.

Avantages :

- Politique de non-enregistrement de journaux

- Serveurs rapides

- Chiffrement renforcé

- Compatible avec Tor over VPN

Inconvénients :

- Réseau de serveurs réduit

Notre note:

EXCELLENTE SOLUTION POLYVALENTE:PrivateVPN est un VPN sécurisé qui fait passer la confidentialité de ses utilisateurs avant tout. Serveurs dans plus de 63 pays, dont la France. Garantie satisfait ou remboursé de 30 jours.

Lisez notre avis complet sur PrivateVPN.

6. IPVanish

Applis Disponibles:

- PC

- Mac

- IOS

- Android

- Linux

Site Web: www.IPVanish.com

Garantie satisfait ou remboursé: 30 DAYS

IPVanish est un VPN rapide qui ne fait aucun compromis sur la confidentialité ou la sécurité. L’abonnement vous permet de bénéficier d’une protection efficace contre les fuites, d’un chiffrement inviolable et d’une politique stricte de non-enregistrement de journaux. IPVanish n’impose aucune limite de connexions simultanées, ce qui est extrêmement rare.

Les applications IPVanish sont dotées d’une fonction d’obfuscation des données qui camoufle le tunnel VPN chiffré en trafic Internet classique. La société n’accepte cependant pas les paiements en bitcoins. Si vous voulez vous acquitter de votre abonnement de manière anonyme, passez votre chemin.

Les applications sont disponibles sur Windows, macOS, iOS et Android.

Avantages :

- Vitesses élevées

- Solide protection de la vie privée

- Aucun enregistrement de journaux

- Nombre illimité de connexions simultanées.

Inconvénients :

- Impossible de payer en bitcoins

- Ne fonctionne pas en Chine

Notre note:

RAPIDE & SÉCURISÉ:IPVanish offre un excellent service associant vitesse et sécurité, ainsi qu’une garantie satisfait ou remboursé de 30 jours. Serveurs rapides en France. Idéal pour les familles.

Lisez notre avis complet sur IPVanish.

7. Proton VPN

Applis Disponibles:

- PC

- Mac

- IOS

- Android

- Linux

Site Web: www.ProtonVPN.com

Garantie satisfait ou remboursé: 30 DAYS

Proton VPN se distingue comme une solution fiable pour tous ceux qui souhaitent utiliser Tor en passant par un VPN (Tor over VPN). Le service exploite près de 4 000 serveurs dans 85 pays, fournissant des vitesses moyennes impressionnantes d’environ 330 Mbps. Des serveurs sont notamment installés en France pour vous permettre d’accéder à des services français populaires depuis l’étranger ou sur des réseaux restreints, comme sur votre lieu de travail.

Proton VPN bloque automatiquement les traqueurs, les publicités et les sites Web malveillants. Vous pouvez connecter jusqu’à 10 appareils simultanément, et le service d’assistance est facilement accessible par chat en direct si vous avez besoin d’aide.

Proton VPN est doté de fonctionnalités avancées, notamment un chiffrement AES-256 de pointe, une protection complète contre les fuites et un kill switch. Il prend également en charge la redirection de port et le tunneling fractionné, ce qui améliore son efficacité pour le torrenting en toute sécurité en France. Des fonctionnalités uniques telles que Stealth VPN (VPN furtif) et les connexions multi-hop (multi-sauts) renforcent encore la confidentialité et la sécurité des données des utilisateurs où qu’ils se connectent dans le monde.

L’intégrité de la politique de non-enregistrement de journaux de Proton VPN a été confirmée par plusieurs audits indépendants. Ceux qui préfèrent rester anonymes peuvent payer en bitcoins ou en espèces. Même s’il propose des serveurs spécialisés, nommés Secure Core, pour encore plus de confidentialité, ceux-ci ont tendance à être plus lents, ce qui n’est pas forcément idéal pour les utilisateurs de Tor.

Proton VPN propose des applications dédiées pour diverses plateformes, notamment iOS, Android, Windows, Linux et macOS, et peut être installé sur des routeurs compatibles avec les VPN, ce qui le rend encore plus pratique et accessible. Vous pouvez le tester pendant 30 jours pour accéder au réseau Tor à l’insu des administrateurs des réseaux locaux et des FAI.

Avantages :

- Parmi les VPN les plus rapides que nous avons testés

- Excellent arsenal d’outils de sécurité

- Politique de non-enregistrement de journaux et plusieurs options de paiement anonyme

- Onion Over VPN

- Stealth VPN

Inconvénients :

- Serveurs « Secure Core » trop lents pour être utilisés avec Tor

- N’utilise pas de serveurs utilisant uniquement la RAM (RAM-only)

Notre note:

AUCUN ENREGISTREMENT DE JOURNAUX:Proton VPN a fait l'objet d'un audit indépendant qui prouve qu’il tient ses promesses en matière de sécurité. Vitesses impressionnantes et limite de connexions simultanées élevée. Garantie de remboursement de 30 jours incluse pour tout abonnement. Fonctionnalité spécifique Tor over VPN. Assistance par chat en direct toujours disponible.

Pourquoi ne pas jeter un coup d’œil à notre avis complet sur Proton VPN ?

Les VPN à éviter pour les utilisateurs de Tor

HideMyAss

Avec ses politiques d’enregistrement de journaux douteuses qui ont conduit à l’arrestation d’au moins un utilisateur par le passé et de la législation toujours plus envahissante en matière de conservation des données récemment adoptée au Royaume-Uni, tous ceux qui accordent une quelconque importance à leur vie privée et leur anonymat en ligne devraient éviter ce fournisseur de VPN basé en Angleterre.

PureVPN

Un homme accusé de cyberharcèlement a récemment été arrêté par le FBI, notamment grâce aux données fournies par PureVPN, société basée à Hong Kong. L’individu en question a tenté d’utiliser PureVPN pour dissimuler son identité, mais le fournisseur de VPN a transmis des journaux de navigation qui ont finalement conduit à son arrestation. PureVPN a depuis mis à jour sa politique de confidentialité en précisant qu’il ne conserve absolument aucun journal, mais tout utilisateur de Tor devrait éviter ce service s’il cherche à bénéficier d’une couche supplémentaire de confidentialité.

Tor over VPN ou VPN over Tor

Est-il préférable d’utiliser un protocole Tor over VPN ou VPN over Tor ? Les deux ont leurs avantages & inconvénients en matière de sécurité et de facilité d’utilisation. Nous allons nous y intéresser en détail ci-dessous.

Onion Over VPN

Vous pouvez utiliser Tor over VPN en vous connectant à un VPN puis en accédant à Internet grâce au navigateur Tor. Votre trafic sera donc chiffré à la fois par Tor et par le VPN avant de quitter votre appareil. Le flux de votre trafic ressemblera alors à cela :

Avantages :

- Votre FAI ne peut pas savoir que vous utilisez Tor

- Ni votre FAI ni votre VPN ne peuvent voir votre trafic*

- Facile à mettre en œuvre. Il suffit de vous connecter au VPN puis de lancer le navigateur Tor

- Accès aux sites Web .onion

- Possibilité d’utiliser uniquement le VPN avec un navigateur classique pour les tâches non critiques

- Le nœud d’entrée de Tor ne peut pas voir votre véritable adresse IP

Inconvénients :

- Les sites Web bloquent parfois le trafic provenant des nœuds de sortie de Tor

- Le VPN peut voir (et potentiellement enregistrer) votre véritable adresse IP

- Expose le trafic à des nœuds de sortie Tor compromis

*NordVPN et BolehVPN pourraient hypothétiquement analyser votre trafic avant qu’il ne soit chiffré par le réseau Tor lorsqu’ils utilisent leurs serveurs « Tor over VPN ». La contrepartie est que l’ensemble du trafic peut être acheminé par Tor sans avoir à configurer chaque application pour qu’elle passe par le réseau Tor.

VPN over Tor

Le protocole VPN over Tor est plus compliqué à mettre en œuvre, car il nécessite de configurer le serveur VPN. À notre connaissance, seul AirVPN propose cette option. Le flux de votre trafic ressemblera alors à cela :

Mon appareil –> Chiffrement par VPN et Tor –> Réseau Tor –> Serveur VPN –> Internet

Avantages :

- Ni votre FAI, ni votre VPN, ne peuvent voir votre trafic

- Accès aux sites Web et aux applications qui bloquent normalement le trafic en provenance des nœuds de sortie Tor

- Votre VPN ne peut pas connaître votre véritable adresse IP

- Aucune vulnérabilité aux nœuds de sortie Tor compromis

- Tout le trafic est acheminé par Tor sans qu’aucune configuration spécifique ne soit nécessaire

- Aucune discrimination de paquets par les nœuds de sortie de Tor

Inconvénients :

- Votre FAI peut savoir que vous utilisez Tor

- Configuration complexe, nécessite l’aide du fournisseur de VPN

- Aucun accès aux sites Web .onion

- Le nœud d’entrée de Tor peut connaître votre véritable adresse IP

- Non spécifique à certaines applications, il est donc impossible de partager des fichiers via un logiciel de P2P ou autres en dehors du réseau Tor sans se déconnecter du VPN.

À lire également : Tor vs VPN – Quelle est la différence ?

Méthodologie : Identifier les meilleurs VPN pour Tor

Si vous utilisez le réseau Tor, il y a fort à parier que vous vous préoccupez de la protection de votre vie privée. Cependant, ce n’est pas la seule chose à laquelle vous devez penser lorsque vous choisissez un VPN ; vous aurez également besoin d’un service proposant un débit suffisant, des performances fiables et vous permettant de passer sous les radars. Voici les principales caractéristiques que nous prenons en compte pour sélectionner les meilleurs VPN pour Tor :

- Sécurité : Pour figurer sur notre liste, les fournisseurs doivent proposer au minimum un chiffrement 256 bits, une protection contre les fuites DNS et IPv6, ainsi qu’un kill switch. Nous privilégions également les VPN disposant de leurs propres protocoles de lutte contre la surveillance ou de fonctionnalités d’obfuscation, puisque ces services vous permettent théoriquement d’accéder à Tor où que vous soyez dans le monde.

- Confidentialité : En plus des outils évoqués ci-dessus, nous exigeons que les meilleurs VPN de notre liste appliquent une politique de non-enregistrement de journaux. Vous êtes ainsi assuré que vos activités en ligne ne pourront en aucun cas être révélées. De nombreux services vous permettent également de payer de manière anonyme, ce qui constitue un deuxième niveau de protection efficace.

- Vitesse : Le réseau Tor est connu pour être particulièrement lent, il est donc essentiel de ne pas réduire encore plus la vitesse de votre connexion en utilisant un VPN bas de gamme. Les services ci-dessus ont tous obtenu d’excellents résultats lors de nos derniers tests de vitesse VPN, mais il convient de garder à l’esprit que ces performances sont évidemment limitées par la vitesse de votre connexion de base.

- Capacités de déblocage : Si vous cherchez à utiliser Tor dans un pays où il n’est pas disponible, ou simplement accéder à des services géorestreints lorsque vous voyagez, les capacités de déblocage sont cruciales. Nous avons testé les VPN ci-dessus sur un large éventail de plateformes, notamment HBO Max, Disney+, BBC iPlayer, ou encore Amazon Prime Video pour vous garantir que nous vous recommandons uniquement les services les plus polyvalents.

- Ergonomie : Bien entendu, les VPN de notre liste proposent tous des applications pour les systèmes d’exploitation les plus courants. Tous les éléments qui facilitent l’utilisation du VPN sont évidemment les bienvenus. Il peut s’agir d’une option dédiée au protocole de connexion Tor over VPN, d’un service client 24/7 ou d’une absence de limites de connexions simultanées.

Vous voulez en savoir plus sur les tests que nous effectuons ? Vous avez de la chance : nous avons rédigé un article qui détaille l’intégralité des étapes de notre processus de test VPN.

Avantages d’un VPN au-delà de son utilisation avec Tor

Si l’utilisation de Tor et d’un VPN est idéale pour protéger votre vie privée en ligne, un VPN offre à lui seul tout une panoplie d’avantages incroyables pour un internaute résidant en France :

- Profitez d’Internet librement, où que vous soyez : Vos séries et émissions françaises préférées vous manquent pendant votre séjour à l’étranger ? Un VPN vous permet d’accéder aux plateformes de streaming françaises comme 6Play et Molotov TV où que vous soyez. Inversement, si vous êtes en France, vous pouvez accéder à de nombreux contenus uniquement disponibles dans d’autres pays comme ceux de BBC iPlayer ou Netflix US.

- Oubliez la censure : Vous vous rendez dans un pays où Facebook et les services VoIP sont bloqués ? Un VPN est la clé de votre liberté en ligne ! Contournez les restrictions dans des pays comme les Émirats arabes unis, la Chine ou encore la Russie et profitez d’Internet sans aucune censure.

- Confidentialité & sécurité renforcées : En France, un VPN vous protège des FAI et de la surveillance gouvernementale. C’est également votre partenaire de confiance pour naviguer en toute sécurité sur les réseaux wifi publics et tenir les pirates à distance.

- Profitez de plus de liberté en ligne : Qu’il s’agisse de regarder des contenus en streaming, de travailler à distance, de jouer en ligne ou de télécharger des torrents, un VPN vous permet de tout faire sans restriction. Déjouez la surveillance des administrateurs réseau sur votre lieu de travail ou sur le campus et profitez d’une véritable liberté en ligne.

En France, un VPN ne sert pas uniquement à débloquer des contenus, c’est la clé d’une navigation plus libre et plus sécurisée, partout et à tout moment.

FAQ VPN pour Tor

Pourquoi utiliser un VPN avec Tor en France

Abréviation de Virtual Private Network, un VPN (réseau privé virtuel) chiffre la totalité du trafic Internet d’un appareil et l’achemine via un serveur distant vers l’emplacement de votre choix. L’utilisateur se voit ainsi attribuer une nouvelle adresse IP – une série de chiffres propre à un appareil qui peut être utilisée pour localiser l’utilisateur. Le chiffrement empêche les fournisseurs d’accès de surveiller vos activités en ligne.

Même si la plupart des grands fournisseurs de VPN proposent une politique de « non-enregistrement », les VPN doivent toutefois inspirer un certain degré de confiance afin d’être sûrs que le fournisseur n’enregistre pas le trafic de ses utilisateurs et ne cédera pas face aux entreprises, aux pirates et aux États qui exigent ce genre d’informations. Vos activités sont privées, mais pas nécessairement anonymes.

Tor chiffre le trafic de l’utilisateur et le fait passer par plusieurs nœuds gérés par des bénévoles qui constituent le réseau Tor. Chaque fois qu’une nouvelle requête est envoyée à un site Web, l’itinéraire change, ce qui rend la localisation de l’utilisateur pratiquement impossible. Contrairement à un VPN, il n’existe aucune autorité centrale qui contrôle le flux de trafic, la notion de confiance n’est donc pas indispensable.

Ces nœuds d’entrée et de sortie sont cependant bien identifiés, votre FAI et le serveur de destination peuvent donc facilement savoir si vous utilisez Tor. Certains FAI, sites Web, applications et États bloquent complètement le trafic issu et à destination de ces nœuds d’entrée et de sortie du réseau Tor.

Dans certains pays, le simple fait d’accéder au réseau Tor peut vous amener à figurer sur la liste noire d’un fournisseur d’accès à internet. En d’autres termes, si votre activité est bien anonyme, elle n’est pas entièrement privée. Un VPN peut vous aider à dissimuler aux FAI français que vous utilisez le réseau Tor, ce qui empêche l’État français d’avoir des soupçons.

Les VPN sont plus rapides et donc plus adaptés pour regarder des contenus en streaming, télécharger des torrents, ainsi que d’autres activités gourmandes en données. Tor est davantage destiné à la navigation anonyme sur le Web et à l’accès aux sites Web .onion sur le DarkNet.

Pour une meilleure protection et plus de flexibilité, vous pouvez associer Tor et VPN. Le trafic peut être chiffré par les deux outils avant de passer d’abord par le réseau Tor puis par un VPN (VPN over Tor) ou vice versa (Tor over VPN). Nous aborderons les avantages et les inconvénients des deux configurations plus tard, mais intéressons-nous d’abord aux VPN les plus adaptés aux utilisateurs de Tor.

Sachez que si la combinaison Tor over VPN améliore l’anonymat et la confidentialité, elle aura un impact plus important sur la vitesse de votre connexion et la latence que l’utilisation de l’un ou l’autre séparément.

Puis-je utiliser un VPN gratuit avec Tor ?

Oui, mais cela sera probablement plus néfaste que bénéfique. Techniquement, rien ne vous empêche de vous connecter à un VPN gratuit puis de lancer le navigateur Tor. Cependant, cela pourrait se retourner contre vous et nuire gravement à votre vie privée.

Les VPN gratuits peuvent sembler intéressants à première vue, mais en réalité, ils utilisent souvent un chiffrement médiocre, présentent des lacunes de sécurité importantes, obligent les utilisateurs à patienter avant d’être connectés et imposent des plafonds de données ou de bande passante.

Ils disposent souvent de moins de serveurs et d’adresses IP, ce qui facilite le suivi individuel des utilisateurs. Beaucoup injectent des publicités et des cookies de suivi dans les navigateurs, sacrifiant ainsi la vie privée de leurs utilisateurs pour leur profit plutôt que de la protéger.

Tor est-il un VPN gratuit ?

Tor est effectivement gratuit, mais ce n’est absolument pas un VPN. Tor et VPN sont deux types de proxies chiffrés, mais il existe quelques différences fondamentales. Les connexions Tor sont chiffrées plusieurs fois et passent par plusieurs nœuds gérés par des bénévoles du réseau Tor dans une séquence aléatoire. Le réseau Tor peut également être utilisé pour accéder aux sites .onion sur le Dark Web.

Un VPN, en revanche, chiffre votre connexion une seule fois et fait transiter vos données par un seul serveur. Ce serveur est exploité par la société VPN. L’un des avantages du fonctionnement d’un VPN est que les abonnés peuvent choisir un serveur dans une liste d’emplacements directement depuis l’application VPN. L’utilisateur peut ainsi contrôler l’endroit où une nouvelle adresse IP lui sera attribuée, lui permettant ainsi d’accéder à des services géorestreints.

Puis-je être tracé si j'utilise Tor en France ?

Tor présente des vulnérabilités et n’est pas à l’abri d’attaques qui pourraient être menées pour traquer ses utilisateurs. La plupart de ces attaques impliquent la compromission d’un nœud de sortie – le dernier serveur relais de la séquence.

Cependant, ces attaques sont généralement complexes, ciblées et nécessitent que l’assaillant dispose de ressources importantes pour les mener à bien. L’anonymat et la sécurité de Tor sont plus que suffisants pour l’immense majorité des utilisateurs.

N’oubliez pas que les utilisateurs eux-mêmes peuvent également constituer une menace pour leur propre vie privée s’ils ne sont pas assez vigilants. Tor ne peut pas vous éviter d’être suivi en ligne si vous vous connectez à un site Web avec votre véritable adresse e-mail et votre mot de passe par exemple.

Ne faites jamais confiance à un VPN gratuit pour protéger votre vie privée. Il vaut mieux essayer un VPN payant et annuler votre abonnement avant la fin de la garantie si vous ne voulez pas dépenser d’argent.

Est-il légal d’utiliser un VPN avec Tor en France ?

Oui, dans la grande majorité des pays, il est parfaitement légal d’utiliser un VPN, Tor, ou les deux conjointement. Lisez notre article qui s’intéresse en détail aux pays où les VPN sont illégaux si vous n’êtes pas sûr des règles en vigueur dans votre pays.

Avertissement : Nous avons consacré d’innombrables heures de recherche à ce sujet, mais nous ne prétendons cependant pas être des experts juridiques en la matière. Aucune information contenue dans cet article ne doit être considérée comme un conseil juridique, et nous vous encourageons à faire vos propres recherches si vous avez le moindre doute sur la légalité des VPN (ou de Tor lui-même) dans votre pays.

Utiliser Tor est-il sans danger en France ?

Tor est reconnu comme un outil de sécurité et de protection de la vie privée. Il utilise un chiffrement puissant à plusieurs niveaux et élimine de nombreuses vulnérabilités potentielles présentes sur d’autres navigateurs, comme les scripts et les cookies de suivi.

Même si un attaquant disposant de moyens financiers importants pouvait réaliser une attaque par recoupement pour identifier les utilisateurs de Tor, la grande majorité des utilisateurs ne risquent pas d’être confrontés à une telle menace. Si vous vous demandez si vous devriez utiliser Tor ou non, nous vous conseillons de faire quelques recherches.

L’immense majorité des internautes français seront plus en sécurité en utilisant le Web classique. Vous pouvez cependant consulter notre guide des sites onion pour comprendre pourquoi certaines entreprises disposent d’un miroir de leur site Web sur le Dark Web.

Vous pouvez essayer, mais vous rencontrerez certainement des problèmes. De nombreux sites Web bloquent complètement les connexions issues des nœuds de sortie Tor. Le blocage des scripts et la suppression des cookies mis en œuvre par Tor rendent de nombreux sites Web compliqués, voire impossibles à consulter. Vous aurez probablement à résoudre de nombreux Captchas. De plus, les connexions Tor sont particulièrement lentes, les pages mettent donc beaucoup de temps à se charger et les vidéos sont fréquemment interrompues par des mises en mémoire tampon.

Puis-je utiliser Tor sur iOS et Android en France ?

Un navigateur Tor officiel est disponible sur le Google Play Store pour les appareils Android. Vous pouvez également essayer Orbot, un développeur tiers, mais qui existe depuis plus longtemps.

Les utilisateurs d’iOS n’ont qu’une seule option, Onion Browser. C’est un navigateur open source approuvé par le projet Tor. Cependant, on peut supposer qu’il présente les mêmes inconvénients sur iOS qui ont empêché le lancement d’un navigateur Tor officiel sur iOS.

Un VPN peut-il cacher mon adresse IP lorsque j'utilise Tor en France ?

Votre VPN et Tor chiffrent vos données et masquent votre adresse IP. Vous n’avez donc pas besoin d’un VPN pour cacher votre adresse IP lorsque vous utilisez Tor. Néanmoins, se connecter à un VPN en utilisant Tor ne pose aucun problème, car cela ajoute simplement une couche de protection supplémentaire à votre connexion. Sans VPN, votre FAI saura que vous êtes connecté à Tor, mais il ne pourra pas connaître les sites Web que vous consultez. En revanche, si vous utilisez un VPN, votre FAI ne pourra même pas savoir que vous utilisez Tor.

Un VPN est-il indispensable pour cacher mon adresse IP au nœud d'entrée du réseau Tor ?

Oui. Le réseau Tor onion est conçu pour empêcher les sites Web que vous consultez de détecter votre véritable adresse IP. La conception en couches du réseau onion (d’où son nom) empêche la plupart des nœuds (dès le deuxième nœud) de connaître votre véritable adresse IP. Toutefois, il est important de noter que le nœud d’entrée a besoin de disposer de votre adresse IP pour vous renvoyer les données chiffrées.

Lorsque vous utilisez Tor, tout votre trafic internet est chiffré et encapsulé en plusieurs couches, comme les couches d’un oignon. Chaque relai du réseau Tor connaît uniquement l’adresse du relai qui le précède et de celui qui le suit afin de transmettre les données. C’est pour cette raison que seul le nœud d’entrée connaît votre véritable adresse IP.

Le point important à retenir est que si le nœud d’entrée connaît votre adresse IP, c’est la seule information dont il dispose. Il ne peut pas avoir connaissance des sites Web que vous visitez, et toutes les données qui transitent par le nœud d’entrée sont intégralement chiffrées. Néanmoins, certaines personnes préfèrent dissimuler complètement leur adresse IP lorsqu’ils se connectent sur le réseau Tor.

En vous connectant à un serveur VPN avant d’entrer sur le réseau Tor, le nœud d’entrée détectera uniquement l’adresse IP du serveur VPN au lieu de votre adresse IP réelle. Ce système permet de se protéger contre les nœuds d’entrée potentiellement compromis et utilisés pour suivre les personnes qui se connectent sur le réseau Tor.

Utiliser ou non un VPN avec Tor est une question de choix et dépend de vos besoins spécifiques en matière de protection de la vie privée et de sécurité. Si un VPN améliore effectivement la confidentialité en ligne, il est important de choisir un fournisseur de VPN réputé, comme ceux que nous vous présentons dans ce guide. Nous vous encourageons également à vous informer sur les contraintes et les risques liés à l’utilisation du réseau Tor et du Dark Web ainsi que sur les raisons pour lesquelles il est judicieux d’utiliser un VPN.