Man kann Tor und VPNs als Batman und Robin des Online-Datenschutzes verstehen. Während Tor Ihre Anonymität gewährleistet, bietet Ihnen ein VPN Datenschutz. Aber wussten Sie bereits, dass Sie die beiden zusammen verwenden können, um sowohl den Schutz Ihrer Daten als auch Ihre Anonymität zu optimieren? In diesem Beitrag besprechen wir die besten VPNs zur Nutzung mit Tor und zeigen Ihnen, wie Sie beide einrichten können.

Wenn Sie gerade keine Zeit haben, finden Sie hier einen Überblick der VPNs, die unsere Tests für die gemeinsame Nutzung mit Tor mit Bravour gemeistert haben:

- NordVPN: Das beste VPN für Tor. Das schnellste VPN auf dem Markt mit Verschlüsselung auf Militärniveau und speziellen Tor-over-VPN-Servern. Es beinhaltet eine 30-tägige Geld-zurück-Garantie.

- Surfshark: Das beste günstige VPN für Tor-Nutzende in Deutschland. Es bietet anständige Geschwindigkeiten, keine Verbindungsbegrenzungen und beeindruckende Entsperrungsfähigkeiten.

- ExpressVPN: Ein erfahrener Anbieter mit guten Geschwindigkeiten, der Bitcoin akzeptiert und über eine Onion-Site verfügt. Ideal für das Streaming, Torrenting oder einfach nur zum Surfen.

- CyberGhost: Ein VPN mit hervorragender Sicherheit, schnellen Verbindungsgeschwindigkeiten und einer Keine-Protokolle-Richtlinie. Eine ausgezeichnete und günstige Option für alle, die Tor in Deutschland oder anderswo auf der Welt nutzen möchten.

- PrivateVPN: Ein benutzerfreundliches VPN für Tor. Es verfügt über schnelle Server und führt keine Protokolle. Es funktioniert auch gut mit Streaming-Sites.

- IPVanish: Ein VPN mit erweiterten Sicherheitsfunktionen, das keine Protokolle führt und hohe Geschwindigkeiten bietet. Es ist unter Kodi- und Torrenting-Nutzenden beliebt.

- ProtonVPN: Ein äußerst zuverlässiges und vertrauenswürdiges VPN mit vielen erweiterten Funktionen. Dank Tor-over-VPN verbinden Sie sich über einen VPN-Server mit Tor, damit Ihr Internetanbieter nicht weiß, dass Sie im Dark Web surfen.

Verwandte Inhalte: Der ultimative Leitfaden für das anonyme Browsen mit Tor

So verwendet man Tor mit einem VPN in Deutschland

Verlieren wir keine Zeit. Wir verwenden den Tor-Browser als Beispiel, aber bedenken Sie, dass man sich auch mit anderen Mitteln mit Tor verbinden kann. Sind Sie bereit?

So richten Sie ein VPN auf Tor ein:

- Melden Sie sich bei einem VPN an: Wir empfehlen NordVPN.

- Laden Sie die App des VPN-Anbieters herunter und richten Sie sie ein.

- Starten Sie die App und wählen Sie einen Server aus.

- Klicken Sie auf „Verbinden“ und warten Sie, bis der Handshake abgeschlossen ist.

- Öffnen Sie den Tor-Browser – nun ist alles bereit.

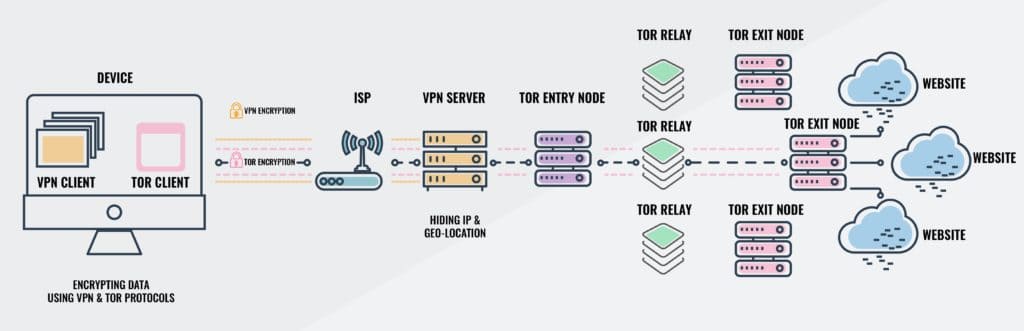

Was geschieht dabei hinter den Kulissen? Zuerst wird Ihr Datenverkehr über einen VPN-Server geleitet, dann wird er durch das Tor-Netzwerk geschickt. Das ist doppelte Verschlüsselung auf höchstem Niveau.

Was ist das Beste daran? Internetdienstanbieter in Deutschland werden nicht feststellen können, dass Sie Tor verwenden. Das verhindert, dass Sie negative Aufmerksamkeit auf sich ziehen und als Person eingestuft werden, die möglicherweise auf das Darknet zugreift.

MÖCHTEN SIE DAS BESTE VPN FÜR TOR RISIKOFREI AUSPROBIEREN?

NordVPN bietet eine 30-tägige, risikofreie Testphase mit vollem Funktionsumfang an. Melden Sie sich einfach auf dieser Seite an. Sie können das für Tor in Deutschland am besten bewertete VPN einen Monat lang ohne Einschränkungen, Begrenzungen oder Datenobergrenzen nutzen – eine ideale Lösung, wenn Sie alle Datenschutzfunktionen ausprobieren möchten, bevor Sie eine endgültige Kaufentscheidung treffen.

Es gibt keine versteckten Bedingungen. Melden Sie sich einfach innerhalb von 30 Tagen beim Kundensupport, falls Sie feststellen, dass NordVPN nicht das Richtige für Sie ist, und Sie erhalten eine vollständige Rückerstattung. Starten Sie hier Ihre NordVPN-Testversion.

Die besten VPNs für den Tor-Browser und das Darknet

Wir haben die besten VPNs für Tor anhand der folgenden Kriterien bewertet:

- Speziell für Tor entwickelte Funktionen

- Keine-Protokolle-Richtlinie

- Starke Verschlüsselung

- Anonyme Zahlungsmöglichkeiten

- Hohe Verbindungsgeschwindigkeiten

Die besten VPNs für Tor

1. NordVPN

Apps verfügbar für:

- PC

- Mac

- IOS

- Android

- Linux

- FireTV

Webseite: www.NordVPN.com

Geld-zurück-Garantie: 30 DAYS

NordVPN bietet Zugang zu spezialisierten Servern, die für Tor-over-VPN vorkonfiguriert wurden. Das bedeutet, dass der gesamte Datenverkehr zunächst durch das VPN gesendet und dann automatisch durch das Tor-Netzwerk geleitet wird. Das ist hervorragend, wenn Sie Tor mit anderen Apps als einem Internetbrowser verwenden möchten. Wenn Sie solche Server benutzen, wird Ihr gesamter Datenverkehr an das Tor-Netzwerk gesendet, selbst wenn Sie Ihren Tor-Browser nicht starten.

Es gibt auch eine Doppel-VPN-Option (Multi-Hop), die mit dem Tor-Browser für insgesamt zwei sogenannter VPN-„Hops“ genutzt werden kann, bevor der Datenverkehr durch das Tor-Netzwerk geleitet wird – obwohl man bedenken muss, dass dies zu langsameren Geschwindigkeiten führt. NordVPN befolgt stolz eine Keine-Protokolle-Richtlinie und nutzt eine 256-Bit-AES-Verschlüsselung. Das Unternehmen akzeptiert Bitcoin, damit Sie sich mit einer Wegwerf-E-Mail-Adresse anmelden können.

Beachten Sie, dass nicht alle Experten Tor-over-VPN empfehlen, da NordVPN rein hypothetisch sehen könnte, was Nutzende mit ihrer Tor-Verbindung tun, indem es den Datenverkehr analysiert, bevor Tor ihn verschlüsselt. Es lohnt sich, dies zu bedenken, wenn Sie sehr strenge Datenschutzkriterien haben.

Sie können dieses Problem auch umgehen, indem Sie sich einfach mit einem der regulären Server von NordVPN verbinden und dann eine Verbindung mit dem Tor-Netzwerk über den Tor-Browser herstellen. Beachten Sie, dass NordVPN keine Protokolle aufbewahrt und gemeinsam genutzte IP-Adressen verwendet, was es zu einer zuverlässigen Option macht, um die Nutzung von Tor vor deutschen Internetdienstanbietern zu verbergen, egal welche der beiden Methoden Sie wählen. Apps sind für Linux, Windows, macOS, iOS und Android verfügbar.

Vorteile:

- Onion-Server

- Führt keine Protokolle

- Extrem hohe Geschwindigkeiten

- Erweiterte Sicherheitsfunktionen

- Akzeptiert Bitcoin

Nachteile:

- Ein paar Server funktionierten nicht

Unsere Bewertung:

DAS BESTE VPN FÜR TOR:NordVPN ist unsere erste Wahl für alle, die Tor in Deutschland nutzen möchten und sich zusätzlichen Datenschutz wünschen. Es bietet Tor-spezifische Server, außergewöhnlich hohe Geschwindigkeiten und sichere Verbindungen. Außerdem gibt es eine 30-tägige Geld-zurück-Garantie, mit der Sie das VPN risikofrei testen können.

Lesen Sie unsere umfassende Bewertung von NordVPN.

2. Surfshark

Apps verfügbar für:

- PC

- Mac

- IOS

- Android

- Linux

Webseite: www.Surfshark.com

Geld-zurück-Garantie: 30 DAYS

Surfshark bietet über 3.200 Server in mehr als 60 Ländern an, weshalb Sie unabhängig von Ihrem Aufenthaltsort überall eine schnelle Verbindung erhalten sollten. Der Anbieter verfügt sogar über Server in Deutschland. Sie können also auch vom Ausland aus auf deutsche Dienste zugreifen.

Surfshark befolgt eine solide Keine-Protokolle-Richtlinie und sichert Ihren Datenverkehr mit einer 256-Bit-AES-Verschlüsselung, einem Kill-Switch und dem Schutz vor IPv6-, DNS- und WebRTC-Lecks. Damit ist es eine gute Wahl, um die Nutzung von Tor vor Ihrem Internetdienstanbieter und den deutschen Behörden zu verbergen.

Das VPN bietet auch einige erweiterte Funktionen, um Ihre Online-Aktivitäten zu verbergen. So können Sie beispielsweise eine Verbindung zu Multi-Hop-Servern herstellen, um noch mehr Anonymität zu erhalten, oder Sie können Ihre anderen Apps mit der Split-Tunneling-Funktion beschleunigen. Surfshark akzeptiert Zahlungen in Bitcoin, Ethereum und Ripple und erlaubt Ihnen, sich anonym mit einer Wegwerf-E-Mail anzumelden, falls Sie dies bevorzugen. Der Kundensupport ist rund um die Uhr über einen Live-Chat erreichbar.

Surfshark bietet Apps für iOS, Android, Linux, macOS und Windows. Das VPN funktioniert auch auf unterstützten Routern, muss aber manuell konfiguriert werden.

Vorteile:

- Legt großen Wert auf Sicherheit und Datenschutz

- Unbegrenzte Anzahl an Verbindungen

- Starke Entsperrungsfähigkeit

- Führt keine Protokolle

- Gute Geschwindigkeiten

Nachteile:

- Die Menüs könnten besser organisiert sein

Unsere Bewertung:

DAS BESTE GÜNSTIGE VPN:Surfshark nimmt Ihre Sicherheit ernst, speichert keine Protokolle und hat einen sehr erschwinglichen Preis. Noch besser: Es gibt eine 30-tägige Geld-zurück-Garantie.

Lesen Sie unsere umfassende Bewertung von Surfshark.

3. ExpressVPN

Apps verfügbar für:

- PC

- Mac

- IOS

- Android

- Linux

Webseite: www.ExpressVPN.com

Geld-zurück-Garantie: 30 DAYS

ExpressVPN hat kürzlich eine Onion-Version seiner Website eingeführt, über die Sie anonym ein Konto erstellen können. Das auf den britischen Jungferninseln ansässige Unternehmen akzeptiert Bitcoin und hält sich an eine strikte Keine-Protokolle-Richtlinie. Einige nicht identifizierende Informationen werden protokolliert, z. B. das Datum (nicht die Uhrzeit), die Wahl des Serverstandorts und die Gesamtmenge der täglich übertragenen Daten. Standardmäßig wird eine hochmoderne Verschlüsselung verwendet, einschließlich der 256-Bit-AES-Verschlüsselung, 4.096-Bit-DHE-RSA-Schlüsseln mit Perfect Forward Secrecy und SHA512-Authentifizierung.

ExpressVPN wird von Nutzenden gut bewertet, ist schnell, benutzerfreundlich und bietet Apps für Windows, macOS, Android, iOS und Linux (Kommandozeile).

Vorteile:

- Schnell und zuverlässig

- Akzeptiert Bitcoin

- Verfügt über eine Onion-Website

- Großes Angebot an Sicherheits- und Datenschutzfunktionen

Nachteile:

- Leicht teurer als andere Anbieter

- Wenige erweiterte Konfigurationsoptionen

Unsere Bewertung:

SCHNELL UND SICHER:ExpressVPN ist schnell und vielseitig. Es verfügt über starke Entsperrungsfähigkeiten und eine Vielzahl von Sicherheitsfunktionen. Es beinhaltet auch eine 30-tägige Geld-zurück-Garantie.

Lesen Sie unsere umfassende Bewertung von ExpressVPN.

4. CyberGhost

Apps verfügbar für:

- PC

- Mac

- IOS

- Android

- Linux

Webseite: www.Cyberghost.com

Geld-zurück-Garantie: 45 DAYS

CyberGhost bietet keine Tor-spezifischen Funktionen, ist aber das einzige VPN, das in unserer Auswertung von Sicherheit und Datenschutz perfekt abgeschnitten hat. Aus diesem Grund empfiehlt es sich für die Nutzung mit einem Tor-Browser. CyberGhost weist jeder Person eine eindeutige anonyme ID zu, und die E-Mail-Adresse, die Sie zur Anmeldung verwenden, wird verschlüsselt. Dies verhindert, dass Dritte eine E-Mail-Adresse mit einem bestimmten CyberGhost-Konto verbinden können. CyberGhost speichert auch keine identifizierenden Protokolle.

Das Unternehmen hat seinen Sitz in Rumänien, wo es keine verbindlichen Gesetze zur Vorratsdatenspeicherung gibt. Starke Verschlüsselung, Schutz vor Daten-Lecks, ein Kill-Switch und Perfect Forward Secrecy sind in den Apps enthalten, einschließlich denjenigen für mobile Geräte. Die Internetverbindung ist schnell genug, um den Tor-Verkehr zu bewältigen.

Apps sind für Windows, macOS, Linux, iOS und Android verfügbar. Sie können bis zu 7 Geräte auf einmal verbinden.

Vorteile:

- Erweiterte Online-Sicherheit

- Führt keine Protokolle

- Akzeptiert Bitcoin

- Schnell

Nachteile:

- Keine Tor-spezifischen Funktionen

- Könnte mehr anpassbare Optionen bieten

Unsere Bewertung:

HOHE GESCHWINDIGKEITEN:Mit umfassendem Schutz und standardmäßig aktivierter Ein-Klick-Entsperrung sowie hohen Download-Geschwindigkeiten und niedrigen Kosten ist CyberGhost ideal für alle, die zum ersten Mal ein VPN nutzen. Es bietet auch eine 45-tägige Geld-zurück-Garantie.

Lesen Sie unsere umfassende Bewertung von CyberGhost.

5. PrivateVPN

Apps verfügbar für:

- PC

- Mac

- IOS

- Android

- Linux

Webseite: www.PrivateVPN.com

Geld-zurück-Garantie: 30 DAYS

Auf der Website von PrivateVPN finden Sie eine hilfreiche Anleitung, wie Sie die OpenVPN-Konfigurationsdateien in der App so ändern, dass der ausgehende Internetverkehr zuerst durch das Tor-Netzwerk und dann über das VPN läuft – eine Konfiguration, die als VPN-over-Tor bekannt ist. Wenn Sie mit dem Tor-Browser auf Websites im geläufigen Internet zugreifen möchten, die normalerweise keine Tor-Verbindungen zulassen, wird die Website Sie nicht blockieren, da diese die IP-Adresse des VPN-Servers erkennt. Wenn Sie verhindern möchten, dass Ihr Internetanbieter bemerkt, dass Sie Tor benutzen, ist es aber besser, eine normale VPN-Verbindung mit dem Tor-Browser zu verwenden.

PrivateVPN bietet hohe Geschwindigkeiten und fortschrittliche Sicherheit sowie eine strikte Keine-Protokolle-Richtlinie. Sie können 10 Geräte gleichzeitig anschließen.

Vorteile:

- Führt keine Protokolle

- Schnelle Server

- Starke Verschlüsselung

- Unterstützt Tor-over-VPN

Nachteile:

- Kleines Server-Netzwerk

Unsere Bewertung:

BEEINDRUCKENDER ALLROUNDER:PrivateVPN ist ein sicheres VPN, bei dem die Privatsphäre der Nutzenden an erster Stelle steht. Es gibt Server in 63 Ländern, darunter auch in Deutschland, und eine 30-tägige Geld-zurück-Garantie.

Lesen Sie unsere umfassende Bewertung von PrivateVPN.

6. IPVanish

Apps verfügbar für:

- PC

- Mac

- IOS

- Android

- Linux

Webseite: www.IPVanish.com

Geld-zurück-Garantie: 30 DAYS

IPVanish ist ein schnelles VPN, das beim Datenschutz oder der Sicherheit keine Abstriche macht. Mit einem Abonnement erhalten Sie einen starken Leck-Schutz und unknackbare Verschlüsselung und genießen die Vorteile einer strikten Keine-Protokolle-Richtlinie. IPVanish erlaubt eine beliebige Anzahl von gleichzeitigen Verbindungen, was selten ist.

IPVanish-Apps verfügen über eine Verschleierungsfunktion, die den verschlüsselten VPN-Tunnel als normalen Internetverkehr tarnt. Allerdings werden keine Bitcoins akzeptiert. Wenn Sie also anonym bezahlen möchten, sollten Sie sich anderweitig umsehen.

Apps sind für Windows, macOS, iOS und Android verfügbar.

Vorteile:

- Hohe Geschwindigkeiten

- Solider Datenschutz

- Führt keine Protokolle

- Erlaubt eine unbegrenzte Anzahl an Verbindungen

Nachteile:

- Bitcoin wird nicht akzeptiert

- Funktioniert nicht in China

SCHNELL UND SICHER:IPVanish bietet eine hervorragende Kombination aus Geschwindigkeit und Sicherheit sowie eine 30-tägige Geld-zurück-Garantie. Der Dienst verfügt über schnelle Server in Deutschland und ist dank der unbegrenzten Anzahl an Verbindungen ideal für Familien.

Lesen Sie unsere umfassende Bewertung von IPVanish.

7. ProtonVPN

Apps verfügbar für:

- PC

- Mac

- IOS

- Android

- Linux

Webseite: www.ProtonVPN.com

Geld-zurück-Garantie: 30 DAYS

ProtonVPN ist eine zuverlässige Wahl für alle, die Tor über VPN nutzen möchten. Das Unternehmen betreibt fast 4.000 Server in 85 Ländern und bietet robuste Durchschnittsgeschwindigkeiten von rund 330 Mbit/s. Außerdem blockiert es automatisch Tracker, Werbung und böswillige Websites. Der Dienst ermöglicht bis zu zehn gleichzeitige Verbindungen, und der Support steht Ihnen per Live-Chat zur Verfügung, wenn Sie Hilfe benötigen.

ProtonVPN punktet mit erweiterten Funktionen, einschließlich erstklassiger AES-256-Verschlüsselung, umfassendem Leck-Schutz und einem Kill-Switch. Es unterstützt zudem die Portweiterleitung und Split-Tunneling, was es zu einem besonders vielseitigen Dienst macht. Einzigartige Funktionen wie Stealth VPN und Multi-Hop-Verbindungen erhöhen den Datenschutz und die Sicherheit für Nutzende, egal, von welchem Standort aus diese sich verbinden.

Die Integrität der No-Logs-Richtlinie von ProtonVPN wurde durch unabhängige Überprüfungen bestätigt. Allen, die lieber anonym bleiben möchten, stellt der Dienst Zahlungen in Bitcoin oder Bargeld zur Verfügung. Es gibt zwar eigene Secure-Core-Server für mehr Privatsphäre, aber diese bieten in der Regel nur niedrigere Geschwindigkeiten, was für Tor-Nutzer nicht unbedingt ideal ist.

ProtonVPN stellt spezielle Anwendungen für eine Vielzahl von Plattformen, darunter iOS, Android, Windows, Linux und macOS zur Verfügung. Es kann überdies auf den meisten gängigen Router-Firmwares eingerichtet werden und bietet daher besonders praktische Funktionen.

Vorteile:

- Eines der schnellsten VPNs, die wir getestet haben

- Ausgezeichnete Sicherheitsfunktionen

- No-Logs-Richtlinie und mehrere anonyme Zahlungsoptionen

- Tor-over-VPN

- Stealth VPN

Nachteile:

- Die Secure-Core-Server sind zu langsam, um sie zusammen mit Tor zu benutzen

- Verwendet keine RAM-only-Server

Unsere Bewertung:

SPEICHERT KEINE NUTZUNGSDATEN:ProtonVPN wurde unabhängig geprüft, um zu bestätigen, dass es so sicher ist, wie behauptet wird. Beeindruckende Geschwindigkeiten und ein hohes Verbindungslimit sowie eine 30-tägige Geld-zurück-Garantie für alle Abos. Spezielle Tor-over-VPN-Funktion. Der Live-Chat-Support ist immer verfügbar.

Lesen Sie unsere umfassende Bewertung von ProtonVPN.

VPNs für Tor, die Sie vermeiden sollten

HideMyAss

Aufgrund unzureichender Protokollierungsmaßnahmen wurde in der Vergangenheit mindestens eine Person, die HideMyAss nutzte, verhaftet, und seit der Verabschiedung der neuen und strengeren Gesetze zur Vorratsdatenspeicherung in Großbritannien, sollte der in England ansässige VPN-Anbieter von allen gemieden werden, die Wert auf Datenschutz und Anonymität legen.

PureVPN

Ein Mann, der des Cyber-Stalkings beschuldigt wurde, wurde vor Kurzem vom FBI verhaftet, unter anderem auch mithilfe der Aufzeichnungen des in Hongkong ansässigen VPN-Anbieters PureVPN. Der Mann nutzte PureVPN, um seine Identität zu verbergen, aber der VPN-Dienst übergab Protokolle, die schließlich zu seiner Verhaftung führten. PureVPN hat inzwischen seine Datenschutzrichtlinien aktualisiert und behauptet, keine Protokolle aufzubewahren, aber Tor-Nutzende sollten dieses VPN besser meiden, wenn Sie zusätzlichen Datenschutz suchen.

Tor-over-VPN vs. VPN-over-Tor

Soll man VPN-over-Tor oder Tor-over-VPN benutzen? Beide Methoden haben ihre Vorteile, was sowohl die Sicherheit als auch die Benutzerfreundlichkeit betrifft. Im Folgenden besprechen wir die Vor- und Nachteile.

Tor-over-VPN

Sie können Tor-over-VPN nutzen, indem Sie sich einfach mit einem VPN verbinden und dann über den Tor-Browser auf das Internet zugreifen. Bevor der Datenverkehr Ihr Gerät verlässt, wird er sowohl von Tor als auch vom VPN verschlüsselt. Der Datenverkehrsfluss sieht folgendermaßen aus:

Mein Gerät –> Verschlüsselt durch VPN und Tor –> VPN-Server –> Tor-Netzwerk –> Internet

Vorteile:

- Ihr Internetdienstanbieter kann nicht sehen, dass Sie Tor benutzen

- Weder Ihr Internetdienstanbieter noch Ihr VPN können Ihren Datenverkehr einsehen*

- Einfach einzurichten: Verbinden Sie sich einfach mit einem VPN und aktivieren Sie den Tor-Browser

- Zugang zu Onion-Websites

- Flexibilität bei der Nutzung: Sie können das VPN allein mit einem normalen Browser für nicht kritische Aufgaben verwenden

- Die Tor-Entry-Node kann Ihre echte IP-Adresse nicht sehen

Nachteile:

- Websites können den Verkehr von Tor-Exit-Nodes blockieren

- Ihr VPN kann Ihre echte IP-Adresse sehen (und möglicherweise aufzeichnen)

- Macht den Datenverkehr für kompromittierte Tor-Exit-Nodes zugänglich

* Beachten Sie, dass NordVPN rein hypothetisch Ihren Datenverkehr analysieren könnte, bevor er durch das Tor-Netzwerk verschlüsselt wird, wenn Sie die Tor-over-VPN-Server dieses Anbieters benutzen. Der Vorteil ist, dass der gesamte Datenverkehr durch Tor geleitet werden kann, ohne dass einzelne Apps für die Verwendung mit Tor konfiguriert werden müssen.

VPN-over-Tor

VPN-over-Tor ist schwieriger einzurichten, da es eine Konfiguration auf dem VPN-Server erfordert. Soweit wir es feststellen konnten, bietet nur AirVPN diese Möglichkeit an. Der Datenverkehrsfluss sieht folgendermaßen aus:

Mein Gerät –> Verschlüsselt durch VPN und Tor –> Tor-Netzwerk –> VPN-Server –> Internet

Vorteile:

- Weder Ihr Internetdienstanbieter noch Ihr VPN können Ihren Datenverkehr einsehen

- Zugang zu Websites und Apps, die normalerweise den Verkehr von Tor-Exit-Nodes blockieren

- Ihr VPN kann Ihre wahre IP-Adresse nicht sehen

- Nicht anfällig für kompromittierte Tor-Exit-Nodes

- Der gesamte Verkehr wird ohne individuelle Konfiguration über Tor geleitet

- Tor-Exit-Nodes unterscheiden nicht zwischen Datenpaketen

Nachteile:

- Ihr Internetdienstanbieter kann sehen, dass Sie Tor nutzen

- Komplizierte Einrichtung, die Unterstützung durch den VPN-Anbieter erfordert

- Kein Zugang zu Onion-Websites

- Die Tor-Entry-Node sieht Ihre echte IP-Adresse

- Nicht anwendungsspezifisch bzw. nicht in der Lage, P2P oder andere Programme außerhalb des Tor-Netzwerks auszuführen, ohne die Verbindung zum VPN zu trennen

Siehe auch: Tor vs. VPN – Was ist der Unterschied?

Testmethodik: Wie wir die besten VPNs für Tor ermitteln

Die Privatsphäre hat oberste Priorität, wenn man Tor benutzt, aber bei der Wahl des richtigen VPNs gilt es noch weitere Aspekte zu beachten. Hier finden Sie eine Übersicht über die wichtigsten Funktionen, auf die wir unseren Fokus bei der Erstellung unserer Liste der besten VPNs für Tor gelegt haben:

- Sicherheitsfunktionen: Jedes VPN auf unserer Liste verfügt über robuste Sicherheitsmerkmale. Dazu gehören mindestens eine 256-Bit-Verschlüsselung, DNS- und IPv6-Leckschutz sowie ein Kill-Switch. Wir haben extra Punkte für VPNs mit eigenen Sicherheitsprotokollen oder Verschleierungsfunktionen vergeben, die für den Zugang zu Tor aus eingeschränkten Regionen besonders wichtig sein können.

- Strenge Datenschutzrichtlinien: Eine No-Logs-Richtlinie ist wichtig, damit Ihre Online-Aktivitäten geheim bleiben. Außerdem schätzen wir jene Dienste besonders, die anonyme Zahlungsoptionen für zusätzlichen Schutz der Privatsphäre anbieten.

- Geschwindigkeit und Leistung: Tor kann langsam sein, also darf Ihr VPN nicht zu einer Verzögerung beitragen. Die von uns ausgewählten VPNs haben in den aktuellen Geschwindigkeitstests allesamt hervorragende Ergebnisse erzielt. Denken Sie jedoch daran, dass auch die Geschwindigkeit Ihrer Internetverbindung eine Rolle spielt.

- Entsperrungsfähigkeiten: Egal, ob Sie auf Tor oder auf andere geoblockierte Dienste zugreifen müssen, während Sie unterwegs sind – ein VPN muss Sperren und Beschränkungen umgehen können. Wir haben diese VPNs mit Plattformen wie HBO Max, Disney+, BBC iPlayer und Amazon Prime Video eingehend geprüft, um sicherzustellen, dass sie ihrer Aufgabe auch gewachsen sind.

- Benutzungsfreundlichkeit: Alle von uns empfohlenen VPNs bieten benutzungsfreundliche Apps für gängige Betriebssysteme. Zudem haben wir nach Funktionen Ausschau gehalten, die die Benutzungsfreundlichkeit verbessern, wie für Tor optimierte Server, 24/7-Support und flexible Verbindungsoptionen.

Sie möchten gern mehr über die anderen Tests erfahren, die wir durchführen? Sehen Sie sich unsere vollständige VPN-Testmethodik in diesem ausführlichen Beitrag an.

Häufig gestellte Fragen zu VPNs für Tor

Warum sollte ich in Deutschland ein VPN mit Tor benutzen?

Ein VPN verschlüsselt den gesamten Datenverkehr eines Geräts und leitet ihn über einen entfernten Server an einem Ort Ihrer Wahl. Dadurch wird der Person, die eine Verbindung herstellt, eine neue IP-Adresse zugewiesen – eine für ein Gerät eindeutige Zahlen- und Dezimalzahlenkette, mit der der Standort der Nutzung ermittelt werden kann. Die Verschlüsselung verhindert, dass Ihr Internetdienstanbieter Ihre Aktivitäten überwachen kann.

Die meisten guten VPN-Anbieter befolgen zwar eine Keine-Protokolle-Richtlinie, aber trotzdem erfordert die Nutzung eines VPNs immer noch ein gewisses Vertrauen seitens der Kundschaft, dass der Anbieter den Datenverkehr der Nutzenden nicht aufzeichnet oder Unternehmen, Hackern und Regierungen, die Nutzerdaten verlangen, nicht nachgibt. In solchen Fällen sind Ihre Aktivitäten zwar privat, aber nicht unbedingt anonym.

Tor verschlüsselt den Datenverkehr und leitet ihn über mehrere von Freiwilligen betriebene „Nodes“, das sogenannte Tor-Netzwerk. Jedes Mal, wenn eine neue Website-Anfrage gesendet wird, ändert sich die Route, sodass es nahezu unmöglich ist, den Verkehr zu einer bestimmten Person zurückzuverfolgen. Anders als bei einem VPN-Dienst gibt es keine zentrale Behörde, die den Datenverkehr kontrolliert, weshalb Ihre Anonymität keine Frage des Vertrauens ist.

Diese Entry- und Exit-Nodes sind jedoch gut dokumentiert, was bedeutet, dass sowohl Ihr Internetdienstanbieter als auch der Zielserver leicht herausfinden können, ob Sie Tor verwenden. Einige Internetdienstanbieter, Websites, Apps und Regierungen blockieren den Verkehr zu und von den Tor-Entry- und Exit-Nodes komplett.

In einigen Ländern kann der bloße Zugriff auf das Tor-Netzwerk dazu führen, dass Ihr Name von Ihrem Internetdienstanbieter auf eine schwarze Liste gesetzt wird. Das bedeutet, dass Ihre Aktivitäten zwar anonym bleiben, aber nicht völlig privat sind. Ein VPN kann dabei helfen, die Nutzung des Tor-Netzwerks vor deutschen Internetdienstanbietern zu verbergen, damit die deutschen Behörden keinen Verdacht schöpfen.

VPNs sind schneller und eignen sich daher besser für Video-Streaming, Torrenting und andere datenintensive Aufgaben. Tor eignet sich besser für anonymes Surfen und den Zugriff auf Onion-Websites im Darknet.

Für zusätzlichen Schutz und mehr Flexibilität können Sie Tor und ein VPN zusammen benutzen. Der Datenverkehr kann von beiden Seiten verschlüsselt werden und dann zuerst durch das Tor-Netzwerk und dann über ein VPN (VPN-over-Tor) oder umgekehrt (Tor-over-VPN) geleitet werden.

Beachten Sie, dass die Kombination von Tor mit einem VPN zwar die Anonymität und den Datenschutz verbessert, die Verbindungsgeschwindigkeit und die Latenzzeit aber verschlechtert.

Kann ich ein kostenloses VPN mit Tor benutzen?

Ja, aber damit würden Sie wahrscheinlich mehr Schaden anrichten, als Kosten einsparen. Technisch gesehen hindert Sie nichts daran, sich mit einem kostenlosen VPN-Dienst zu verbinden und den Tor-Browser zu starten. Dieser Schuss könnte jedoch nach hinten losgehen und Ihren Datenschutz stark beeinträchtigen.

Kostenlose VPNs mögen auf den ersten Blick verlockend wirken, aber in Wirklichkeit verwenden sie oft eine minderwertige Verschlüsselung, sind nicht sicher, zwingen die Nutzenden in Warteschlangen zu warten, um eine Verbindung herzustellen, und begrenzen die Datenmenge und Datenübertragungsrate.

Sie verfügen oft über weniger Server und IP-Adressen, was die Rückverfolgung einzelner Nutzender erleichtert. Viele von ihnen schleusen Werbung und Tracking-Cookies in die Browser der Nutzenden ein, wodurch der Datenschutz eher beeinträchtigt als gestärkt wird.

Ist Tor ein kostenloses VPN?

Tor ist kostenlos, aber es ist kein VPN. Sowohl Tor als auch VPN sind Arten von verschlüsselten Proxys, aber es gibt einige wichtige Unterschiede. Tor-Verbindungen werden mehrfach verschlüsselt und durchlaufen mehrere freiwillige Tor-Netzwerkknoten in einer zufälligen Reihenfolge. Tor kann auch verwendet werden, um auf Onion-Sites im Darknet zuzugreifen.

Im Gegensatz dazu verschlüsselt ein Standard-VPN Ihre Verbindung einmal und leitet sie über einen einzigen Server. Dieser Serverstandort wird vom VPN-Unternehmen betrieben. Ein Vorteil eines VPNs ist, dass die Nutzenden aus einer Liste von Server-Standorten in der VPN-App auswählen können. So können Sie selbst bestimmen, welchen Standort Sie für Ihre Verbindung wählen, was den zusätzlichen Vorteil hat, dass Sie damit auf regional eingeschränkte Internetdienste zugreifen können.

Kann ich überwacht werden, wenn ich Tor in Deutschland nutze?

Tor hat seine Schwachstellen und ist nicht immun gegen Angriffe, die zur Identifizierung von Nutzenden führen könnten. Bei den meisten dieser Angriffe wird eine Exit-Node, das letzte Server-Relay in der Sequenz, kompromittiert.

Solche Angriffe sind jedoch kostspielig und erfordern sowohl zielgerichtetes Handeln als auch beachtliche Ressourcen. Die Anonymität und Sicherheit von Tor ist für die große Mehrheit der Nutzenden mehr als ausreichend.

Denken Sie daran, dass Tor-Nutzende den Schutz ihrer Daten auch selbst gefährden können, wenn sie nicht vorsichtig vorgehen. Tor kann Tracking zum Beispiel nicht verhindern, wenn Sie sich mit Ihrer echten E-Mail-Adresse und Ihrem Passwort auf einer Website anmelden.

Welches ist das beste kostenlose VPN für das Surfen im Deep Web?

Vertrauen Sie nicht auf kostenlose VPNs, wenn es um den Datenschutz geht. Wenn Sie kein Geld ausgeben wollen, ist es ratsamer, ein kostenpflichtiges VPN auszuprobieren und zu kündigen, bevor die Geld-zurück-Garantie ausläuft.

Ist die Nutzung eines VPNs mit Tor in Deutschland legal?

Ja, in den meisten Ländern ist es völlig legal, ein VPN oder Tor (oder beide) zu benutzen. Lesen Sie unseren Beitrag darüber, wo VPNs illegal sind, wenn Sie sich nicht sicher sind, welche Gesetze an Ihrem Standort gelten.

Disclaimer: Wir haben zwar unzählige Stunden über dieses Thema recherchiert, können allerdings keine verlässlichen rechtlichen Hinweise geben. Nichts in diesem Beitrag sollte als Rechtsberatung verstanden werden, und wir empfehlen Ihnen, Ihre eigene Sorgfaltspflicht zu erfüllen, wenn Sie Zweifel an der Legalität von VPNs (oder Tor) in Ihrem Land haben.

Ist die Nutzung von Tor in Deutschland sicher?

Tor gilt weithin als gutes Mittel für Sicherheit und Datenschutz. Es verwendet eine starke, mehrstufige Verschlüsselung und beseitigt viele potenzielle Schwachstellen anderer Browser, wie z. B. Skripte und Tracking-Cookies.

Obwohl ein gut finanzierter und geplanter Angriff es schaffen könnte, Tor-Nutzende zu identifizieren, wird sich die große Mehrheit der Nutzenden keine Sorgen darüber machen müssen. Wenn Sie sich fragen, ob Sie Tor benutzen sollten, lohnt es sich aber, ein wenig zu recherchieren.

Die überwiegende Mehrheit der deutschen Internetnutzenden wird sicherer sein, wenn sie das Surface Web (das reguläre Internet) nutzen. Sie können jedoch in unserem Leitfaden für Onion herausfinden, warum einige Unternehmen legitime Darknet-Versionen ihrer Websites haben.

Sollte ich Tor für all meine Surf-Aktivitäten benutzen?

Sie können es versuchen, aber es wird wahrscheinlich nicht gut funktionieren. Viele Websites blockieren alle Verbindungen von Tor-Exit-Nodes. Die Skriptblockierung und das Löschen von Cookies durch Tor machen die Nutzung vieler Websites unbequem oder sogar unmöglich. Sie werden sich wahrscheinlich mit viel mehr CAPTCHA-Anfragen herumschlagen müssen. Hinzu kommt, dass Tor-Verbindungen langsam sind, weshalb das Laden von Websites lange dauern kann und Videos häufig zwischengespeichert werden müssen.

Kann ich Tor in Deutschland auf iOS und Android benutzen?

Ein offizieller Tor-Browser für Android-Geräte ist im Google Play Store erhältlich. Sie könnten auch Orbot ausprobieren, das zwar von einem Drittanbieter angeboten wird, aber schon länger auf dem Markt ist.

iOS-Nutzende haben nur eine Option von Drittanbietern: den Onion-Browser. Dabei handelt es sich um einen Open-Source-Browser, der von Tor Project unterstützt wird. Man muss jedoch davon ausgehen, dass es unter denselben Nachteilen leidet, die die Veröffentlichung eines offiziellen Tor-Browsers für iOS bisher verhindert haben.

Kann ein VPN meine IP-Adresse verbergen, wenn ich Tor in Deutschland benutze?

Sowohl ein VPN als auch Tor verschlüsseln Ihre Daten und verbergen Ihre IP-Adresse. Sie brauchen also kein VPN, um Ihre IP-Adresse zu verbergen, wenn Sie Tor benutzen. Trotzdem kann es nicht schaden, sich mit einem VPN zu verbinden, wenn man Tor benutzt, da es zusätzlichen Schutz bietet. Ohne ein VPN kann Ihr Internetdienstanbieter sehen, dass Sie mit Tor verbunden sind, aber er kann nicht feststellen, welche Websites Sie besuchen. Wenn Sie jedoch ein VPN verwenden, kann Ihr Internetdienstanbieter nicht einmal sehen, dass Sie Tor benutzen.