* Die Ransomware-Statistiken für 2018–2022 in diesem Beitrag werden regelmäßig aktualisiert. Unten finden Sie über 35 Fakten, Zahlen und Trends zu Ransomware zusammengestellt sowie einige Experten-Prognosen.

Früher war Ransomware kaum mehr als nur ein Schlagwort; heute stellt sie leider eine allzu reale Bedrohung für Unternehmen, Regierungen und Einzelpersonen weltweit dar. Das Problem hat zwei Seiten.

Einerseits wurde Ransomware entwickelt, um das Dateisystem eines Opfers vollständig zu verschlüsseln, was möglicherweise zu einem dauerhaften Datenverlust führt. Andererseits nutzen immer mehr Cyberkriminelle Ransomware, um Geld von den Opfern zu erpressen. Einige Umfragen haben gezeigt, dass Geschäftsverluste für jeden Vorfall im Durchschnitt bei 2.500 US-Dollar liegen, wobei Unternehmen in einigen Fällen Millionen bezahlt haben, um ihre Daten wieder zu entschlüsseln.

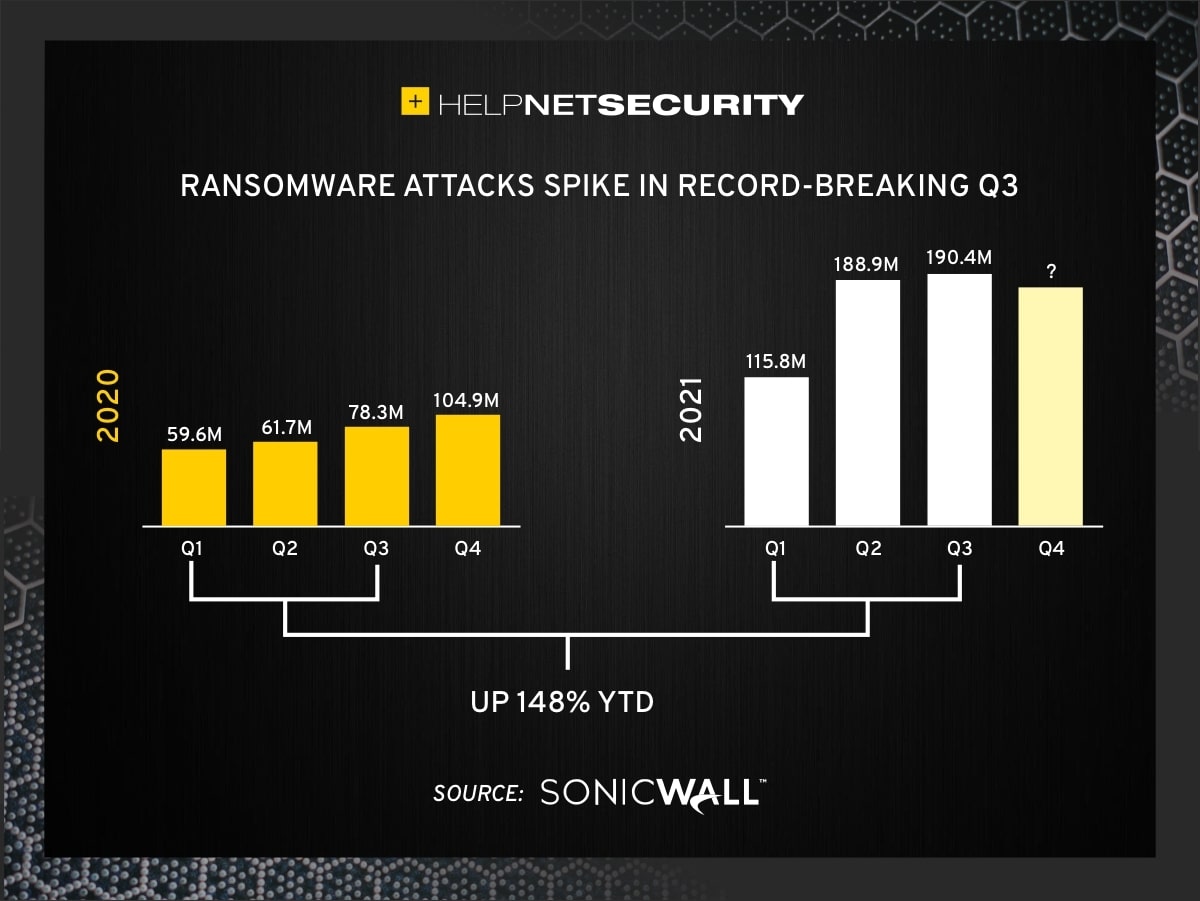

Wie Berichte zeigen, nimmt diese Bedrohung nur zu. Zum Beispiel stellte SonicWall im Jahr 2021 einen Anstieg von Ransomware-Angriffen von mehr als 100 % fest. Obwohl kleine und mittlere Unternehmen am stärksten betroffen waren, wurden häufig Lösegeldforderungen im sieben- oder sogar achtstelligen Bereich gestellt. Das höchste bestätigte Lösegeld beträgt derzeit 40 Millionen US-Dollar, das CNA Financial im Mai 2021 bezahlte.

All dies zeigt, dass diese Art von Bedrohung weiterhin ein äußerst lukratives Unterfangen für Cyberkriminelle darstellt, wobei Angriffe verschiedener Art (Unternehmen, Regierungen und Einzelpersonen) zurzeit mehr als 100.000 US-Dollar pro Angriff einbringen.

Damit Sie sich ein genaueres Bild davon machen können, wie sich die Lage um Ransomware verhält, haben wir einige der interessantesten Fakten und Statistiken von 2018 bis 2022 gesammelt.

Siehe auch: Die besten Tools zum Schutz vor Ransomware

Der erste Todesfall durch Ransomware ereignete sich in Deutschland

Im Jahr 2021 wurde ein Krankenhaus in Düsseldorf Ziel eines Ransomware-Angriffs. 30 Server des Krankenhauses wurden außer Stand gesetzt, was die Behandlung vor Ort beeinträchtigte. Daraufhin musste eine schwerkranke Frau ins Wuppertaler Krankenhaus in über 20 Kilometer Entfernung transportiert werden, wo sie leider starb. (Quelle: CyberEdge)

Mehr als die Hälfte der deutschen Unternehmen war 2021 von Ransomware betroffen

Laut einem Bericht von Sophos aus dem Jahr 2022 waren 67 % der Unternehmen in Deutschland von Ransomware-Angriffen betroffen. Um das in einen Rahmen zu setzen: Der weltweite Durchschnitt lag bei 66 %. In Südafrika verzeichnete man mit 51 % die niedrigste Häufigkeit. (Quelle: Sophos)

Ransomware-Angriffe zielen zunehmend auch auf Backup-Speicherorte ab

Laut einem Bericht von VEEAM aus dem Jahr 2022 versuchten 95 % der Ransomware-Angriffe auch, Backup-Speicherorte zu infizieren. Dies zeigt die Gefahr, die von diesen Angriffen ausgeht und verdeutlicht, in welche Schwierigkeiten Unternehmen geraten können, wenn sie nicht ordnungsgemäß getrennte externe Backups eingerichtet haben – vorzugsweise mit mehreren Backups an verschiedenen Standorten.

Hacking-Attacken auf Unternehmensnetzwerke sind in 93 % der Fälle erfolgreich

Laut einer Studie von Positive Technologies vom Dezember 2021 haben Unternehmen noch einen langen Weg vor sich, bis sie ausreichend vor Hacking- und Ransomware-Angriffen geschützt sind. Ihre Recherchen zeigen, dass satte 93 % der Hacking-Angriffe auf Unternehmensnetzwerke erfolgreich sind und dabei Ransomware, Trojaner, Spyware oder andere bösartige Programme in die Systeme einschleusen können.

Nur 50 % der KMUs in den USA verfügen über Cybersicherheit

Vielleicht überrascht Sie die Tatsache, dass die Hälfte der kleinen und mittleren Unternehmen in den USA laut einer Studie von UpCity aus dem Jahr 2022 keine Cybersicherheitsmaßnahmen einsetzen. Dies zeigt, dass Startups und KMUs einem extremen Risiko von Ransomware-Angriffen ausgesetzt sind und der Cybersicherheit höchste Priorität geben müssten, wenn sie vermeiden wollen, wertvolles geistiges Eigentum, Kundendaten und andere geschäftliche Informationen, die für die tägliche Durchführung erforderlich sind, zu verlieren.

Wenn Datenverluste zu finanziellen Verlusten führen

Angesichts der Tatsache, dass Ransomware in erster Linie erfunden wurde, um Geld zu erpressen, sind Totalverlustwerte oft die Zahlen, die am häufigsten diskutiert werden. Zwischen 2018 und 2022 erlitten immer mehr Unternehmen, Regierungen und Einzelpersonen aufgrund dieser Art von Virenangriffen enorme Verluste.

Im Jahr 2020 zahlte CWT, ein Reisemanagement-Unternehmen, ein Lösegeld von 4,5 Millionen US-Dollar, nachdem es von einer Malware-Attacke betroffen war. Dies stellt zwar eine besonders hohe Auszahlung dar, ist aber immer noch weniger als die Hälfte der ursprünglichen Forderung von 10 Millionen US-Dollar. Darüber hinaus ist die durchschnittliche Lösegeldforderung deutlich gestiegen, wobei z. B. im Jahr 2021 50 Millionen US-Dollar vom Computerriesen Acer verlangt wurden.

In den letzten Jahren werden Einzelpersonen allerdings seltener Opfer solcher Angriffe als zuvor. Stattdessen werden ganze Infrastrukturen ins Visier genommen und lokale Regierungen, Krankenhäuser und Universitäten erhalten exorbitante Lösegeld-Forderungen. Solche Institutionen haben offensichtlich gute Gründe, solchen Forderungen nachzukommen. Obwohl das FBI dringend davon abrät, zeigt der State of Ransomware-Bericht 2021 von Thycotic, dass rund 83 % der Opfer am Ende zahlen.

Der berüchtigtste Angriff des Jahres 2021 war wohl der auf die Colonial Pipeline. Diese lieferte über 40 % des Treibstoffs an der Ostküste, aber da der Ransomware-Angriff dazu führte, dass das Unternehmen nicht ordnungsgemäß abrechnen konnte, war es gezwungen, den Betrieb vorübergehend einzustellen. Obwohl das Unternehmen ein Lösegeld von 4,4 Millionen US-Dollar zahlte, dauerte es lange, bis alles wieder online war, was in 17 US-Bundesstaaten zu Einschränkungen beim Kauf von Treibstoff führte.

Dies ist nicht das einzige Beispiel lang anhaltender Probleme nach einem Ransomware-Angriff. Im Jahr 2019 war die Regierung von Baltimore City über einen Monat lang gelähmt. Man schätzt die Kosten für die Wiederherstellung auf über 18 Millionen Dollar, obwohl der Cyberkriminelle hinter der Malware nur Bitcoin im Wert von 76.000 US-Dollar verlangte. Der Angriff hatte Berichten zufolge Auswirkungen auf die Impfstoffproduktion, Geldautomaten, Flughäfen und Krankenhäuser.

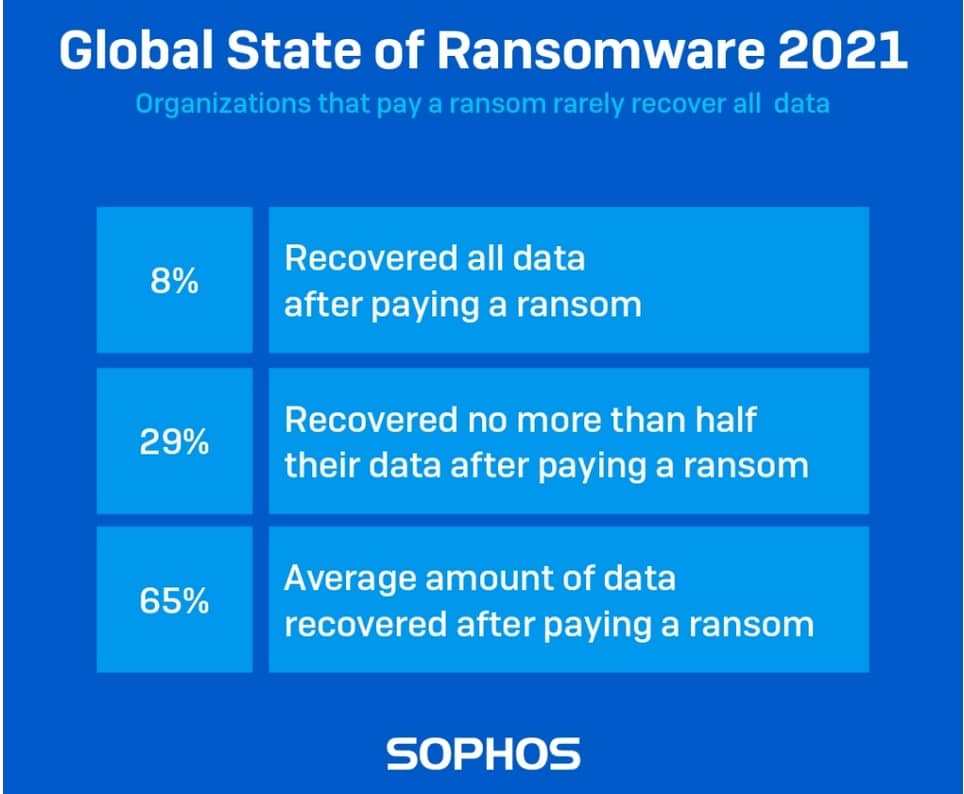

Während viele sich dafür entschieden haben, Lösegeldforderungen nicht nachzukommen (und tatsächlich sagen Sachkenntliche, dass das Bezahlen in der Regel ohnehin eine schlechte Idee ist), stellen die Zahlenden oft fest, dass ihre Dateien verschlüsselt bleiben. Denn das Vertrauen in die gute Gnade von Kriminellen endet oft in Enttäuschung.

Mit Hinblick auf aktuelle Trends werden die Verlustwerte bis 2031 wahrscheinlich 265 Milliarden US-Dollar übersteigen. Darüber hinaus haben Cyberkriminelle in den letzten Jahren nicht nur mehr Geld mit Ransomware verdient, sondern auch viel mehr Schaden angerichtet als je zuvor.

- Im Jahr 2022 wurde rund ein Terabyte an proprietären Informationen des Unternehmens NVIDIA von der Ransomware-Gruppe LAPSUS$ verschlüsselt, die die Daten freigab, als keine Zahlung erfolgte.

- Mehr als 10 Universitäten in Großbritannien und Kanada wurden kompromittiert, nachdem Blackbaud, ein Cloud-Computing-Anbieter, der häufig von Bildungseinrichtungen genutzt wird, erfolgreich gehackt wurde. Trotz der Behauptung, den Angriff erfolgreich abgewehrt zu haben, wurde später bekannt, dass Blackbaud einfach das Lösegeld bezahlt hatte.

- JBS, der weltweit größte Fleischlieferant, zahlte 11 Millionen US-Dollar, um wieder Zugang zu vertraulichen Akten zu erhalten. In der Zwischenzeit war das Unternehmen jedoch gezwungen, den Betrieb einzustellen, was zu Engpässen führte.

- Garmin, ein wichtiger Akteur im Technologiebereich, erlitt einen schweren Sicherheitsdurchbruch, der seine GPS-Dienste für mehrere Tage offline legte. Um die Kontrolle wiederzuerlangen, soll das Unternehmen ein Lösegeld von 10 Millionen US-Dollar gezahlt haben.

- Cyberangriffe trübten auch den Beginn des akademischen Schuljahres 2019–2020 für zwei amerikanische Colleges. An der Regis University in Denver, Colorado, waren die gesamten Telefon- und Internetdienste nach einem Cyberangriff Ende August lahmgelegt. In der Zwischenzeit waren im Monroe College in New York City Dateien aufgrund von Ransomware gesperrt. Die Hochschule gab nicht bekannt, ob sie das Lösegeld bezahlte oder nicht. (Quelle: Inside Higher Ed)

- Anfang 2020 kostete ein Ransomware-Angriff auf die Stadtregierung von New Orleans über 7 Millionen Dollar. Glücklicherweise verfügte die Stadt über eine Cybersicherheitsversicherung und erhielt 3 Millionen US-Dollar zurück. Das ist zwar besser als nichts, deutet aber darauf hin, dass die Stadt hinsichtlich solcher Angriffe nicht ausreichend versichert war. (Quelle: SC Magazine)

- Die Regierung von Baltimore City war 2019 von einem massiven Ransomware-Angriff betroffen, der sie über einen Monat lang lahmlegte und zu einem Verlust von über 18 Millionen US-Dollar führte. (Quelle: Baltimore Sun)

- New York City wurde 2019 Opfer eines Ransomware-Angriffs, der mehrere wichtige Dienste offline nahm. (Quelle: CNET)

- Die Stadt Riviera Beach in Florida zahlte im Juni 2019 ein Lösegeld von 600.000 US-Dollar, um Dateien nach einem Ransomware-Angriff wiederherzustellen. (Quelle: CBS News)

- Mehrere Gesundheitsdienstleister waren Anfang 2019 von Ransomware betroffen und zahlten das Lösegeld, um Dateien zurückzuerhalten. Einer zahlte 75.000 US-Dollar, um seine verschlüsselten Dateien wiederherzustellen. (Quelle: Health IT Security)

- Die Behebung von Ransomware kostet Unternehmen im Durchschnitt mehr als 1,4 Millionen US-Dollar. (Quelle: Sophos)

- Selbst 2016 kostete Ransomware Unternehmen schon mehr als 75 Milliarden US-Dollar pro Jahr. (Quelle: Datto)

- Der jüngste IC3-Bericht (PDF) des FBI verzeichnete im Jahr 2021 über 3.700 gemeldete Fälle von Ransomware. Insgesamt gingen 49 Millionen US-Dollar verloren. Dies gilt jedoch nur für die USA und viele Vorfälle werden gar nicht erst gemeldet.

- Im Jahr 2018 verloren Unternehmen aufgrund von Ransomware-bedingten Ausfallzeiten rund 8.500 US-Dollar pro Stunde. (Quelle: Govtech)

- Ransomware-Infektionen haben sich von 2020 bis 2021 mehr als verdoppelt. (Quelle: Symantec)

- Symantec fand auch heraus, dass 81 % aller Ransomware-Angriffe im Jahr 2018 Unternehmen betrafen. (Quelle: Symantec)

- Britische Managed Service Provider (MSPs) meldeten im Jahr 2020 eine durchschnittliche Lösegeldzahlung in der Höhe von 5.600 US-Dollar. (Quelle: Datto)

- 2016 zahlten weniger als 40 % der Opfer das geforderte Geld. Dieser Prozentsatz ist 2022 auf 46 % gestiegen. (Quellen: Malwarebytes, Sophos)

- Nur 38 % der staatlichen und lokalen Regierungsangestellten sind in der Ransomware-Prävention geschult (Stand 2020). Tatsächlich wurden 65 % der Führungskräfte von Hackern um Hilfe gebeten. (Quelle: IBM, Hitachi-ID)

- Albany County in New York wurde Ende 2019 innerhalb von drei Wochen von drei Cyberangriffen heimgesucht, darunter einem auf die Albany County Airport Authority (ACAA) am Weihnachtstag, der zu einer fünfstelligen Ransomware-Zahlung durch die ACAA führte. (Quellen: Times Union)

- Nachdem Atlanta, Georgia, im März 2018 von der SamSam-Ransomware angegriffen wurde, hat es mehr als 5 Millionen US-Dollar für den Wiederaufbau seines Computernetzwerks ausgegeben, darunter fast 3 Millionen US-Dollar für die Einstellung vom Personal, das die Stadtregierung in diesem Notfall beriet. (Quelle: StateScoop)

- Ein Schulbezirk in Massachusetts zahlte nach einem Ransomware-Angriff im April 2018 10.000 US-Dollar in Bitcoin. (Quelle: CyberScoop)

- Im Jahr 2019 erhielten 96 % der Organisationen, die das Lösegeld zahlten, ein Entschlüsselungs-Tool von den Hackern. (Quelle: Coveware)

- Der Erfolg der Entschlüsselung hängt von der Art des Virus ab. Dharma-Varianten waren oft unzuverlässig, nachdem das Lösegeld bezahlt wurde, verglichen mit GrandGrab TOR, das fast immer ein erfolgreiches Entschlüsselungs-Tool lieferte, nachdem ein Lösegeld bezahlt wurde. (Quelle: Coveware)

- Laut einer Umfrage von Sophos aus dem Jahr 2021 erhielten nur 4 % der Befragten, die das Lösegeld zahlten, ihre Daten. (Quelle: Sophos)

- Bitcoin war die primäre Zahlungsmethode für Ransomware. Rund 98 % der Zahlungen wurden in Bitcoin getätigt. (Quelle: Coveware)

- Das US-Finanzministerium hat Bitcoin-Transaktionen im Wert von mehr als 5 Milliarden US-Dollar mit Ransomware in Verbindung gebracht.

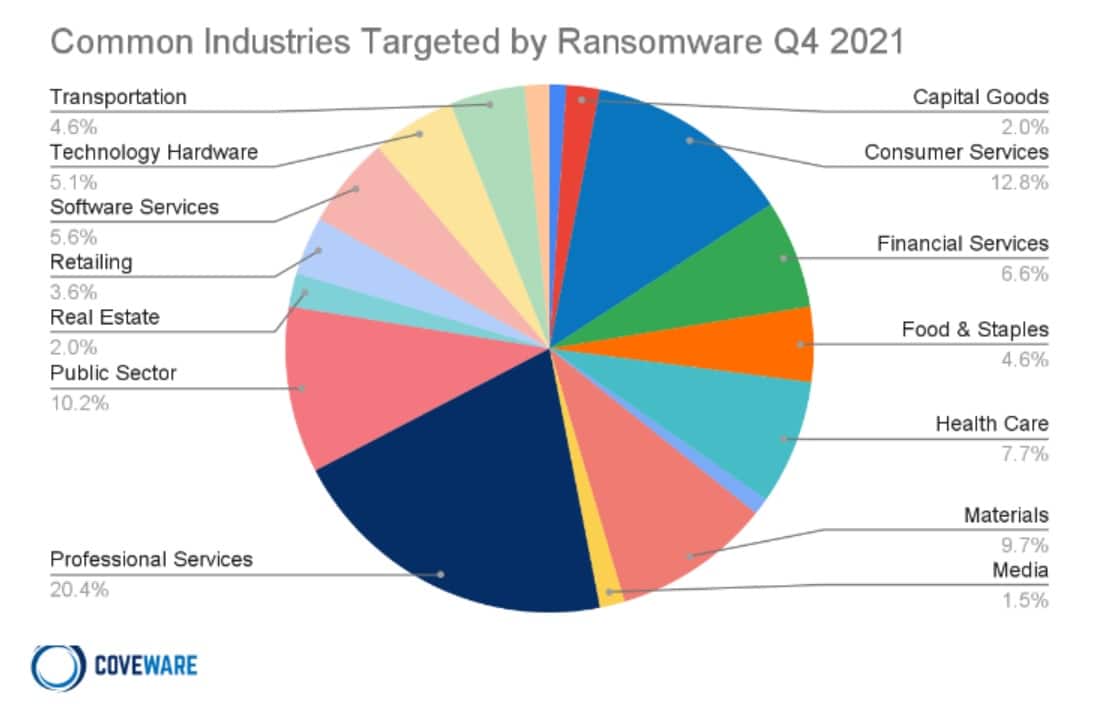

- Unternehmen, die professionelle Dienstleistungen erbringen, werden immer noch am ehesten ins Visier genommen, obwohl Verbraucherdienste und Organisationen des öffentlichen Sektors immer häufiger betroffen sind. (Quelle: Coveware)

Ransomware boomt und betrifft immer mehr Einzelpersonen und Unternehmen

Die ernüchternde Tatsache über Ransomware ist, dass man nicht weniger davon betroffen ist, wenn man über dieses Problem informiert ist. FedEx ist ein gutes Beispiel dafür. Obwohl das Unternehmen seit Jahren über die Bedrohung Bescheid weiß, verzeichnete es 2017 aufgrund lähmender Virenangriffe einen Verlust von 300 Millionen US-Dollar. Der Verlust resultierte nicht aus der Zahlung von Lösegeld, sondern in erster Linie aus den Kosten für die Wiederherstellung von beschädigtem Material und Systemausfällen. Der Mangel an Cybersicherheit zeigt weiterhin, dass viele Einzelpersonen und sogar große multinationale Unternehmen die Bedrohung noch nicht vollständig verstanden haben.

Sophos berichtet, dass lokale Behörden zu den Instanzen gehören, die am wenigsten in der Lage sind, die Verschlüsselung ihrer Daten zu verhindern. Darüber hinaus erholen sie sich am langsamsten, wobei 40 % einen Monat oder länger benötigen, um wieder normal zu funktionieren. Im Gegensatz dazu sind Medien-, Freizeit- und Unterhaltungsunternehmen am besten vorbereitet, schaffen es aber trotzdem, nur etwas mehr als die Hälfte der Angriffe zu verhindern.

Mittlerweile steht fest, dass Ransomware das bevorzugte Mittel von Cyberkriminellen ist. Es ist anzunehmen, dass die Anzahl virusbedingter Lösegeldforderungen 2022 rasant zunehmen wird.

Es gibt verschiedene Arten, wie sich der Einfluss von Ransomware in den letzten Jahren entwickelt hat.

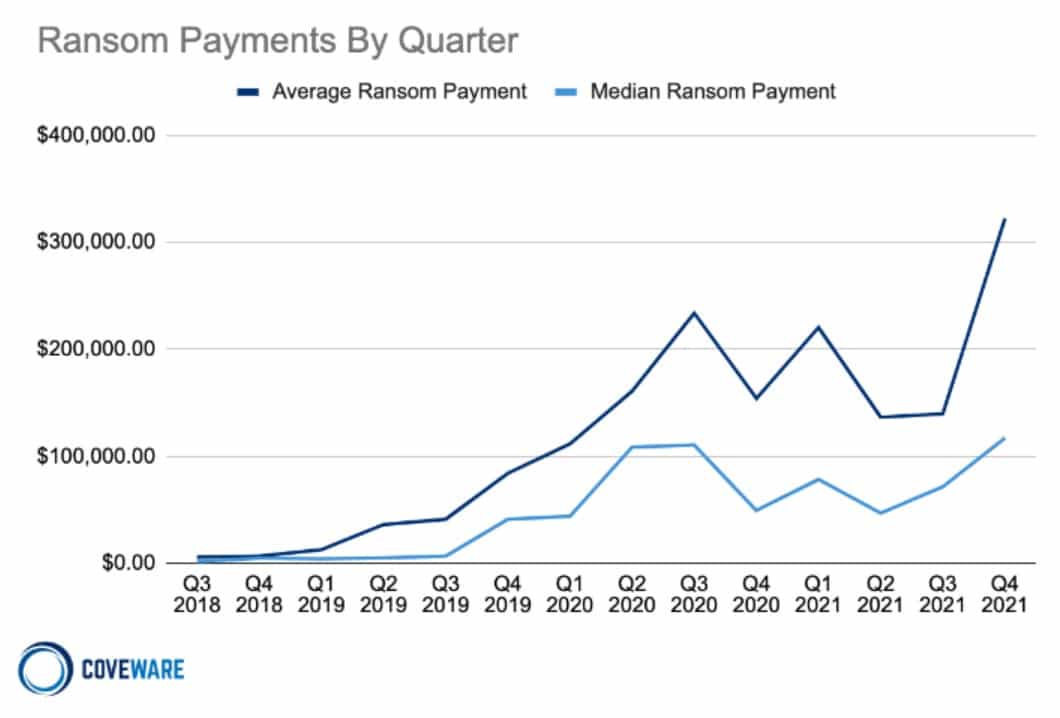

- Ein Bericht von Coveware zum letzten Quartal 2021 ergab, dass Ransomware-Zahlungen ein Allzeithoch erreicht haben, was unter Umständen damit zu tun hat, dass mehr Opfer Lösegeld bezahlen als je zuvor. Dies kann wiederum daran liegen, dass rund 90% der betroffenen Unternehmen über eine Ransomware-Versicherung verfügten. (Quelle: Coveware)

- Coveware stellte auch fest, dass Daten bei Angriffen zunehmend dauerhaft zerstört werden, anstatt nur Backups oder kritische Teile der Infrastruktur eines Unternehmens zu betreffen. In einigen Fällen geschah dies sogar, nachdem ein Lösegeld gezahlt wurde. (Quelle: Coveware)

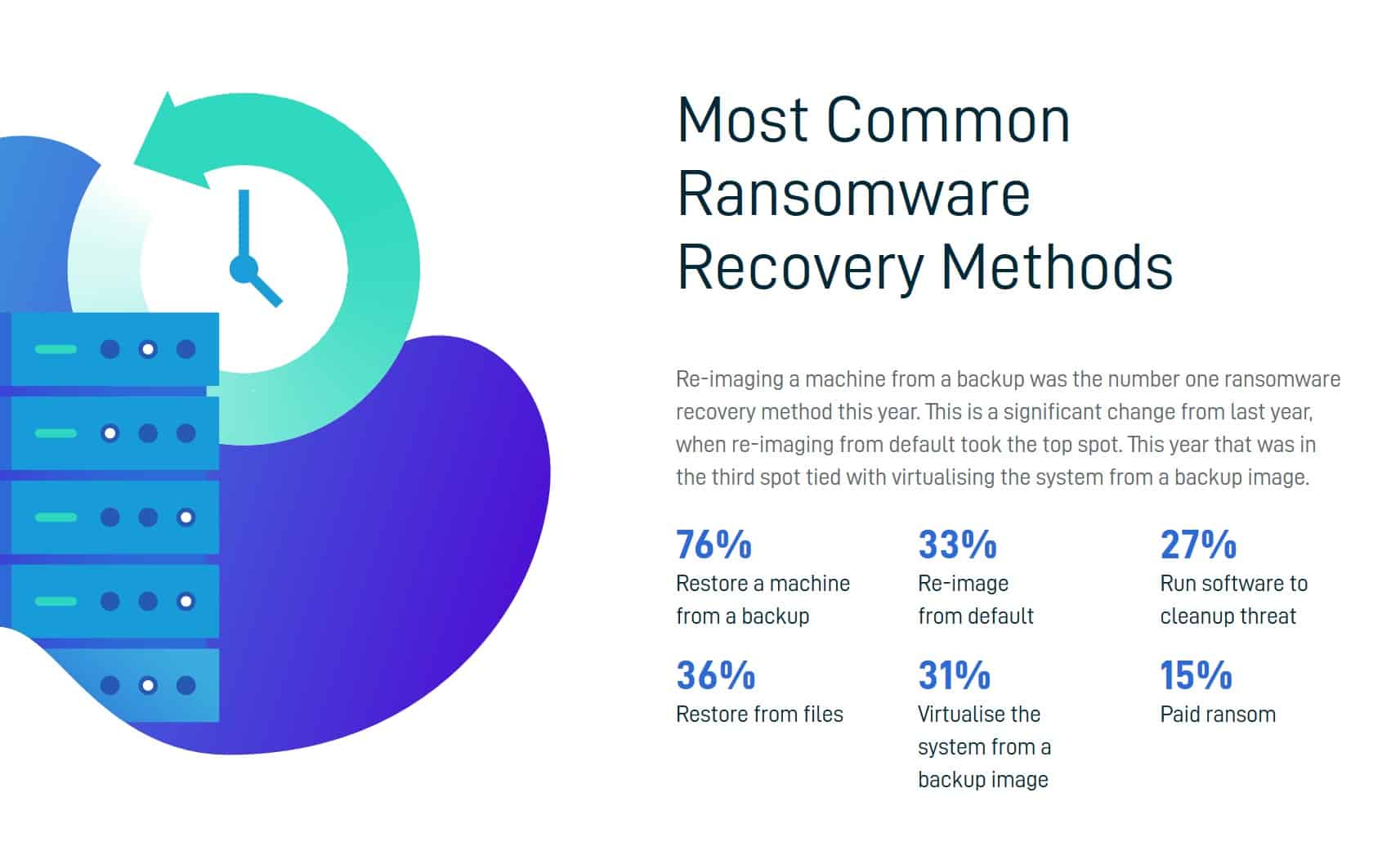

- In den meisten Fällen geschieht die Wiederherstellung der Daten nicht mithilfe der Kriminellen nach der Zahlung eines Lösegeldes, sondern mit anderen Mitteln. (Quelle: Datto)

- Laut dem Ransomware Resiliency Report 2020 von NinjaOne verlieren MSPs nach einem Ransomware-Angriff einen weit größeren Teil ihrer Kundschaft als erwartet. Tatsächlich verloren 57 % zwischen 11 % und 20 % ihres Kundenstamms nach einem Ransomware-Angriff. 13 % der Unternehmen verzeichneten sogar Verluste von über 50 %. Allerdings erwarteten rund 35 % der MSPs, nach einem Ransomware-Angriff nicht mehr als 10 % ihrer Kundschaft zu verlieren. (Quelle: NinjaOne)

- Rund 40 % der MSPs und IT-Tätigen glauben, dass ihr Unternehmen einen Ransomware-Schaden von 500.000 US-Dollar oder mehr nicht überleben könnte. Wenn man bedenkt, dass 52 % der Unternehmen, die von einem Ransomware-Angriff betroffen waren, Schäden von mehr als 500.000 US-Dollar meldeten, könnten viele Unternehmen irreparable Schäden davontragen. (Quelle: NinjaOne)

- NinjaRMM berichtet, dass die Hälfte aller MSPs davon ausgeht, dass sie bis zu zwei Tagen Ausfallzeit überdauern könnten, bevor Kundschaft abspringt, aber bei den meisten Angriffen treten Ausfälle zwischen 3 und 14 Tagen auf. (Quelle: NinjaOne)

Prognosen: Ransomware im Jahr 2023 und danach

Ransomware wird leider nicht einfach so verschwinden. Cyberkriminelle haben gelernt, wie lukrativ die Verschlüsselung von Daten sein kann, insbesondere dank der Zunahme von Ransomware-Programmen, die kein Fachwissen erfordern. Andere Formen von Sicherheitsbedrohungen existieren immer noch, insbesondere Datenschutzverletzungen, aber Kriminelle, die schnell Geld verdienen wollen, verwenden regelmäßig sofort verfügbare Ransomware-Pakete.

Was können wir also im Jahr 2023 und darüber hinaus erwarten? Wir haben einige Prognosen für Sie:

- SC Media prognostiziert, dass sich die US-Regierung auf Schulungen zum Thema Cybersicherheit konzentrieren wird, um immer häufiger auftretende Ransomware-Angriffe zu bekämpfen.

- Cybersecurity Ventures geht davon aus, dass Ransomware bis 2025 jährlich 10,5 Billionen US-Dollar kosten wird und dass bis 2031 alle 2 Sekunden ein Angriff stattfinden wird. (Quelle: Cybersecurity Ventures)

- Security prognostiziert eine breit angelegte Verschiebung hin zu Unternehmen, die Zero-Trust-Modelle einführen. (Quelle: Security)

- Ein Bericht von Trellix aus dem Jahr 2022 zeigt, dass Lösegeld-Forderungen um 3900 % gewachsen sind – von 5.000 US-Dollar im Jahr 2018 auf 200.000 US-Dollar im Jahr 2020. Trellix geht davon aus, dass das durchschnittliche Lösegeld weiter ansteigen wird, da Angriffe immer raffinierter werden. (Quelle: Trellix)

- Check Point prognostiziert einen Anstieg der Anzahl von Supply-Chain-Angriffen. (Quelle: Check Point)

- Laut RSA Security werden Attacken zunehmend über IoT-Geräte geschehen, um Menschen und Unternehmen mit Ransomware anzugreifen. (Quelle: RSA Security)

Siehe auch: Statistiken zu Cybersicherheit und Cyberkriminalität

Häufig gestellte Fragen zu Ransomware-Angriffen

Was ist Ransomware?

Ransomware ist bösartige Software, die die Daten einer Person gefährdet, es sei denn, sie zahlt ein Lösegeld. Es ist wichtig zu wissen, wie Sie sich vor dieser Art von Angriffen schützen können und was zu tun ist, falls Sie Opfer einer solchen Attacke werden.

Sobald sich Ransomware auf Ihrem Computer befindet, verschlüsselt sie Ihre persönlichen Dateien und fordert Sie auf, ein Lösegeld zu zahlen, um den Entschlüsselungs-Code zu erhalten. Normalerweise erhalten Sie dafür ein Zeitlimit mit der Drohung, Ihre Dateien zu löschen oder zu veröffentlichen, wenn Sie nicht innerhalb dieser Zeit zahlen.

Wenn Sie Opfer eines Ransomware-Angriffs werden, sollten Sie sich zuerst an eine Fachperson wenden, die Ihnen helfen kann, Ihre Daten wiederherzustellen, ohne das Lösegeld zu zahlen. Einige kostenlose Tools können Ihnen dabei helfen, aber sie sind nicht immer erfolgreich. Wenn Sie das Lösegeld zahlen, stellen Sie sicher, dass Sie eine seriöse Quelle verwenden, um den Entschlüsselungs-Code zu kaufen, und tun Sie dies erst, nachdem Sie überprüft haben, dass Ihre Daten erfolgreich entschlüsselt wurden.

Wie werden Geräte mit Ransomware infiziert?

Es gibt verschiedene Möglichkeiten, wie Geräte mit Ransomware infiziert werden können. Eine Möglichkeit besteht darin, auf einen bösartigen E-Mail-Anhang zu klicken. Eine andere ist der Besuch einer infizierten Website. Es ist auch möglich, sich zu infizieren, indem Sie eine bösartige Datei aus einem Peer-to-Peer-Netzwerk herunterladen oder ein raubkopiertes Softwareprogramm installieren, das Ransomware enthält.

Welche Art von Daten ist bei einem Ransomware-Angriff gefährdet?

Bei einem Ransomware-Angriff kann jede Art von persönlichen Daten gefährdet sein. Dazu gehören Dinge wie Fotos, Dokumente und Finanzinformationen.