La rete Tor e le VPN sono strumenti che utilizzano una combinazione di proxy e sistemi di crittografia per impedire ai fornitori di servizi internet, governi e imprese di monitorare la tua attività online. Nonostante abbiano diversi aspetti in comune, la differenza fondamentale è che il Tor serve per l’anonimato, la VPN per la privacy. Avendo finalità distinte, molti utenti italiani desiderano utilizzare entrambe queste tecnologie per avere una maggiore privacy quando usano le rete Tor.

In questa guida parleremo dei vantaggi del Tor over VPN. Mostreremo come mantenere l’anonimato online grazie al Tor e spiegheremo come migliorare la privacy connettendosi innanzitutto a un server VPN. Scorri la pagina verso il basso per trovare i riepiloghi dettagliati sulle migliori VPN per la rete Tor; in alternativa, dai un’occhiata al rapido elenco qui di seguito per scegliere una VPN per la rete Tor.

Quelle che seguono sono le migliori VPN per la rete Tor per gli utenti italiani:

- NordVPN: la migliore VPN per la rete Tor. Si tratta di un servizio sicuro che offre velocità elevate. Vanta una crittografia di grado militare e dispone di speciali server Tor over VPN. Garanzia soddisfatti o rimborsati di 30 giorni.

- Surfshark: la migliore VPN a basso costo per la rete Tor. Offre velocità discrete, nessun limite di connessione, ottime capacità di sblocco e solidi sistemi per garantire la privacy.

- ExpressVPN: provider di lunga data che offre velocità elevate, accetta Bitcoin e dispone di un sito onion. Ottimo per lo streaming, per scaricare torrent e mettere al sicuro la propria attività sul browser.

- CyberGhost: ottimi sistemi di sicurezza, velocità di connessione elevate e politica no-log. Un’opzione superba ed economica per accedere alla rete Tor.

- PrivateVPN: VPN semplice da usare, con server veloci e politica no-log. Ideale per accedere alle piattaforme di streaming e per il torrenting.

- IPVanish: offre sistemi di sicurezza avanzati, politica no-log e connessioni WireGuard veloci. Dotata di solida crittografia AES, è la scelta preferita da chi utilizza Kodi.

- ProtonVPN: una VPN altamente affidabile che offre molte funzionalità avanzate. Il Tor over VPN ti consente di connetterti a Tor tramite un server VPN per impedire al tuo ISP di sapere che stai utilizzando il dark web.

Articoli correlati:La guida definitiva all’utilizzo di Tor per la navigazione anonima

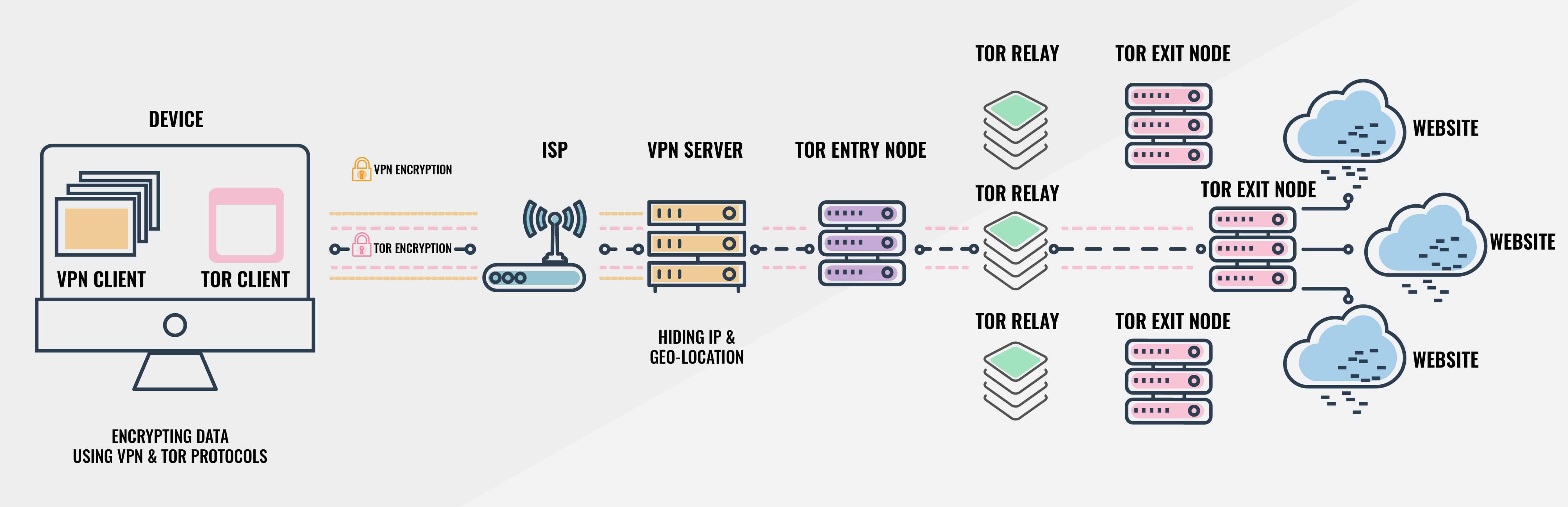

Come usare Tor con un VPN

Tor ruota intorno all’anonimato, permettendo agli utenti italiani di navigare sul web con un profilo bassissimo. È una rete gestita su base volontaria che permette anche di accedere al dark web, ambiente spesso frainteso, un paradiso per le principali organizzazioni che combattono la censura.

Come funziona il Tor?

- Il Tor avviluppa le tue attività online in diversi livelli di crittografia e proxy, rendendo difficile la tracciabilità.

- Gli italiani usano il Tor per accedere anonimamente a siti web e servizi.

Perché usare una VPN?

- Alcuni utenti Tor preferiscono nascondere il proprio indirizzo IP sin dal nodo d’ingresso a Tor.

- Una VPN aggiunge un livello di privacy, nascondendo l’uso del Tor al tuo ISP e alle reti locali.

Configurazione:

- Installa un browser Tor.

- Scegli una VPN – ti consigliano NordVPN.

- Installa l’app della VPN.

- Collegati al server VPN.

- Avvia il browser Tor e comincia a navigare.

Il vantaggio della doppia crittografia:

- Il tuo traffico internet passa prima per la VPN e poi per il Tor: questa è la doppia crittografia.

- Il tuo ISP non può sbirciare nel tunnel criptato della VPN; perciò, non saprà che stai usando il Tor.

- Il primo nodo Tor non vedrà il tuo vero indirizzo IP, fondamentale se consideriamo vera la notizia dei nodi di ingresso gestiti a livello governativo.

Conclusioni:

La configurazione Tor-over-VPN è una mossa intelligente se sei in Italia e desideri un livello di privacy in più, in particolar modo sulla rete Tor. Non si tratta solo di accesso ai contenuti, quanto, piuttosto, di essere in vantaggio nel gioco della privacy.

VUOI PROVARE LA MIGLIORE VPN IN TOTALE SICUREZZA?

Se ti iscrivi a questa pagina, NordVPN ti offre una prova completamente gratuita di 30 giorni senza alcun rischio. Per un mese potrai usare la migliore VPN per Tor senza restrizioni o limiti, l’ideale se vuoi sperimentare tutte le sue funzionalità sulla privacy prima di prendere una decisione.

Non ci sono sorprese nei termini: ti basta comunicare all'assistenza clienti entro 30 giorni che NordVPN non fa per te e riceverai un rimborso completo. Comincia la tua prova con NordVPN qui.

Le migliori VPN per Tor Browser e il dark web

Sul mercato ci sono centinaia di VPN e non tutte sono sufficientemente sicure o affidabili per accedere alla rete Tor. Per aiutare i consumatori italiani che desiderano un ulteriore livello di privacy quando utilizzano il Tor, abbiamo verificato se le VPN leader nel settore offrano quanto segue:

- Caratteristiche specifiche per gli utenti di Tor

- Server VPN che permettono di accedere alla rete Tor

- Rigorosa politica no-log

- Solida crittografia AES a 256 bit

- Metodi di pagamento anonimi

- Velocità di connessione elevate

In aggiunta a questi importanti criteri, ci basiamo su un vasto programma di test e ricerche in ambito VPN per controllare ed esaminare costantemente i servizi di questi provider. Per saperne di più, consulta la nostra metodologia dei test VPN.

Le migliori VPN per Tor – Panoramica

In questa pagina abbiamo confrontato le funzionalità più importanti delle migliori VPN. Vuoi leggere le recensioni più dettagliate? Comincia con NordVPN, la nostra prima scelta per il Tor.

1. NordVPN

Applicazioni per:

- PC

- Mac

- IOS

- Android

- Linux

- FireTV

Sito Web: www.NordVPN.com

Garanzia soddisfatti o rimborsati: 30 DAYS

NordVPN offre agli utenti un accesso a server specializzati e già configurati con Tor over VPN, vale a dire che tutto il traffico viene prima inviato attraverso la VPN e poi reindirizzato automaticamente attraverso la rete Tor. È un’ottima soluzione se hai delle applicazioni diverse dal browser Internet che preferisci usare con il Tor. È disponibile anche un’opzione con una doppia VPN, che puoi utilizzare con il browser Tor per un totale di due VPN e la rete Tor, a patto che non ti pesi un calo della velocità. NordVPN vanta anche una rigorosa politica no-log e una crittografia AES a 256 bit. L’azienda accetta pagamenti in Bitcoin.

Le applicazioni sono disponibili per Linux, Windows, MacOS, iOS e Android.

Tieni presente che alcuni esperti non sono molto convinti del Tor over VPN perché NordVPN, ipoteticamente, potrebbe monitorare l’attività degli utenti durante la connessione Tor, analizzando il traffico prima che il Tor lo cripti. NordVPN assicura di non conservare alcun registro, ma se per te questo rappresenta un problema, ti consigliamo di configurare il Tor e la VPN in modo indipendente.

Pro:

- Server onion (con instradamento indiretto attraverso una rete di server volontari)

- Nessun registro

- Velocità estremamente elevate

- Funzioni di sicurezza avanzate

- Accetta bitcoin

Contro:

- Alcuni server non funzionano

Il nostro punteggio:

LA MIGLIORE VPN PER IL TOR:NordVPN è la nostra prima scelta. Offre server specifici per il Tor, velocità eccezionalmente elevate e connessioni sicure. Inoltre, ha una garanzia soddisfatti o rimborsati di 30 giorni, che ti consente di provarla senza rischi.

Ecco la recensione completa di NordVPN.

2. Surfshark

Applicazioni per:

- PC

- Mac

- IOS

- Android

- Linux

Sito Web: www.Surfshark.com

Garanzia soddisfatti o rimborsati: 30 DAYS

Surfshark dispone di oltre 3.200 server in più di 65 Paesi, quindi dovresti essere in grado di raggiungere velocità elevate a prescindere da dove ti trovi. Questa VPN segue una politica no-log e mette al sicuro il tuo traffico grazie alla crittografia AES a 256 bit, a un kill switch e alla protezione contro perdite IPv6, DNS e WebRTC. Offre anche il servizio di offuscamento. Tutto ciò la rende una scelta decisamente valida per accedere al Tor.

Questo servizio ha anche un paio di funzioni più avanzate per tenere nascosta la tua attività online. Ad esempio, puoi connetterti a dei server multi-hop (che coprono una portata radio più ampia del singolo snodo) per proteggere di più il tuo anonimato, oppure puoi velocizzare le altre applicazioni utilizzando la funzione di split-tunneling. Surfshark accetta pagamenti in Bitcoin, Ethereum e Ripple, permettendoti di abbonarti in modo quasi completamente anonimo. L’assistenza tramite live chat è disponibile 24 ore su 24, 7 giorni su 7.

Surfshark offre applicazioni per iOS, Android, Linux, MacOS e Windows. Funziona anche con i router supportati, ma deve essere configurata manualmente.

Pro:

- Mette al primo posto la sicurezza e la privacy degli utenti

- Non ha limiti di connessione

- Ottima capacità di sblocco

- Non conserva registri

- Buona velocità

Contro:

- I menu potrebbero essere organizzati meglio

Il nostro punteggio:

LA MIGLIORE OPZIONE ECONOMICA:Surfshark prende sul serio la tua sicurezza, non conserva registri e ha un prezzo molto ragionevole. Inoltre, offre una garanzia soddisfatti o rimborsati di 30 giorni.

Leggi la nostra recensione completa di Surfshark.

3. ExpressVPN

Applicazioni per:

- PC

- Mac

- IOS

- Android

- Linux

Sito Web: www.ExpressVPN.com

Garanzia soddisfatti o rimborsati: 30 DAYS

Recentemente, ExpressVPN ha lanciato una versione .onion del suo sito web per gli utenti che desiderano creare un account anonimo. L’azienda ha sede nelle Isole Vergini Britanniche, accetta pagamenti in Bitcoin e si attiene a una rigorosa politica no-log. Archivia alcune informazioni non identificative, come le date (non gli orari), la scelta della posizione del server e la quantità totale di dati trasferiti ogni giorno. Per impostazione predefinita viene utilizzato un sistema di crittografia all’avanguardia, che include la crittografia AES a 256 bit, chiavi DHE-RSA a 4.096 bit con perfect forward secrecy e autenticazione SHA512.

ExpressVPN ha ottime valutazioni, è veloce, facile da usare e offre applicazioni disponibili per Windows, MacOS, Android, iOS e Linux (riga di comando).

Pro:

- Veloce e affidabile

- Accetta bitcoin

- Ha un sito .onion

- Ottime funzionalità di sicurezza e privacy

Contro:

- Leggermente più costosa

- Poche opzioni di configurazione avanzate

Il nostro punteggio:

VELOCE E SICURA:ExpressVPN è veloce e versatile, con una alta capacità di sblocco e tante funzioni di sicurezza. Include una garanzia soddisfatti o rimborsati di 30 giorni.

Leggi la nostra recensione completa di ExpressVPN.

4. CyberGhost

Applicazioni per:

- PC

- Mac

- IOS

- Android

- Linux

Sito Web: www.Cyberghost.com

Garanzia soddisfatti o rimborsati: 45 DAYS

CyberGhost non offre funzionalità specifiche per il Tor, ma è l’unica VPN che ha ottenuto un punteggio perfetto nella nostra valutazione relativa alla sicurezza e alla privacy. Per questo motivo, la riteniamo comunque un’ottima scelta per Tor Browser. CyberGhost assegna a ciascun nuovo utente abbonato un ID anonimo e univoco, e l’email utilizzata per la registrazione viene criptata. In questo modo, nessuno riuscirà mai ad associare l’indirizzo email di un utente al suo account CyberGhost. Questo provider, inoltre, non conserva registri di identificazione.

La società ha sede in Romania, dove non vigono leggi obbligatorie sulla conservazione dei dati. Le app di questo provider sono tutte dotate di solidi sistemi di crittografia, di protezione dalle perdite, di un kill switch e di perfect forward secrecy, anche su dispositivi mobili. Grazie all’implementazione di WireGuard, le velocità di connessione a internet sono sufficientemente elevate per gestire il traffico Tor.

Le applicazioni sono disponibili per Windows, MacOS, Linux, iOS e Android. Puoi collegare fino a sette dispositivi alla volta.

Pro:

- Sicurezza online avanzata

- Nessun registro

- Accetta bitcoin

- Veloce

Contro:

- Nessuna funzione specifica per il Tor

- Potrebbe offrire più opzioni personalizzabili

Il nostro punteggio:

VELOCITÀ ELEVATE:Grazie alla protezione completa, all’impostazione predefinita di sblocco con un solo clic, alle elevate velocità di download e al costo contenuto, CyberGhost è l’ideale per chi è alle prime armi con le VPN. Viene fornita con una garanzia soddisfatti o rimborsati di 45 giorni.

Leggi la nostra recensione completa di CyberGhost.

5. PrivateVPN

Applicazioni per:

- PC

- Mac

- IOS

- Android

- Linux

Sito Web: www.PrivateVPN.com

Garanzia soddisfatti o rimborsati: 30 DAYS

Il sito web di PrivateVPN offre una guida utile su come modificare i file di configurazione OpenVPN inclusi nell’applicazione per far passare il traffico Internet in uscita prima attraverso la rete Tor e poi attraverso la VPN: si tratta di una configurazione nota come “VPN over Tor”. Se vuoi usare il browser Tor per accedere a siti della rete libera (che normalmente non consentono le connessioni Tor) il tuo indirizzo IP sarà quello del server VPN e il sito non ti bloccherà. Se non vuoi che l’ISP sappia che stai usando Tor, ti consigliamo di usare una connessione VPN standard con il browser Tor.

PrivateVPN offre alte velocità e sicurezza avanzata, oltre a una rigorosa politica no-log e alla possibilità di collegare 10 dispositivi contemporaneamente.

Pro:

- Nessun registro

- Server veloci

- Crittografia solida

- Supporta Tor over VPN

Contro:

- Rete di server più piccola

Il nostro punteggio:

ALTAMENTE AFFIDABILE:PrivateVPN è un provider svedese con un’ottima reputazione fra i consumatori di tutto il mondo. Offre solidi sistemi di privacy e sicurezza, server veloci e ideale per il torrenting o per accedere al Tor. Riesce ad accedere ai siti web che bloccano la rete Tor. La garanzia soddisfatti o rimborsati è valida per 30 giorni.

Leggi la nostra recensione completa di PrivateVPN.

6. IPVanish

Applicazioni per:

- PC

- Mac

- IOS

- Android

- Linux

Sito Web: www.IPVanish.com

Garanzia soddisfatti o rimborsati: 30 DAYS

IPVanish è una VPN veloce che non mette privacy o sicurezza in secondo piano. Abbonandoti, otterrai una solida protezione contro le perdite di dati, un sistema di crittografia impenetrabile e una rigorosa politica no-log. IPVanish consente un numero illimitato di connessioni simultanee, cosa estremamente rara per un provider economico. Le app di IPVanish sono dotate di una funzione di offuscamento che maschera il tunnel VPN crittografato, mostrandolo come normale traffico internet. Questa VPN non accetta pagamenti in bitcoin, quindi se vuoi fare acquisti in modo anonimo, dovrai sceglierne un’altra.

Le applicazioni sono disponibili per Windows, MacOS, iOS e Android.

Pro:

- Velocità elevate

- Solidi sistemi di protezione della privacy

- Politica no-log

Contro:

- Non accetta bitcoin

- Non funziona in Cina

Il nostro punteggio:

VELOCE E SICURA:IPVanish offre un'ottima combinazione di velocità e sicurezza, oltre a una garanzia soddisfatti o rimborsati di 30 giorni.

Leggi la nostra recensione completa di IPVanish.

7. ProtonVPN

Applicazioni per:

- PC

- Mac

- IOS

- Android

- Linux

Sito Web: www.ProtonVPN.com

Garanzia soddisfatti o rimborsati: 30 DAYS

ProtonVPN rappresenta un’opzione affidabile per chi desidera utilizzare il Tor over VPN. Gestisce quasi 4.000 server in 85 Paesi e offre solide velocità medie di circa 330 Mbps. Inoltre, blocca automaticamente tracker, annunci e siti web dannosi. Il servizio consente di collegare fino a 10 dispositivi simultaneamente e l’assistenza clienti è disponibile tramite live chat in caso di necessità.

ProtonVPN è dotato di funzionalità avanzate, tra cui una crittografia AES di prim’ordine a 256 bit, una protezione completa contro le perdite e un kill switch. Supporta inoltre il port forwarding e lo split tunneling. Funzionalità uniche come quella di VPN invisibile e le connessioni multi-hop migliorano ulteriormente la privacy e la sicurezza per gli utenti, ovunque essi si trovino.

L’integrità della politica no-log di ProtonVPN è stata confermata attraverso audit indipendenti. Per coloro che preferiscono mantenere l’anonimato, il servizio accetta pagamenti in Bitcoin o contanti. Sebbene offra speciali server Secure Core per una maggiore privacy, questi tendono ad avere velocità più basse, il che potrebbe non essere l’ideale per gli utenti di Tor.

ProtonVPN fornisce applicazioni dedicate per una varietà di piattaforme, tra cui iOS, Android, Windows, Linux e MacOS. Può essere configurato sui firmware più popolari per i router, il che ne amplia l’accessibilità e l’utilità.

Pro:

- Tra le VPN più veloci che abbiamo testato

- Strumenti di sicurezza di buon livello

- Politica no-log e diverse opzioni per pagare mantenendo l’anonimato

- Tor over VPN

- VPN invisibile

Contro:

- I server Secure Core sono troppo lenti per essere utilizzati insieme a Tor

- Non utilizza server basati solo su RAM

NON CONSERVA REGISTRI:ProtonVPN è stata sottoposta ad audit indipendenti che ne hanno confermato il livello di sicurezza. Offre velocità impressionanti e un limite di connessioni elevato, oltre a una garanzia soddisfatti o rimborsati di 30 giorni per tutti i suoi piani. Dispone della speciale funzionalità Tor over VPN. Il supporto tramite live chat è sempre disponibile.

Perché non dai un’occhiata alla nostra recensione completa di ProtonVPN?

Le VPN che gli utenti Tor dovrebbero evitare

HideMyAss

A causa delle pessime politiche di registrazione che in passato hanno portato all’arresto di almeno un utente e di leggi più aggressive sulla conservazione dei dati, recentemente approvate nel Regno Unito, il provider VPN inglese HideMyAss dovrebbe essere evitato da chiunque tenga alla privacy e all’anonimato.

PureVPN

Un uomo accusato di cyber-stalking è stato recentemente arrestato dall’FBI grazie anche ai registri forniti dal provider PureVPN, che ha sede a Hong Kong. Questa persona ha utilizzato PureVPN nel tentativo di nascondere la propria identità, ma il provider ha fornito i registri che alla fine hanno portato al suo arresto. Da allora PureVPN ha aggiornato la sua politica sulla privacy dichiarando di non conservare assolutamente alcun registro, ma gli utenti Tor dovrebbero comunque evitare questo provider se vogliono un livello di privacy maggiore.

Tor over VPN e VPN over Tor: un confronto

È meglio usare il protocollo VPN over Tor o Tor over VPN? Entrambi hanno i loro benefici in termini di sicurezza e fruibilità. Qui sotto riportiamo sia i vantaggi che gli svantaggi.

Tor over VPN

Per utilizzare Tor over VPN, non devi fare altro che collegarti a una VPN e accedere a Internet tramite il browser Tor. Prima di lasciare il dispositivo, il traffico viene crittografato sia dal Tor che dalla VPN. Il flusso di traffico si articola così:

Il mio dispositivo –> Codifica di VPN e Tor –> Server VPN –> Rete Tor –> Internet

Pro:

- L’ISP non può sapere che stai usando il Tor

- Né l’ISP né la VPN possono monitorare il tuo traffico*

- Facile da configurare. Basta connettersi alla VPN e attivare il browser Tor

- Accesso ai siti web .onion

- Possibilità di usare la VPN con un normale browser per attività non critiche

- Lo snodo di ingresso Tor non ha visibilità sull’indirizzo IP reale

Contro:

- I siti web possono bloccare il traffico proveniente dagli snodi di uscita del Tor

- La VPN può monitorare (e potenzialmente registrare) il tuo vero indirizzo IP

- Espone il traffico a snodi di uscita Tor compromessi

*NordVPN e BolehVPN potrebbero ipoteticamente analizzare il traffico prima che venga crittografato dalla rete Tor quando usi i loro server adibiti a Tor over VPN. Il compromesso è dato dal fatto che tutto il traffico può essere instradato attraverso il Tor senza configurare le singole applicazioni per l’utilizzo con Tor.

VPN over Tor

La VPN over Tor è più difficile da configurare perché richiede una configurazione sul server VPN. Per quanto ne sappiamo, solo AirVPN offre questa possibilità. Il flusso di traffico si articola così:

Il mio dispositivo –> Codifica di VPN e Tor –> Rete Tor –> Server VPN –> Internet

Pro:

- Né l’ISP né la VPN possono monitorare il flusso di traffico

- Accesso a siti web e app che di solito bloccano il traffico dagli snodi di uscita Tor

- La VPN nonha visibilità sul tuo vero indirizzo IP

- Non è vulnerabile sugli snodi di uscita Tor compromessi

- Tutto il traffico viene instradato attraverso il Tor senza configurazione individuale

- Nessuna esclusione dei pacchetti da parte degli snodi di uscita Tor

Contro:

- Gli ISP possono sapere che stai usando il Tor

- Configurazione difficile, richiede l’assistenza del provider VPN

- Nessun accesso ai siti web .onion

- Lo snodo di ingresso Tor ha visibilità sul tuo vero indirizzo IP

- Non è specifica per le applicazioni; quindi, non puoi eseguire programmi P2P o altri programmi al di fuori della rete Tor senza disconnetterti dalla VPN

Consulta anche: Tor vs VPN – Qual è la differenza?

Metodologia: Come trovare la miglior VPN per Tor

Se parliamo di VPN per Tor, l’innalzamento della soglia di riservatezza va oltre le solite considerazioni sulle VPN. Ecco un riepilogo dei criteri che applichiamo per trovare le migliori VPN compatibili con Tor:

- Sicurezza inespugnabile: Diamo la priorità alle VPN di prima fascia con crittografia a 256 bit, kill switch per evitare perdite di dati in caso di disconnessione e potenti misure di protezione contro le perdite DNS e IPv6. Prediligiamo i provider con funzionalità anti-sorveglianza e di offuscazione, che migliorano la capacità di Tor di eludere le restrizioni in aree con pesanti censure.

- Riservatezza a oltranza: Una politica no log rigida non ha prezzo; perciò, le tue attività non saranno riconducibili a te. I provider che offrono opzioni di pagamento anonimo rafforzano il tuo anonimato online.

- La velocità conta: Tor è rinomato per le sue basse velocità; perciò, la scelta di una VPN veloce minimizza gli eventuali rallentamenti. I provider che consigliamo sono quelli che mantengono una costanza di prestazioni nei test di velocità, per assicurare un’esperienza fluida e comunque lontano da occhi indiscreti.

- Capacità di accesso: Per avere la miglior versatilità, cerchiamo VPN in grado di eludere le restrizioni Tor, laddove ve ne fossero, E di accedere ai contenuti streaming soggetti a restrizioni geografiche sulle piattaforme più gettonate come HBO Max, Disney+, BBC iPlayer e Amazon Prime Video.

- Design adatto agli utenti: Le app facili da usare a prescindere dalla piattaforma sono essenziali. Le funzionalità extra come i server dedicati Tor-over-VPN, il supporto 24/7 e connessioni multiple simultanee fanno aumentare la probabilità di consigliare un provider.

Ti serve solo un’infarinatura o vuoi conoscere l’intero processo di test? Scopri la nostra guida dettagliata per il test delle VPN!

Domande frequenti sulle VPN per Tor

Perché usare una VPN con il Tor?

Una VPN cripta tutto il traffico di un dispositivo e lo instrada attraverso un server remoto in una località che scegli tu. In questo modo, all’utente viene assegnato un nuovo indirizzo IP, ossia una stringa di numeri e decimali unica per il dispositivo che può servire a individuare la posizione dell’utente. La crittografia impedisce ai provider di servizi Internet di monitorare le tue attività.

Sebbene la maggior parte dei provider VPN di buon livello offra una politica no-log, le VPN richiedono ancora un certo livello di fiducia nel fatto che il provider non registri il traffico dell’utente e non ceda le informazioni dell’utente alle aziende, agli hacker e ai governi che le richiedono. La tua attività è privata, ma non necessariamente anonima.

Tor cripta il traffico dell’utente e lo instrada attraverso diversi snodi gestiti da volontari, noti come rete Tor. Ogni volta che viene inviata una nuova richiesta da un sito web, il percorso cambia, rendendo praticamente impossibile per chiunque rintracciare l’utente. A differenza di un servizio VPN, non c’è un’autorità centrale che controlla il flusso di traffico, perciò in questo caso la fiducia è superflua.

Questi snodi di ingresso e di uscita sono comunque ben documentati. Questo significa che sia il tuo ISP che il server di destinazione possono facilmente scoprire se stai usando il Tor. Alcuni ISP, siti web, app e governi bloccano completamente il traffico da e verso gli snodi di entrata e uscita del Tor. In alcuni Paesi, il semplice accesso alla rete Tor fa finire il tuo nome nella lista nera di un ISP. Quindi, le tue attività sono anonime, ma non del tutto private.

Le VPN sono più veloci e quindi più adatte allo streaming di video, al torrenting e ad altre attività ad alta intensità di download. Tor è più adatto alla navigazione anonima e all’accesso ai siti web .onion sulla DarkNet.

Per una maggiore protezione e flessibilità, puoi usare sia il Tor che una VPN. Il traffico può essere crittografato da entrambi i sistemi, poi incanalato prima attraverso la rete Tor e poi attraverso una VPN (VPN over Tor) o viceversa (Tor over VPN). Discuteremo più avanti i pro e i contro di entrambe le configurazioni, ma prima parliamo di quali sono le VPN più adatte agli utenti Tor. Ricorda che la combinazione del Tor con una VPN migliorerà l’anonimato e la privacy, ma avrà un impatto significativo sulla velocità e sulla latenza della connessione rispetto a quando si utilizza l’una o l’altra.

Posso utilizzare una VPN gratuita con il Tor?

Sì, ma potrebbe essere rischioso. Tecnicamente, nulla ti impedisce di connetterti a un servizio VPN gratuito e di avviare il browser Tor.

Non fidarti però delle VPN gratuite. Apparentemente sembrano allettanti, ma spesso utilizzano una crittografia inferiore agli standard, non offrono una sicurezza adeguata, costringono gli utenti ad aspettare in coda per connettersi e impongono limiti in termini di traffico di dati o larghezza di banda. Spesso hanno un numero ridotto di server e di indirizzi IP, il che rende più facile risalire a un utente. Molti subissano i browser degli utenti di pubblicità e cookie di tracciamento, abbassando il livello della loro privacy anziché rafforzarlo.

Tor è una VPN gratuita?

Tor è gratuito ma non è una VPN. Sia Tor che le VPN sono tipologie di proxy criptati, ma presentano alcune differenze. Le connessioni Tor connections sono criptate varie volte e passano attraverso diversi nodi volontari della rete Tor in sequenza casuale. Tor può essere utilizzato anche per accedere ai siti .onion del dark web.

Una VPN standard, al contrario, cripta la tua connessione una volta e la instrada attraverso un unico server. La posizione di tale server è gestita dalla società di VPN. Un vantaggio delle VPN è che chi si abbona può scegliere da un elenco di posizioni di server nell’app dedicata. In questo modo, l’utente ha un maggiore controllo sul modo in cui viene mascherato il suo indirizzo IP, e ciò permette di accedere anche ai servizi internet regionali.

Se uso Tor possono rintracciarmi?

Tor ha le sue vulnerabilità e non è immune dagli attacchi mirati a tracciare gli utenti. La maggior parte di questi attacchi prevede la compromissione di uno snodo di uscita, l’ultimo server relay della sequenza.

Ciononostante, questi attacchi possono essere costosi, mirati e dispendiosi in termini di risorse per essere portati a termine. L’anonimato e la sicurezza di Tor sono più che sufficienti per la maggior parte degli utenti.

Ricorda che una minaccia per la privacy degli utenti può essere costituita dalla loro disattenzione. Ad esempio, se accedi a un sito web con il tuo indirizzo e-mail e la tua password reali, Tor non può impedire il tracciamento.

Non fidarti delle VPN gratuite per proteggere la tua privacy. È meglio provare una VPN a pagamento e annullare l’abbonamento prima che scada la garanzia se non si vuole spendere soldi.

Utilizzare una VPN con Tor è legale?

Sì, utilizzare VPN, Tor o entrambi contemporaneamente è perfettamente legale nella stragrande maggioranza dei Paesi. Se hai dei dubbi sulle regole vigenti nel luogo in cui vivi, consulta il nostro articolo sui Paesi in cui le VPN sono illegali.

Attenzione: nonostante le innumerevoli ore di ricerca su questo argomento, vogliamo sottolineare che non siamo esperti in materia legale. Nulla di quanto contenuto in questo post deve essere considerato come un consiglio legale; perciò, ti invitiamo a svolgere le tue ricerche in caso dubbi sulla legalità delle VPN (o del Tor stesso) nel tuo Paese.

Il Tor è sicuro?

Tor è ampiamente considerato uno strumento sicuro. Utilizza una crittografia solida e a più livelli ed elimina molte delle vulnerabilità potenzialmente presenti in altri browser, come gli script e i cookie di tracciamento. Anche se un malintenzionato dotato di risorse potrebbe riuscire a identificare gli utenti del Tor, la stragrande maggioranza di questi non dovrà preoccuparsi di questa minaccia.

Puoi provarci, ma non avrai grande successo. Molti siti web bloccano completamente le connessioni provenienti dagli snodi di uscita Tor. Il blocco degli script e la cancellazione dei cookie di Tor rendono molti siti web scomodi da usare o del tutto inutilizzabili. Probabilmente ti ritroverai a dover risolvere molti più CAPTCHA. Inoltre, le connessioni Tor sono lente; perciò, i siti impiegheranno molto tempo a caricarsi e i video soffriranno spesso di buffering.

Posso usare Tor su iOS e Android?

Su Google Play Store è disponibile un browser Tor ufficiale per dispositivi Android. Puoi provare anche Orbot, strumento di terze parti ma in circolazione da più tempo.

Gli utenti iOS hanno solo un’opzione di terze parti, Onion Browser. Si tratta di un browser open-source approvato dal Progetto Tor. Tuttavia, possiamo immaginare che incappi negli stessi inconvenienti di iOS che hanno impedito il rilascio di un browser Tor ufficiale su iOS.