Das Internet ist wahrhaft erstaunlich. Es besteht aus einem globalen Netzwerk von Computern, die alle miteinander verbunden sind und Informationen austauschen. Oftmals wird es auch als ein System beschrieben, das selbst aus vielen Systemen besteht, auf die wir beispielsweise durch das Besuchen von Webseiten oder das Einloggen in die verschiedenen Systeme zugreifen. Diese Umschreibung versucht auf vereinfachte Weise verständlich zu machen, wie das Internet funktioniert. Die Realität ist jedoch wesentlich komplexer. Und genau in diesem Bereich zwischen vereinfachter Vorstellung und tatsächlicher Komplexität liegen die Datensicherheits- und Datenschutzrisiken des Internets. Im folgenden Artikel werden die wichtigsten Sicherheitsaspekte im Internet in überschaubarer Weise dargestellt und mit praktischen Hinweisen versehen.

Contents [ausblenden]

Das Internet selbst enthält keine Inhalte, es ist lediglich ein Übertragungsmedium für die Inhalte der miteinander verbundenen Computer. Sehen Sie es wie eine Autobahn, mit der Kraftfahrzeuge von A nach B gelangen. Nur, dass das Internet eine Möglichkeit ist, um Datenverkehr von A nach B zu transferieren. Üblicherweise bewegt sich dieser Datentransfer zwischen Ihrem eigenen Computer und den Computern für Websites (Servern).

Was genau passiert, wenn Sie sich bei einer Webseite anmelden, wird im Folgenden am Beispiel einer Bank-Website näher beleuchtet:

- Nachdem Sie den Login-Button angeklickt haben, sendet Ihr Web-Browser eine Anfrage an das Anmeldeportal der Website Ihrer Bank.

- Diese Anmeldeseite wird über das Internet zu Ihnen übertragen und auf Ihren Computer heruntergeladen, wo Ihr Browser Ihnen die Seite präsentiert.

- Sie geben nun Ihren Benutzernamen und Ihr Passwort ein und klicken auf den Login-Button.

- Dieser Benutzername und das Passwort werden nachfolgend über das Internet zum Webserver übertragen.

- Die Kombination aus Benutzernamen und Passwort wird mit Informationen in der Nutzerdatenbank des Webservers verglichen.

- Wenn die Gegenprüfung ergibt, dass Benutzername und Passwort korrekt sind, dann überträgt der Webserver Ihre private Bankkonto-Seite auf Ihren Computer. Ihr Browser stellt diese Seite dar und Sie können mit Ihren Bank-Aktivitäten beginnen.

Jedes Mal, wenn Sie einen Link anklicken, wird der grundlegend gleiche Prozess vollzogen: Ihre Anfrage wird zum Webserver gesendet, welcher die angeforderte Seite an Sie zurücksendet. Um bei unserer Analogie zu bleiben: Ihre privaten und öffentlichen Daten bewegen sich wie Kraftfahrzeuge auf einer Autobahn ständig hin und her. Und genau darin besteht auch eine potentielle Sicherheitsschwachstelle für Ihre Daten. Es gibt jedoch einige grundlegende Vorkehrungen, die Sie treffen können, um Ihre Daten sicherer zu machen.

Passwörter: Wie man sie erstellt und schützt

Es ist nicht möglich, tiefer in einen Computer oder ins Internet einzutauchen, ohne einen Benutzernamen und ein Passwort anzugeben. Die meisten Websites erfordern heutzutage eine Anmeldung, um Zugang zu ihren Features zu erlangen. Es kann jedoch zu einem Problem werden, bei all den Passwörtern den Überblick zu behalten. Deshalb nutzt so mancher dieselbe E-Mail-Passwort-Kombination für mehrere Seiten.

Diese Taktik birgt Sicherheitsrisiken und sollte daher vermieden werden. Täglich attackieren Hacker viele Webseiten und stehlen Nutzerdatenbanken. Die dadurch erhaltenen Benutzernamen und Passwörter werden dann auf mehreren Seiten ausprobiert. Wenn Sie also dieselben Anmeldedaten auf einer risikoarmen Nachbarschaftswachen-Webseite und Ihrer risikoreichen Bank-Webseite verwenden, dann hat ein Hacker mit denselben Anmeldedaten Zugang zu beiden. Der beste Schutz dagegen ist die Nutzung verschiedener Passwörter für verschiedene Webseiten.

Das Erstellen guter Passwörter

Worin genau die Qualität eines Passwortes besteht, ist nicht genau definiert. Um zu verstehen, was ein gutes Passwort ist, sollte man zuerst einmal wissen, was ein Passwort “schlecht” macht: Ein schlechtes Passwort ist eines, das man erraten kann.

Datenbanken, die Benutzernamen und Passwörter enthalten, werden Tag für Tag von unsicheren Webseiten gestohlen. Dadurch steht eine große Menge von Anmeldedaten zur Verfügung, die genauer untersucht werden kann. Und wie sich gezeigt hat, sind Menschen nicht besonders gut darin, gute Passwörtern zu erstellen.

Eine Studie hat beispielsweise gezeigt, dass nur 1000 verschiedene Wörter 91 Prozent aller Passwörter ausmachen (dieser Link führt zu einer Liste der 10.000 am häufigsten verwendeten Passwörter. Doch seien Sie gewarnt: Einige davon sind etwas vulgär). Diese Passwörter sind leicht zu erraten, da Hacker über derartige Listen verfügen und diese zusammen mit Ihrer E-Mail-Adresse auf verschiedenen Seiten ausprobieren. Wenn Sie wissen möchten, wie stark Ihr derzeitiges Passwort ist, dann können Sie unseren Passwort-Stärken-Tester nutzen.

Viele versuchen, ihr Passwort komplexer zu machen, indem sie Ziffern anfügen. Allerdings ist Hackern auch diese Methode bekannt, und eine Studie hat gezeigt, dass Passwörter, denen eine Ziffer angefügt wurde, in fast einem Viertel der Fälle auf 1 enden.

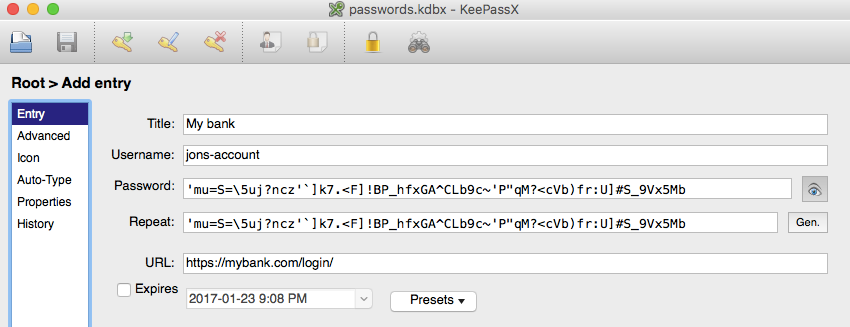

Es herrscht im Internet kein Mangel an Ratschlägen dazu, wie man ein starkes Passwort kreiert und es ist schwierig zu entscheiden, welche dieser Empfehlungen sinnvoll sind. Die besten Passwörter sind lange, zufällige Wirrwarrs aus Ziffern, Buchstaben und spezielle Interpunktionszeichen. Diese Art von Passwort wäre allerdings unglaublich unpraktisch, wenn es nicht Passwort-Manager wie die, die hier von unserem Kollegen Lee Munson beschrieben werden, gäbe.

Die Nutzung von Passwort-Managern

Es gibt eine Art von Software mit der Bezeichnung Passwort-Manager, die die Verwendung langer, zufälliger Passwörter erleichtert. Diese Software erstellt nicht nur sichere Passwörter für Sie, sondern speichert sie auch, sodass Sie sie einfach nachschlagen können, wenn Sie sie brauchen. Einige haben zusätzliche Features, durch die sie noch einfacher anzuwenden sind. Dazu gehören:

- Das automatisches Ausfüllen der Anmeldefelder auf einer Webseite, sodass Sie Ihre momentane Aktivität nicht unterbrechen müssen, um Ihren Benutzernamen und Ihr Passwort nachzuschlagen.

- Die Online-Speicherung Ihrer Passwort-Daten, sodass Sie von verschiedenen Geräten wie z.B. von Ihrem iPad oder Ihrem Desktop-Computer aus auf sie zugreifen können. Die von diesen Managern erstellten Passwortlisten sind verschlüsselt und können so mit wenigen Sicherheitsvorkehrungen online gespeichert werden.

- Eine Benachrichtigung, wenn eine Webseite, die Sie nutzen, kompromittiert wurde. Sie wissen dadurch, dass Sie Ihr Passwort für diese Seite ändern müssen, da Ihr Bisheriges jetzt bekannt ist.

Comparitech stellt hier eine Liste der besten kostenlosen und kostenpflichtigen Passwort-Manager zur Verfügung.

Die Anwendung einer Zwei-Faktor-Authentifizierung (2FA)

Zwei-Faktor-Authentifizierungen (two-factor authentications, 2FAs) finden seit vielen Jahren in Unternehmen und Regierungsbehörden Anwendung und beginnen erst in letzter Zeit auch auf Kundenseite üblich zu werden. Diese Methode fügt Ihrer Authentifikation eine zweite Ebene hinzu. Ihr Benutzername und Ihr Passwort sind dann nicht länger ausreichend, um sich in Ihren Account einzuloggen. Sie müssen dabei eine weitere Information, üblicherweise einen numerischen Code, der sich ständig nach wenigen Sekunden ändert, angeben. Wenn also ein Betrüger mit Ihrem Benutzernamen und Ihrem Passwort versucht, sich auf der Seite Ihrer Bank einzuloggen, wird er nach dem sich permanent ändernden numerischen Code gefragt, den er aber nicht angeben kann.

Es wird von der jeweiligen Webseite bestimmt, ob sie 2FA anbietet. Es wird nicht von allen Seiten unterstützt. Sie sollten in den Sicherheits- oder Login-Einstellungen Ihrer Accounts nachsehen, um herauszufinden, ob 2FA-Optionen angeboten werden. Meistens existieren diese Optionen in einer der folgenden Varianten:

Sendung eines numerischen Codes an Ihre Handynummer mittels Kurznachricht (SMS)

Das ist die häufigste Form einer 2FA, da sie für den Serviceanbieter einfach anzuwenden ist und Handys heutzutage weit verbreitet sind. Sie müssen bei dieser Methode Ihre Handynummer auf der entsprechenden Seite angeben, die Ihnen daraufhin in der Regel einen Testcode zusendet, um zu verifizieren, dass Ihr Handy funktioniert. Nachdem Sie den Testcode auf der Seite eingegeben haben, wird die 2FA innerhalb Ihres Accounts aktiviert.

Von nun an wird Ihnen jedesmal ein anderer Anmeldecode zugesendet, wenn Sie sich erneut in die Seite einloggen wollen.

Die Nutzung einer Handy-App für die Erstellung des Codes

Es existiert eine Reihe von Apps, mit denen 2FA-Codes erzeugt werden können. Dazu gehören beispielsweise Google Authenticator, Authy und LastPass Authenticator. Webseiten, die eine dieser Apps unterstützen, bieten meistens auch die entsprechenden Setup-Anweisungen in den Sicherheits- oder Login-Einstellungen.

Üblicherweise müssen Sie die App vom App-Store Ihres Gerätes installieren und dann mittels der Kamera Ihres Gerätes einen Code von der Website scannen, in die Sie sich einloggen wollen. Dadurch wird für diese Webseite ein Platz in der App eingerichtet, wo sich ständig ändernde, numerische Code angezeigt werden. Der aktuelle Code muss dann auf der Webseite eingegeben werden, um die 2FA Ihres Accounts zu aktivieren.

Sie müssen also künftig immer zuerst die App auf Ihrem Gerät öffnen und den aktuell angezeigten Code auf der Website eingeben, um sich einzuloggen.

Vor- und Nachteile der beiden 2FA-Varianten

Die SMS-Methode ist einfacher zu managen, da Sie dafür keine App auf Ihrem Handy installieren müssen. Des Weiteren kann sie auch mittels der SIM-Karte von Handy zu Handy transferiert werden, da Ihre Handynummer an Ihre SIM-Karte gebunden ist. Ein Nachteil besteht allerdings darin, dass Sie für diese Methode auch Zugriff auf Ihr Netz brauchen. Wenn Sie sich also beispielsweise in irgendeinem Café mit schlechter Netzabdeckung aufhalten, werden Sie den Code nicht erhalten können. Auch wenn Sie jemand sind, der häufig reist und seine SIM-Karte dem Reiseland entsprechend austauscht (und damit seine Handynummer ändert), können Sie den Code nicht erhalten. Daran sollten Sie denken, wenn Sie für Ihre Accounts SMS-Zwei-Faktor-Authentifizierungen verwenden.

Die App-Methode erfordert kein Mobilnetz, da Sie hierfür auch keinen Code benötigen. Er wird mittels des Handys selbst generiert, sodass Sie einen Login-Code erhalten können, selbst wenn sich Ihr Handy im Flugzeugmodus befindet. Ein Nachteil dieser Methode besteht allerdings darin, dass es schwierig ist, die Authentifizierungs-App auf ein anderes Handy zu transferieren. Üblicherweise müssen Sie die 2FAs in all Ihren Accounts deaktivieren, die App auf dem anderen Handy installieren und dann die 2FAs in Ihren Accounts erneut aktivieren.

Wie man unsichere Seiten erkennt

Internet-Kriminelle sind insbesondere an einer Sache interessiert: Ihrer Identität. Um auf Ihre Informationen zugreifen zu können, benötigen Sie die Anmeldedaten für die von Ihnen genutzten Seiten. Da die meisten von uns diese Anmeldedaten nicht freiwillig herausgeben, sind Kriminelle dazu gezwungen, Tricks anzuwenden, die uns dazu bringen, diese Informationen preiszugeben. Die beiden am häufigsten verwendeten Tricks bestehen darin, dass wir dazu gebracht werden, unsere Anmeldedaten in fingierten, aber seriös erscheinenden Webseiten einzugeben oder Späh-Software auf unserem Computer zu installieren, die die gewünschten Informationen an die Kriminellen sendet. An späterer Stelle in diesem Artikel werden wir detailliert auf Antivirus- und Datensicherheitsprogramme eingehen. Dieser Abschnitt befasst sich jedoch erst einmal mit dem Erkennen von unsicheren Webseiten.

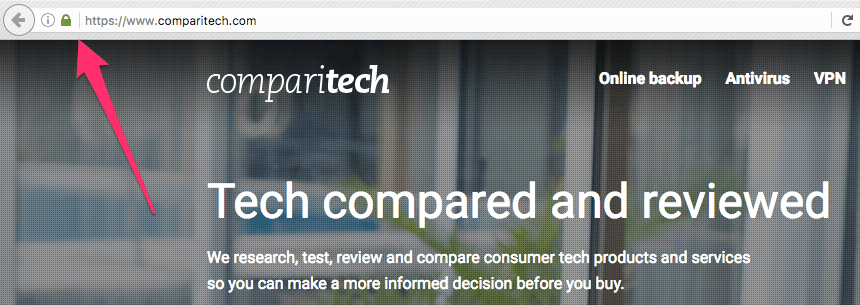

HTTPS/SSL – Was hat es damit auf sich?

Wenn Sie das Web nutzen, werden Sie wahrscheinlich schon einmal auf Seiten gestoßen sein, die eine grüne Adressleiste (manchmal mit einem Vorhängeschloss-Symbol) haben. Das deutet darauf hin, dass die Daten, die Sie mit dem Webserver austauschen, verschlüsselt werden. Die Akronyme HTTPS und SSL stehen übrigens für Hyper Text Transfer Protocol Secure beziehungsweise Secure Sockets Layer. In der Praxis werden die beiden Begriffe synonym verwendet. Diese einleitenden Informationen sollen erst einmal genügen, um mit diesem Abschnitt fortzufahren. Wenn Sie allerdings interessiert sind, etwas tiefer in das Thema SSL einzutauchen, dann finden Sie hier eine sehr gute Einführung von Sam Cook.

Hintergrundinformation:

Verschlüsselung oder verschlüsselt bedeutet, dass die Informationen, die Sie der Webseite senden, und die Informationen, die die Webseite zurücksendet, durcheinandergebracht und damit unkenntlich gemacht werden. Die beiden einzigen Instanzen, die diese Daten wieder ordnen und damit lesbar machen können, sind Ihr Webbrowser und der Webserver.

Sie verstehen sicher, dass das HTTPS-Schloss-Symbol enorm wichtig ist, wenn Sie vertrauliche Daten wie z.B. Benutzernamen, Passwörter oder andere persönliche Informationen eingeben und übertragen wollen. Dieses Symbol weist darauf hin, dass Ihre Daten gesichert sind, also auf dem Weg zwischen Ihrem Computer und dem Webserver nicht gestohlen werden.

Allerdings ist selbst das HTTPS-Vorhängeschloss keine Garantie für die Vertrauenswürdigkeit einer Seite. Es ist also nicht gesagt, dass eine Seite mit diesem Symbol keine Malware enthält, dass die Besitzer keine Kriminellen sind oder dass Sie der Seite ganz allgemein trauen können.

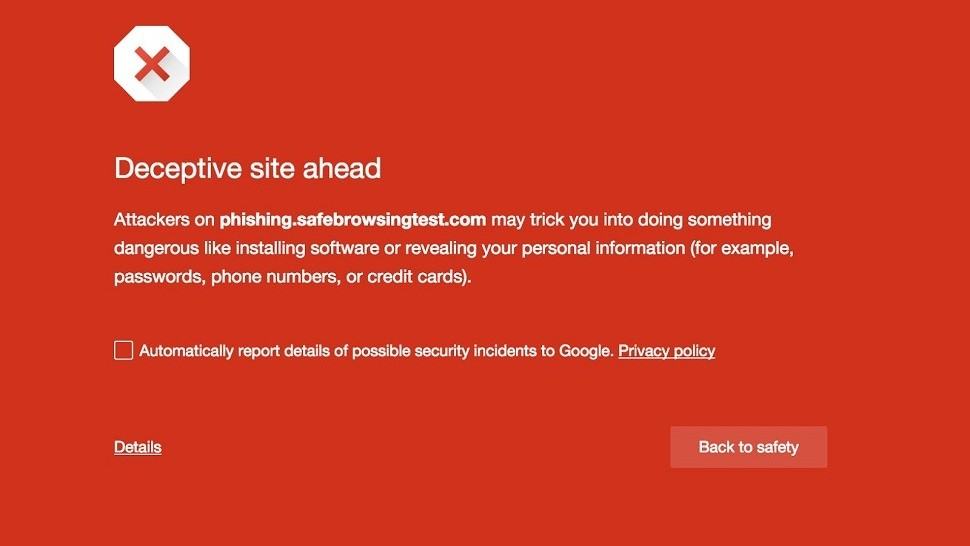

Die Safe-Browsing-Warnmeldungen von Google

Google ist die populärste Suchmaschine der Welt. Sie durchsucht jede Webseite des Internets regelmäßig und sammelt Informationen über all diese Seiten. Gleichzeitig sieht sich der Googlebot, also die Software, die jede Seite nach Inhalten durchsucht, auch den Code jeder Seite an. Stößt der Bot dabei auf einen schädlichen Code, dann wird die Seite als schlecht klassifiziert und auf die Safe-Browsing-Liste von Google gesetzt. Diese Liste wird sowohl vom Google-Webbrowser Chrome als auch von einigen anderen Browsern (z.B. von Mozillas Firefox und Apples Safari) genutzt. Wenn Sie versuchen, eine Seite zu besuchen, die auf der Safe-Browsing-Liste steht, präsentieren diese Browser eine Warnmeldung gleich oder ähnlich der folgenden:

Anmerkung:

Um den Save-Browsing-Service bereitzustellen, muss Google wissen, welche Seiten Sie besuchen. Es wird behauptet, dass diese Informationen mit dem US-Geheimdienst NSA mittels Cookies geteilt werden. Das ist ein Kompromiss zwischen Sicherheit und Datenschutz, der für Sie möglicherweise nicht akzeptabel ist. Wenn Sie mehr über dieses Thema erfahren wollen, dann empfehlen wir Ihnen diesen Artikel über sicheres Online-Shopping oder diesen Artikel über das Erkennen von betrügerischen Webseiten.

Vorsicht beim Öffnen von Links und Anhängen

Um auf Ihre Daten zugreifen zu können, müssen Kriminelle eine bestimmte Art von Software mit der Bezeichnung Malware in Ihr Computersystem injizieren. Da sie das natürlich nicht tun können, indem sie zu Ihnen nach Hause kommen, versuchen sie Sie mit Tricks dazu zu bringen, Links oder E-Mail-Anhänge anzuklicken, was wiederum zur Installation von Malware auf Ihrem Computer führt. Wenn sich diese schädliche Software erst einmal in Ihrem System befindet, kann sie die schändlichen Taten ausführen, für die sie entwickelt wurde. Einige leiten Ihre Suchanfragen ganz einfach zu bezahlten Werbeanzeigen um, wodurch die Entwickler der Malwares Geld verdienen. Andere dieser Schadsoftwares haben noch schwerwiegendere Auswirkungen, indem sie die Benutzernamen und Passwörter stehlen, die Sie für Ihre Online-Aktivitäten nutzen, oder sogar die gesamten Daten Ihres Computers verschlüsseln, wodurch sie für Sie unzugänglich werden. Im letzteren Falle wird die Zahlung eines Lösegeldes von Ihnen gefordert, um den Zugang zu Ihren Daten wiederzuerlangen.

Hintergrundinformation:

Der Begriff Malware ist ein zusammengesetztes Wort aus Malicious (dt. schädlich) und Software. In der Vergangenheit bezog sich der Begriff vorwiegend auf Virusprogramme. Da Computerviren aber immer größere Wirkungsbereiche abdecken und ihre Angriffsmodi immer variationsreicher werden, wurde Malware zu einem weiter gefassten Begriff, der jede Art von Schadsoftware einschließt.

Kriminelle haben ein starkes Interesse daran, Sie zum Anklicken ihrer Links zu bringen und können zuweilen einen hohen Aufwand betreiben, diese Links so seriös und vertrauenswürdig wie möglich erscheinen zu lassen. Natürlich gibt es auch viele nachlässige Betrugsversuche, die recht einfach als solche zu erkennen sind. Ein Beispiel dafür ist der berühmt-berüchtigte nigerianische Prinz, dessen E-Mails in gebrochenem Englisch die abenteuerlichsten Behauptungen aufstellen. Andere Betrugsversuche sind jedoch zuweilen schwieriger als solche zu erkennen. Einige Kriminelle verwenden beispielsweise die Namen Ihrer Freunde oder Familienmitglieder in den Absenderadressen von E-Mails, sodass Sie den entsprechenden Links eher Vertrauen schenken.

Es existieren noch andere Methoden, durch die Kriminelle an Ihre Benutzernamen und Passwörter gelangen können. Ein Beispiel ist Phishing. Bei diesem Prozess wird eine Kopie der Login-Seite einer bekannten Webseite erstellt, um potentielle Opfer dazu zu bringen, ihre Anmeldedaten in dieser Klonseite einzugeben. Natürlich sind die Nutzer dann nicht bei ihrer gewünschten Seite angemeldet. Stattdessen werden ihre Benutzernamen und Passwörter an die kriminellen Urheber dieses Phishing-Vorgangs gesendet.

Hintergrundinformation:

Phishing ist ein Begriff, der sich auf Versuche bezieht, eine große Zahl von Personen zu einem Verhalten zu bringen, das ihren eigenen Interessen widerspricht. Diese Versuche funktionieren nach dem sogenannten Gießkannenprinzip. Das bedeutet, dass E-Mails an so viele Personen wie möglich gesendet werden, ohne dass dabei bestimmte Auswahlkriterien angewendet werden. Die Betrüger erhoffen sich, dass sie damit zumindest einige täuschen und austricksen können. Der Prozess ist vergleichbar mit dem Auswerfen einer Angel, um aus reinem Glück etwas zu fangen – daher der zu fishing (dt. Fischen) phonetisch identische Begriff Phishing. Es existiert darüber hinaus eine ausgeklügeltere, zielgerichtetere Phishing-Methode mit dem Namen Spear Phishing, bei der die gleiche Vorsicht geboten ist. Hier finden Sie weitere Hinweise dazu, wie Sie Phishing-E-Mails erkennen können.

In jeden Fall sollten Sie Links immer erst verifizieren, bevor Sie sie anklicken. Es gibt verschiedene Möglichkeiten, das zu tun:

Rechtsklicken und Kopieren des Links

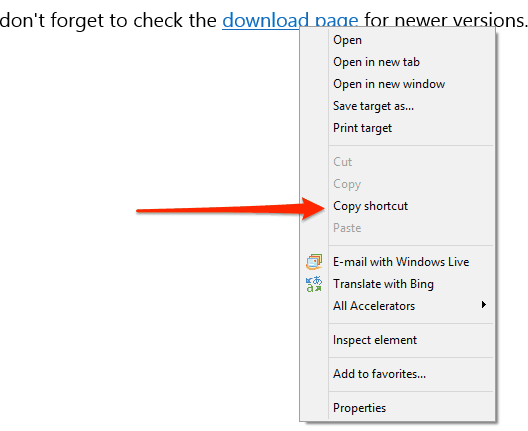

Rechtsklicken bedeutet, die rechte Taste Ihrer Maus zu klicken. Wenn Sie ein Laptop-Trackpad/Touchpad benutzen, dann klicken Sie einfach mit zwei Fingern gleichzeitig. Daraufhin erscheint ein Optionsmenü. Der genaue Text dieses Menüs variiert zwischen verschiedenen Betriebssystemen. In Windows sieht es wie folgt aus:

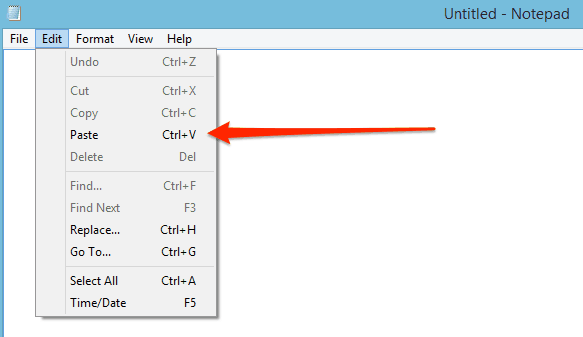

Klicken Sie auf Link kopieren (Copy shortcut) und fügen Sie den Link dann in Notepad oder in ein Textverarbeitungsprogramm ein. Dafür können Sie im Menü entweder auf Bearbeiten (Edit) und dann auf Einfügen (Paste) klicken. Alternativ können Sie auch nochmal mit der rechten Maustaste klicken und dort Einfügen (Paste) auswählen.

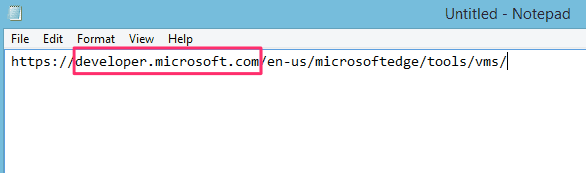

Dieser Link soll zur Download-Seite des virtuellen Rechners auf der Website von Microsoft führt. Da der tatsächliche Link nun in Notepad ist, kann man sehen, dass er echt zu sein scheint:

Der wichtigste Teil eines Links ist die Domain.

Hintergrundinformation:

Die Domain ist rot hervorgehoben und besteht aus dem Teil der Adresse, der sich zwischen den ersten doppelten Schrägstrich (//) und dem nächsten einfachen Schrägstrich (/) befindet.

Man kann sehen, dass der Link zur Seite developer.microsoft.com führt. Das würde man von diesem Link auch erwarten, folglich spricht es für seine Echtheit bzw. seine Sicherheit.

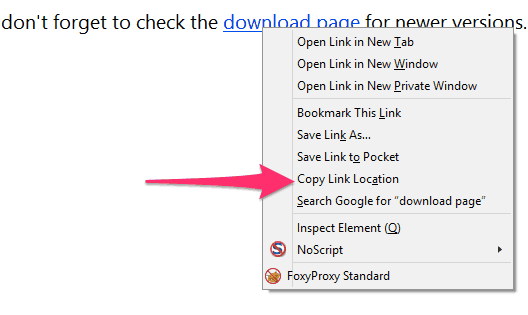

Andere Browser verwenden andere Begriffe statt “Link”. Bei Firexfox gilt aber beispielsweise auch die Bezeichnung Link:

Den Mauszeiger über dem Link platzieren, um zu sehen, wohin der Link führt

Einige Programme zeigen das Ziel eines Links an, wenn Sie den Mauszeiger über ihm halten.

Hintergrundinformation:

Das Halten des Mauszeigers (to hover) bedeutet, den Mauszeiger über dem Link zu platzieren, ohne ihn anzuklicken.

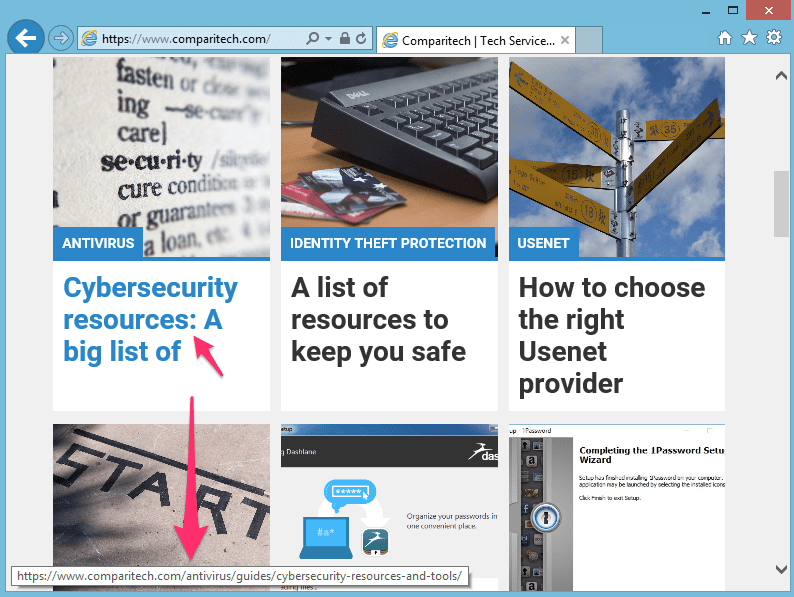

Die meisten Browser zeigen unter diesen Umständen das tatsächliche Ziel eines Links im unteren Bereich des Fensters an. Im folgenden Screenshot (in dem der Mauszeiger nicht sichtbar ist) erscheint das Ziel des Links Cybersecurity resources: A big list of ebenfalls im unteren Bereich des Fensters.

In diesem Fall kann man davon ausgehen, dass der Link zu einem anderen Artikel innerhalb der Domain comparitech.com führt und dass der Link somit sicher ist.

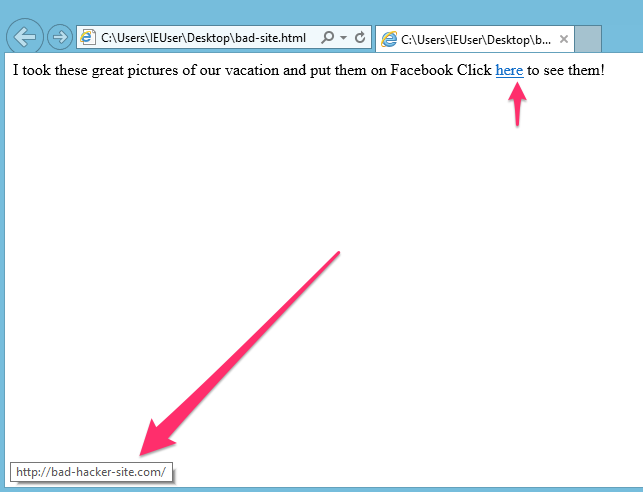

Wenn Ihnen das Ziel eines Links nicht richtig erscheint, dann sollten Sie ihn nicht anklicken. Der folgende Link weist beispielsweise auf einige schöne Urlaubsbilder in Facebook hin. Wenn man jedoch den Cursor über dem Link platziert, sieht man, dass er nicht zu Facebook führt und somit nicht sicher zu sein scheint.

Öffentliches WLAN richtig nutzen

WLAN ist ein Ausdruck, der umgangssprachlich für drahtloses Internet verwendet wird. Fast jedes Computergerät kann sich heute mit einem WLAN-Netzwerk verbinden und viele öffentliche Plätze bieten es an. Es besteht jedoch ein gewisses Risiko, wenn Sie öffentliches WLAN verwenden, da Sie dieses Netzwerk mit anderen teilen, die es ebenfalls nutzen. Dazu können auch Kriminelle gehören.

Hintergrundinformation:

Der Begriff WLAN wird, wenn auch nicht ganz zu recht, mit dem kabellosen Internet gleichgesetzt. Im Grunde hat diese Bezeichnung nicht einmal eine echte Bedeutung; sie ist lediglich besser zu kommunizieren und zu vermarkten als der eigentliche Name: IEEE 802.11b Direct Sequence.

Es ist generell davon abzuraten, sich in ein öffentliches WLAN einzuloggen, da es für Nutzer keine verlässliche Methode gibt, um festzustellen, ob das Netzwerk Sicherheitslücken hat und Unbefugte auf Ihre Daten zugreifen können. Im Folgenden werden zwei häufig vorkommende Szenarien beschrieben:

- Jemand richtet einen betrügerischen Wi-Fi-Access-Point mit einem vertrauenserweckenden Namen ein und Sie loggen sich in gutem Glauben über diesen Zugangspunkt ein. Ein Beispiel wäre ein von Kriminellen in einer Starbucks-Umgebung eingerichteter Access Point mit dem Namen Starbucks-Kunden-Wi-Fi. Es ist für einen potentiellen Nutzer unmöglich zu wissen, ob es sich dabei um ein echtes Starbucks-Wi-Fi-Zugangsportal handelt oder nicht.

- Jemand hat einen echten Zugangspunkt kompromittiert und ist in der Lage, Ihren gesamten Datenverkehr zu beobachten. Sie nutzen in diesem Fall also einen echten Access Point, wissen aber nicht, dass er nicht mehr sicher ist.

Es existieren weitere Szenarien eines unsicheren öffentlichen WLANs. Trotzdem gibt es Situationen, in denen man darauf zugreifen möchte. Sollte der Zugang zum Internet mittels eines öffentlichen WLANs also unumgänglich sein, dann können die folgenden Sicherheitshinweise hilfreich sein.

Nutzen Sie öffentliches WLAN nicht für vertrauliche Transaktionen

Sie sollten vermeiden, finanzielle Transaktionen oder den Transfer von sehr persönlichen Informationen (z.B. bei der Nutzung von Behörden-Websites) über ein öffentliches WLAN abzuwickeln. Sie müssen immer davon ausgehen, dass die gesendeten Daten von Unbefugten eingesehen werden könnten und sich dementsprechend für oder gegen die Verwendung eines öffentlichen WLANs entscheiden. Für gelegentliches Lesen oder die eine oder andere Informationssuche mag öffentliches WLAN unbedenklich sein, aber sobald Sie sich in eine Seite einloggen müssen, sollten Sie gut darüber nachdenken.

Verwenden Sie ein Virtuelles Privates Netzwerk (VPN)

Eine sehr gute Methode, um die Nutzung eines öffentlichen WLANs sicherer zu machen, ist die Verwendung eines virtuellen privaten Netzwerkes. Die Technologie eines solchen VPNs (kurz für Virtual Private Network) ist recht kompliziert, aber die Anwendung ist glücklicherweise sehr einfach. Ein solches Netzwerk kreiert einen verschlüsselten Tunnel für Ihren gesamten Datenverkehr, der nicht entschlüsselt wird, bis er das öffentliche WLAN-Netzwerk verlassen hat. Das bedeutet, dass Ihre Daten auch innerhalb eines gefährdeten öffentlichen WLAN-Netzwerkes von niemandem eingesehen werden können. Sie können hier weitere Hintergrundinformationen zu VPNs und Hinweise für die Wahl eines guten VPN-Serviceanbieters nachlesen.

Wenn Sie kein VPN verwenden können, das Internet aber für mehr nutzen wollen als eine unbedenkliche Informationssuche, dann sollten Sie die öffentliche WLAN-Verbindung unterbrechen und eine Mobilverbindung herstellen. Mobilnetzwerke sind schwieriger zu kompromittieren und deshalb zumindest ein wenig sicherer als öffentliches WLAN.

Verwenden Sie für Ihre Accounts Zwei-Faktor-Authentifizierungen (2FAs)

Die Methode der Zwei-Faktor-Authentifizierung (2FA) wurde bereits zu Beginn dieses Artikels im Abschnitt über Passwörter beschrieben. Und da ein erhebliches Risiko besteht, dass Ihre Benutzernamen und Ihre Passwörter während der Nutzung eines öffentlichen Wi-Fis gestohlen werden könnten, ist die Verwendung von 2FAs in diesem Zusammenhang empfehlenswert, wenn Sie nicht Gefahr laufen wollen, dass sich Kriminelle in Ihre Accounts einloggen. Leider wird 2FA nicht von jedem Service angeboten, aber Sie sollten das Feature für jeden Service aktivieren, wo es möglich ist.

Identitätsdiebstahl vermeiden und beheben

Identitätsdiebstahl findet dann statt, wenn jemand genügend Ihrer persönlichen Informationen gesammelt hat, um vorgeben zu können, Sie zu sein. Kriminelle verwenden diese Daten, um Kreditkarten- und Bankkonten oder Ähnliches in Ihrem Namen zu eröffnen, woraus früher oder später negative Konsequenzen für Sie resultieren. Sie sollten deshalb die folgenden Ratschläge beherzigen, um das Risiko eines Online-Identitätsdiebstahls zu minimieren. Einen hundertprozentigen Schutz dagegen gibt es jedoch nicht – weder online noch offline.

Anzeichen für einen Identitätsdiebstahl

Ihre Kreditauskunft ist hierfür wahrscheinlich die beste Informationsquelle, da darin alle Kredit- und Darlehenskonten aufgelistet sind, die in Ihrem Namen eröffnet wurden. Indem Sie also die Beurteilung Ihrer Kreditfähigkeit regelmäßig einsehen, werden Sie sich am ehesten eines eventuellen Identitätsdiebstahles bewusst. Wenn Sie dabei Kreditkonten sehen, die für Unternehmen eröffnet wurden, mit denen Sie in keiner Verbindung stehen, sollten Sie alarmiert sein.

Wenn ein Krimineller Ihre Identität gestohlen hat, nimmt er Kredite in Anspruch und tätigt Ausgaben, für die er natürlich nicht aufkommen möchte. Das bedeutet, dass früher oder später Gläubiger und Geldeintreiber beginnen, Ihnen Briefe zu senden oder Sie anzurufen. Wenn also die ersten Forderungen von Unternehmen an Sie herangetragen werden, mit denen Sie nichts zu tun haben, dann sollte das ebenfalls ein Alarmzeichen für Sie sein.

Auch außerhalb des Internets kann schwerwiegender Identitätsdiebstahl auftreten, indem Kriminelle beispielsweise Ihre Briefpost umleiten.

Was tun im Falle eines Identitätsdiebstahls?

Die notwendigen Schritte, um einen Identitätsdiebstahl zu melden, variieren zwischen Ländern. Üblicherweise schließen sie aber Folgendes ein:

- Kontaktieren einer Kreditauskunft, um eine Kopie der Beurteilung Ihrer Kreditfähigkeit zu erhalten

- Identifizieren von Konten, die nicht von Ihnen eröffnet wurden

- Betrugsmeldungen an die entsprechenden Bank- und Kreditinstitute senden

- Kontaktieren der Polizei

Wir haben hier einen detaillierten Schritt-für-Schritt-Leitfaden für mehrere Länder zusammengestellt, der Ihnen im Falle eines Identitätsdiebstahl hilfreich sein könnte.

Erkennen und Beheben von Malware-Infektionen

Wenn Ihr Computersystem trotz aller Vorsichtsmaßnahmen mit Malware infiziert wurde, muss es nicht immer gleich zu spät sein, um etwas dagegen tun zu können. In Abhängigkeit vom Zweck dieser Schadsoftware können verräterische Zeichen ihrer Präsenz sichtbar sein und Möglichkeiten bestehen, sie zu entfernen.

Anzeichen einer Malware-Infektion

Wenn die Malware in Ihrem System etwas durchführt, was auch nur ansatzweise komplex ist, werden dafür Ressourcen wie z.B. Speicherkapazitäten und wahrscheinlich Ihr Plattenlaufwerk in Anspruch genommen. Sollte Ihr System also verlangsamt arbeiten oder das Lämpchen Ihrer Festplatte blinken, obwohl Sie den Computer nicht benutzen, dann können das Zeichen eines Malware-Befalls sein.

Sie können auch eine Liste der momentan in Ihrem System laufenden Prozesse aufstellen, um so diejenigen zu identifizieren, die Sie nicht kennen. Ich habe kürzlich einen Artikel zum Thema Webbrowser-Hijacking geschrieben, in dem sich ein Abschnitt ausführlich mit dem Erkennen von Malware beschäftigt.

Ein gutes Antivirus-Programm ist aber immer noch die beste Methode, um auf Malware in Ihrem System aufmerksam gemacht zu werden. Sollten Sie im Zweifel sein, ob eine Malware-Infizierung stattgefunden hat, dann ist es das Beste, Ihren Computer in Ihrer örtlichen Computer-Werkstatt gründlich inspizieren zu lassen.

Was tun, wenn Ihr System mit Malware infiziert ist?

Einige Malwares können mittels Antivirus-Softwares entfernt werden, worauf wir etwas später in diesem Artikel noch näher eingehen werden. Im Idealfall ist in Ihrem System Antivirus-Software installiert, die es proaktiv und somit von vornherein davor schützt, infiziert zu werden. Sollte Ihr System aber dennoch befallen werden, dann geht die Malware-Entfernung mittels eines Antivirus-Programms recht einfach vonstatten. Dieser Vorgang hängt von der jeweiligen Software ab, in der Regel werden Sie aber zuerst über den Virus informiert und dann Schritt für Schritt durch den Entfernungsprozess geführt.

Falls Sie noch kein Antivirus-Programm installiert haben oder einen Virus entfernen müssen, dann haben wir hier eine aktualisierte Liste der besten Antivirus-Softwares für die verschiedenen Betriebssysteme.

System- und Backup-Wiederherstellung

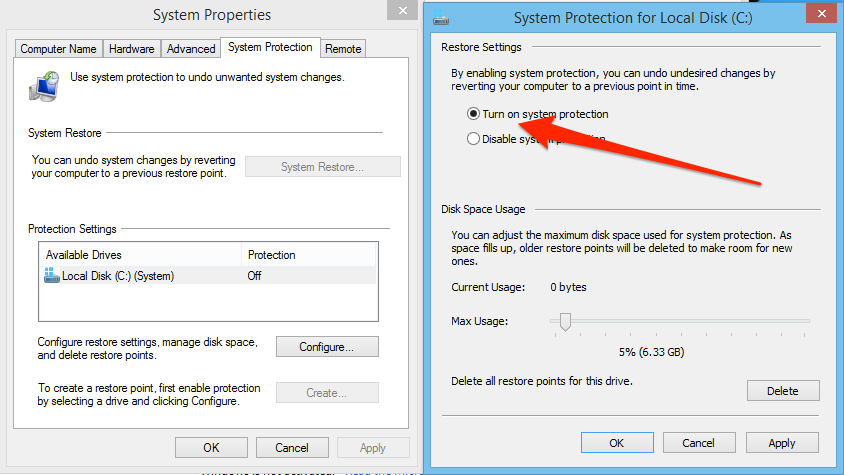

Eine andere Möglichkeit mit einer Virusinfektion umzugehen, besteht in einer Systemwiederherstellung. Wenn Sie eine ungefähre Vorstellung davon haben, wann die Infektion stattgefunden hat und Ihr System Wiederherstellungspunkte erstellt, dann könnte das Zurücksetzen des Systems auf einem Wiederherstellungspunkt vor der Infektion möglich sein.

Hintergrundinformation:

Es besteht ein deutlicher Unterschied zwischen einer Systemwiederherstellung und dem Wiederherstellen eines Backups. Eine Systemwiederherstellung ist im Grunde eine Zurückstellung Ihres Systems auf einem früheren Zeitpunkt, gegebenenfalls zurück zum Anfangspunkt. Das hat zur Folge, dass alles (einschließlich aller Daten Ihres Betriebssystems) in einen früheren Zustand zurückversetzt wird. Die Wiederherstellung eines Backups bedeutet dagegen in der Regel lediglich die Wiederherstellung Ihrer Daten wie z.B. Ihrer Dokumente und E-Mails; das schließt die Dateien der Betriebssystems normalerweise nicht mit ein. Diese Unterscheidung kann je nach Art der Malware-Infektion entscheidend sein.

Systemiederherstellungen werden in Windows über die Systemsteuerung durchgeführt. Sie können die entsprechende Schritt-für-Schritt-Anleitung mit Screenshots im Artikel Malware-Entfernung und -Prävention in Windows von Sam Cook finden.

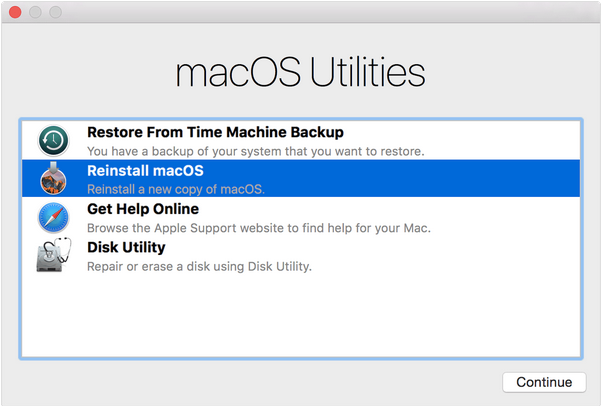

In MacOS/OSX führen Sie zuerst einen Systemneustart durch und halten dann sofort nach dem Neustart die Apple-Befehls- und gleichzeitig die R-Taste. Dadurch erscheinen Optionen für eine Systemwiederherstellung. Sie können nun Dateien von einem Time Machine-Backup wiederherstellen, sofern Sie dieses Tool eingerichtet haben, oder das System von Grund auf komplett wiederherstellen. Letztere Option entfernt alles aus Ihrem System einschließlich all Ihrer Daten – ein drastischer Schritt, der aber neben allem anderen mit Sicherheit auch jegliche Malware entfernt:

Linux-Distributionen für Desktops (z.B. Ubuntu) enthalten keine eigene Backup- oder Systemwiederherstellungs-App. Es existiert jedoch eine Reihe von Backup-Anwendungen anderer Anbieter, die allerdings eine gewisse Fertigkeit bei der Einrichtung erfordern. Des Weiteren gibt es viele cloudbasierte Backup-Services wie CrashPlan und Jungle Disk, die Linux unterstützen. CrashPlan ist meiner Meinung nach die bessere Option, da die kostenlose Version es Ihnen ermöglicht, Ihre Dateien auf einer weiteren lokalen Speicherplatte ebenfalls kostenlos zu sichern. Sie müssen lediglich für die Nutzung der weiterführenden Features wie z.B. für die Cloud-Speicherung Ihrer Backups zahlen.

Was tun, wenn Ihr Online-Account gehackt wurde?

Hacking hat sich zu einem Begriff entwickelt, der sich auf nahezu alles Negative bezieht, was jemandem in der Onlinewelt zustoßen kann. Im Internet-Kontext ist damit normalerweise das unautorisierte Erlangen des Zugangs zu Online-Accounts gemeint.

Anzeichen für einen gehackten Online-Account

Unerwartete Vorgänge sind die besten Indikatoren für gehackte Accounts. Aufmerksamkeit und Kontrolle gehören zu den ersten Sicherheitsmaßnahmen, die zum Erkennen unbefugter Aktivitäten führen. Wenn Sie z.B. eine E-Mail von einem Ihrer Online-Services erhalten, die Sie nicht erwartet haben, dann kann das ein erstes Warnzeichen dafür sein, dass etwas nicht in Ordnung ist.

In Abhängigkeit vom Vorhaben eines Kriminellen findet eine dieser beiden Account-Hacking-Methoden Anwendung:

- Die Account-Funktionen bleiben unverändert. So soll verhindert werden, dass Sie erkennen, dass ein Unbefugter ebenfalls auf den Account zugreift.

- Um eine Entdeckung zu verhindern, wird Ihnen der Zugang zum Account solange verwehrt, bis der Kriminelle seine Aktivitäten beendet hat.

In beiden Fällen versucht der Kriminelle mit Wahrscheinlichkeit die E-Mail-Adresse Ihres Accounts zu ändern oder seine eigene zu Ihrem Account hinzuzufügen. Genau aus diesem Grunde senden die meisten Services eine Benachrichtigung an die erste E-Mail-Adresse des Accounts, wenn eine E-Mail-Änderung vorgenommen oder eine weitere E-Mail hinzugefügt wurde.

Ein weiterer Hinweis auf einen gehackten Account kann, wie bereits erwähnt, darin bestehen, dass Ihnen der Zugang dazu verwehrt wird. Wenn ein Krimineller nur für kurze Zeit auf Ihren Account zugreifen will, um beispielsweise Ihr gesamtes Guthaben zu erlangen, dann ändert er möglicherweise Ihr Passwort, um Sie am Einloggen zu hindern. Auch in diesem Fall senden viele Web-Services Benachrichtigungs-E-Mails bezüglich der Änderung des Passworts. Sie sollten also auf derartige Benachrichtigungen achten.

Erforderliche Schritte nach einem gelungenem Hackerangriff

Wenn Sie aufgrund einer unerwarteten E-Mail-Benachrichtigung, verwehrter Anmeldeversuche oder eines anderen Anzeichens vermuten, dass Ihr Account gehackt wurde, dann sollten Sie als Erstes den entsprechenden Web-Service benachrichtigen.

Wenn Sie nach wie vor in der Lage sind, sich in Ihren Account einzuloggen, dann sollten Sie nach den Kontaktinformationen des Support-Services suchen und diesen entweder anrufen, einen Live-Chat starten oder eine Helpdesk-Anfrage senden, um Ihren Verdacht mitzuteilen. Die meisten Web-Services nehmen diese Mitteilungen sehr ernst und werden Ihnen dabei helfen, das Problem schnell zu beheben. Aber auch wenn ein Login nicht möglich sein sollte, ist der Prozess ähnlich. Da Sie jedoch nicht eingeloggt sind, ist es für das Support-Team nicht ganz so einfach festzustellen, ob Sie der rechtmäßige Inhaber des Accounts sind. Deshalb kann es sein, dass weitere Informationen von Ihnen erfragt werden, um Ihre Identität zu prüfen. Erst danach kann Ihnen geholfen werden und dieser Prozess kann, insbesondere in dieser stressigen Situation, einige Geduld von Ihnen abverlangen.

Nachdem Sie die Kontrolle über Ihren Account wiedererlangt haben, beginnt die Schadensbetrachtung. Abhängig davon, was der Hacker getan und welche Art von Informationen der Account enthalten hat, sollten Sie gegebenenfalls vergleichbare Schritte wie bei einem Identitätsdiebstahl vornehmen und so beispielsweise eine polizeiliche Anzeige erstatten und eine Betrugsbenachrichtigung an Ihr Kreditinstitut herausgeben.

System-Management

Eine überholte Software gehört zu den Hauptursachen für eine erfolgreiche Malware-Attacke. Updates enthalten fast immer auch Schritte zur Schließung von Sicherheitslücken, die seit dem letzten Update neu entdeckt wurden. Kriminelle erhalten diese Sicherheits-Updates wie jeder andere auch und sind somit in der Lage herauszufinden, welche Sicherheitsprobleme beseitigt wurden. Diese Informationen werden dann von ihnen verwendet, um Schwachstellen in noch nicht aktualisierten Systemen auszunutzen, bevor die entsprechenden Updates auch hier vollzogen sind. Daher ist es wichtig, dass Sie Updates für jede Ihrer Anwendungen und für Ihre Betriebssysteme durchführen, sobald diese zur Verfügung stehen.

Aktualisierung Ihres Systems

Die drei verbreitetsten Betriebssysteme (Windows, MacOS/OSX und Linux) können so konfiguriert werden, dass sie automatisch nach Updates suchen. Sie sollten die entsprechenden Features aktivieren.

Windows 8

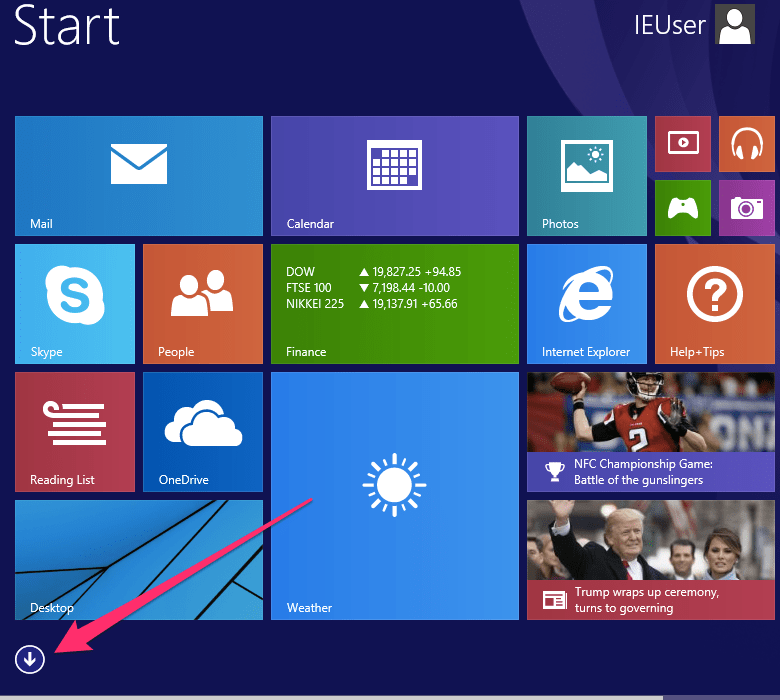

Um die Update-Funktionen von Windows zu aktivieren, klicken Sie auf den Windows-Start-Button und dann auf den nach unten weisenden Pfeil unten links im Desktop:

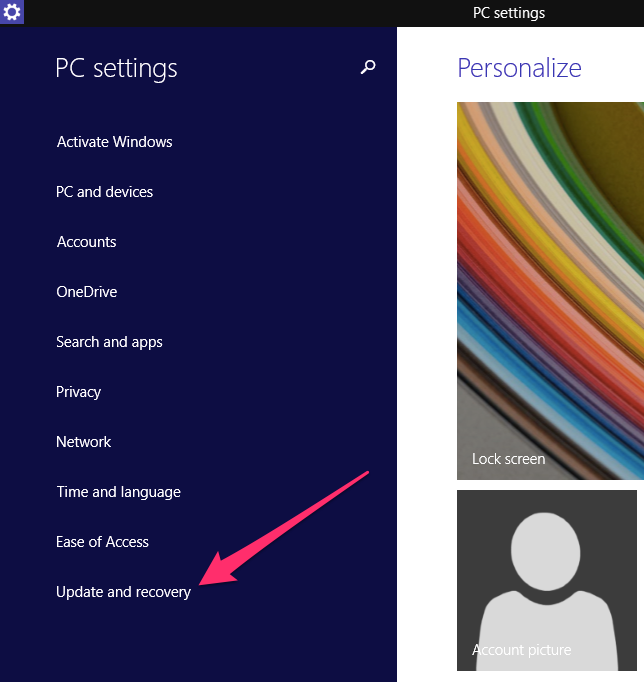

Wählen Sie PC-Einstellungen (PC Settings) und dann Updates und Wiederherstellung (Updates and Recovery):

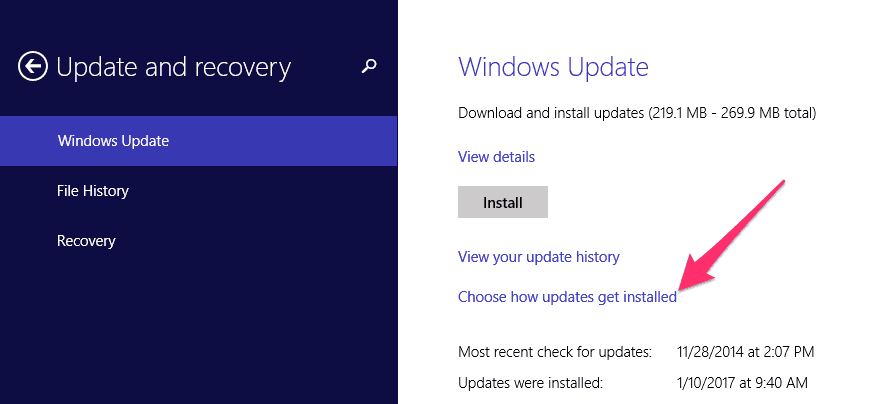

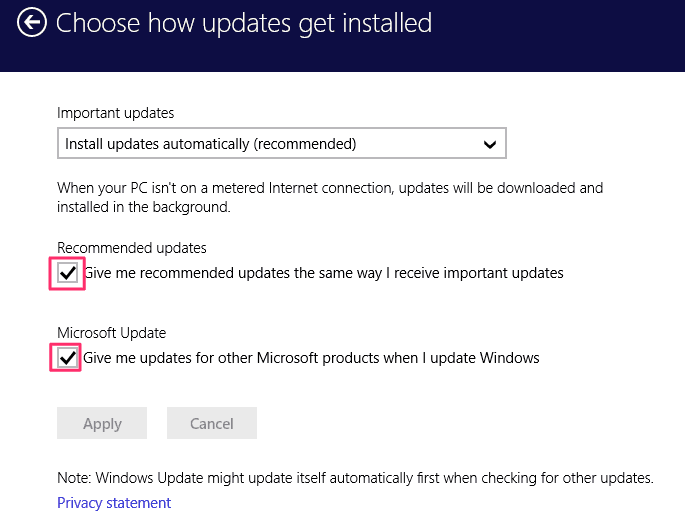

Klicken Sie auf den Link Auswählen, wie Updates installiert werden (Choose how updates get installed) und stellen Sie sicher, dass “Updates automatisch installieren (empfohlen)” (“Install updates automatically (recommended)”) sowie alle rot hervorgehobenen Optionen ausgewählt wurden:

Windows 10

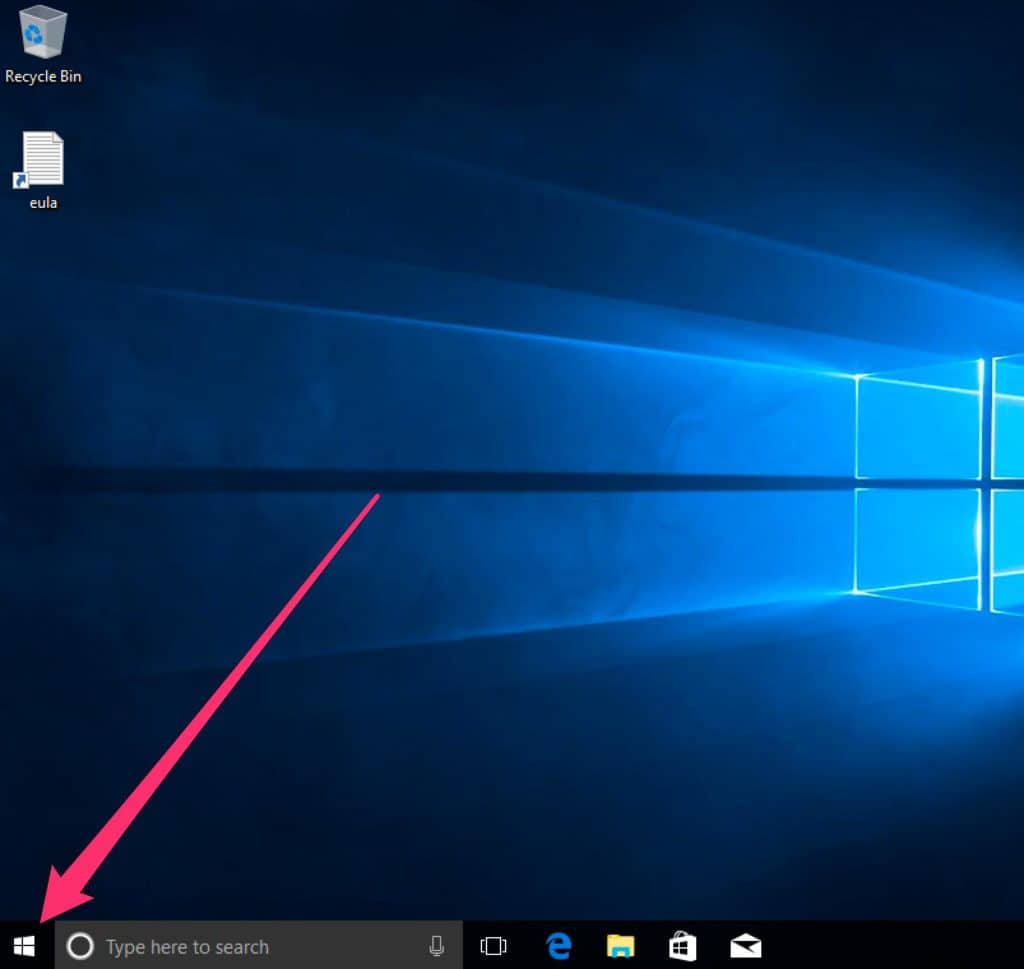

Das Konfigurieren von Updates läuft in Windows 10 ähnlich ab wie in Window 8. Klicken Sie auf den Start-Button.

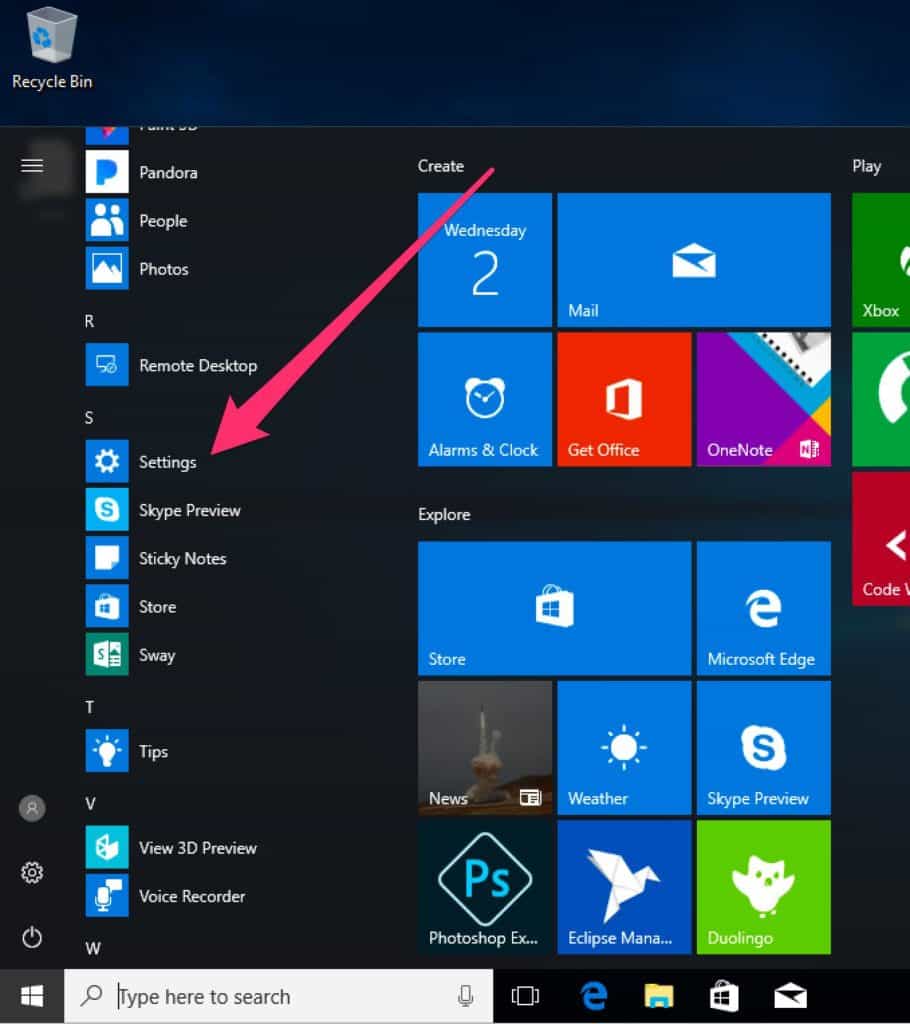

Wählen Sie dann Einstellungen (Settings) aus.

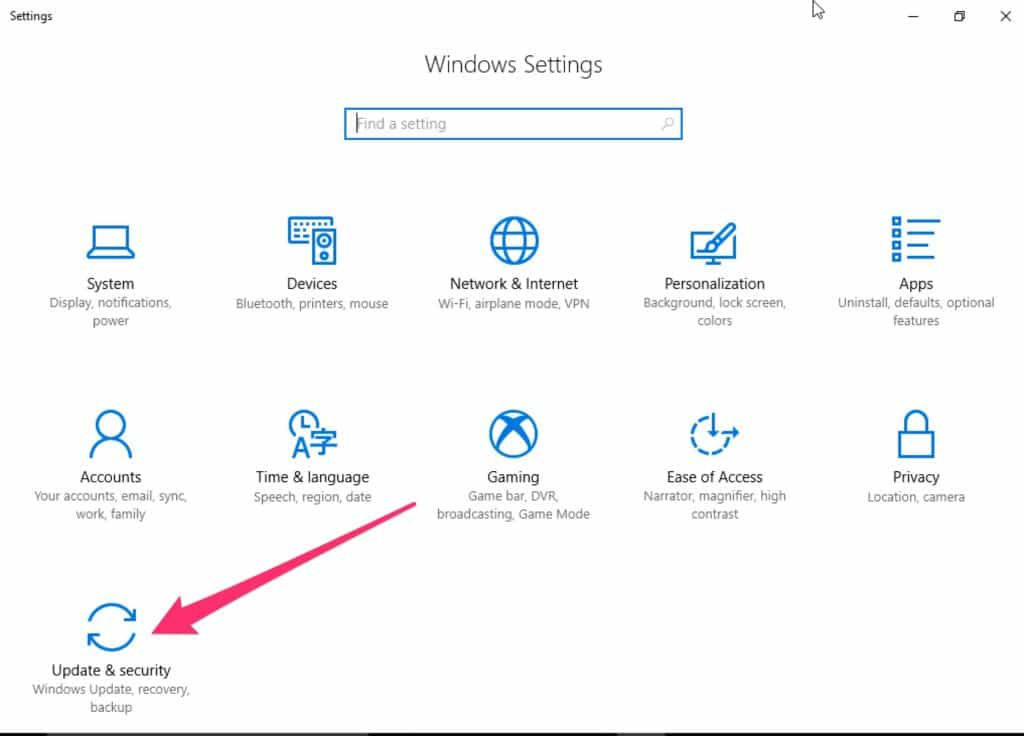

Wählen Sie Updates & Datensicherheit (Updates & security) aus, um zu den Update-Einstellungen zu gelangen.

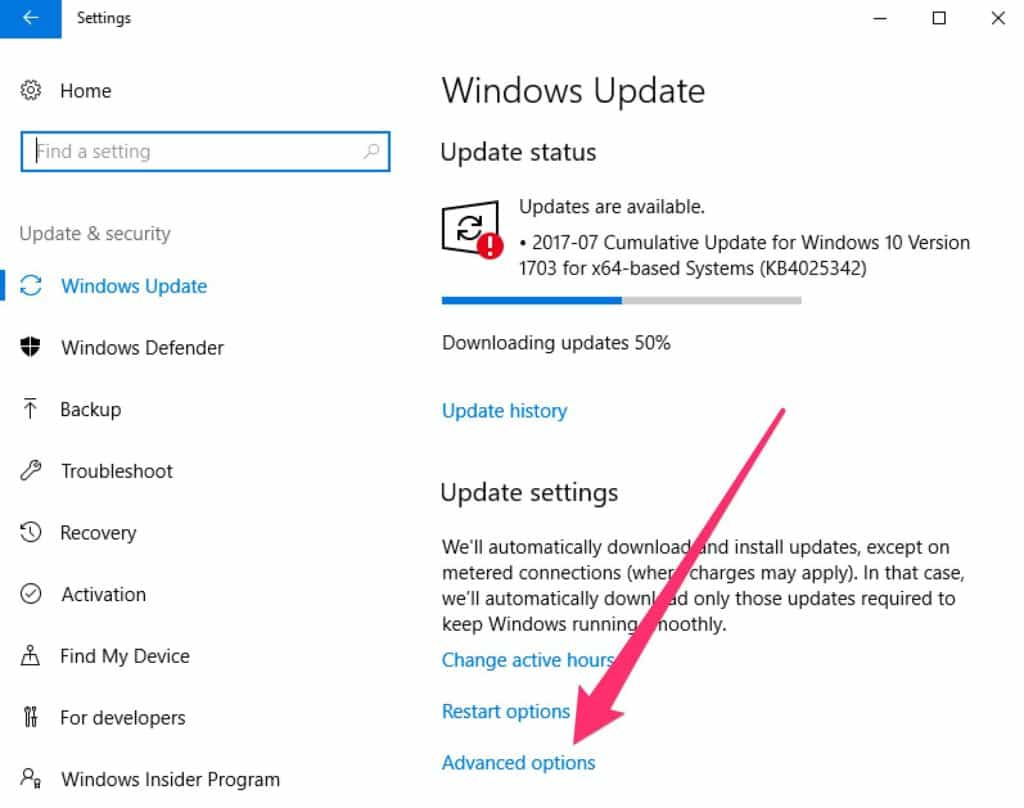

Wählen Sie Erweiterte Optionen (Advanced options) aus.

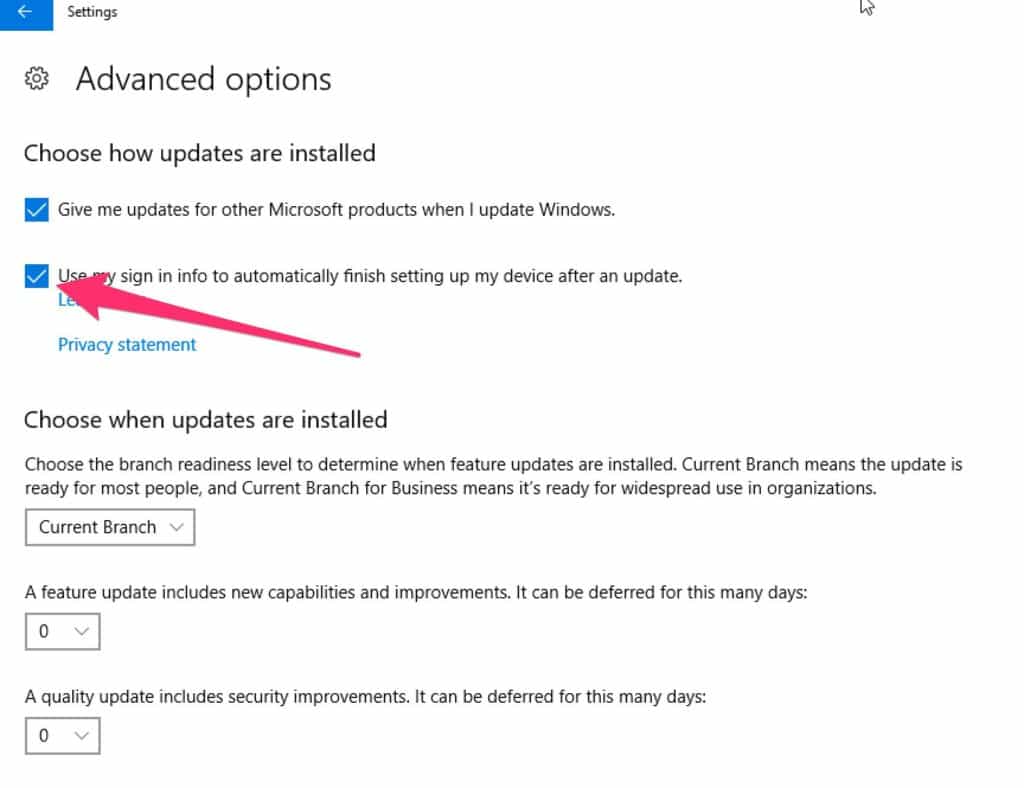

Jetzt sehen Sie die verfügbaren Optionen. Die automatische Einstellung finden Sie unten (zusammen mit der Checkbox Meine Login-Informationen verwenden, um die Einrichtung meines Gerätes nach einem Update automatisch fertigzustellen (Use my sign in info to automatically finish setting up my device after an update). Diese Checkbox ist nicht automatisch aktiviert. Wenn Sie diese Option wählen, kann Windows alle Updates komplett herunterladen, die aber erst dann installiert werden, wenn Sie sich eingeloggt haben. Wenn Sie diese Checkbox nicht anklicken, werden Sie nach dem Einloggen eventuell etwas warten müssen, bis heruntergeladene Updates übernommen werden.

Wenn Sie keinen speziellen Grund haben, die anderen Einstellungen zu ändern, sollten Sie das auch nicht tun. Durch die Einstellung Current Branch erhalten Sie ständig die sichersten Updates. Verzögerungen von Updates sind nicht zu empfehlen.

MacOS/OSX

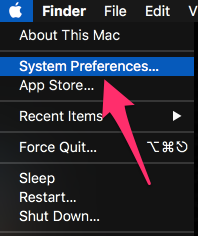

Um in MacOS zu den Update-Einstellungen zu kommen, können Sie auf Ihrem Desktop einfach oben rechts auf das Apple-Symbol klicken:

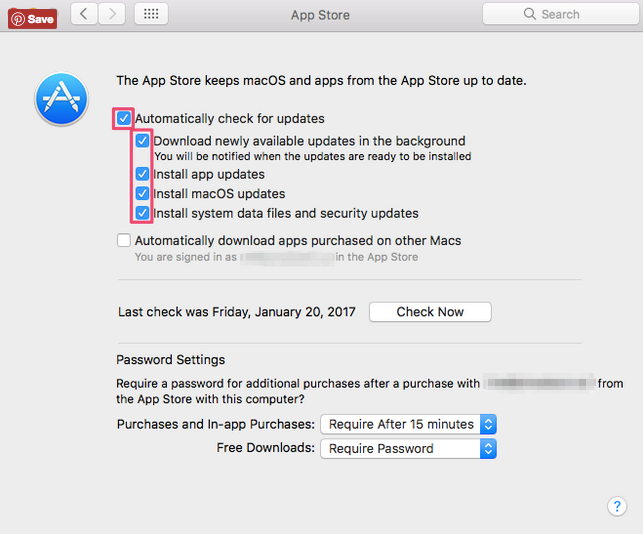

Die Updates für das Betriebssystem befinden sich dort, wo Sie auch die Einstellungen für den App-Store vornehmen. Klicken Sie also auf das App-Store-Symbol:

Stellen Sie abschließend sicher, dass alle rot markierten Optionen aktiviert sind:

Linux

Die Update-Konfiguration in Linux hängt von der verwendeten Benutzeroberfläche ab. KDE und Gnome sind am häufigsten vertreten.

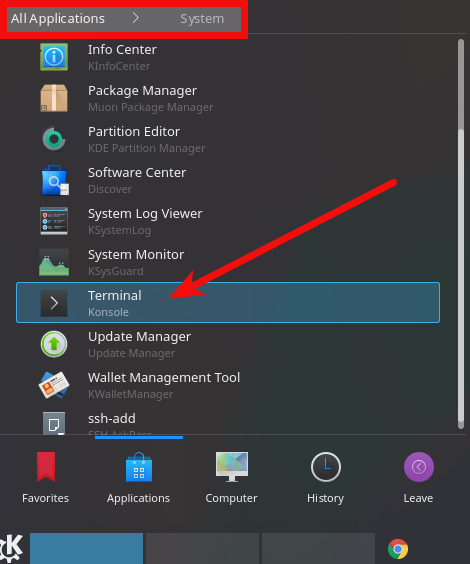

KDE

Es wurden über die Zeit viele Veränderungen im Software-Updater von KDE vorgenommen. Im Moment scheint es am besten zu sein, das Terminal-Fenster zu öffnen und sudo software-properties-kd einzugeben.

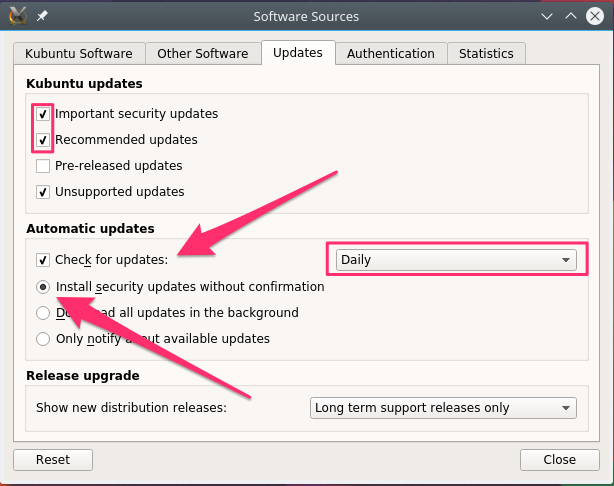

Dadurch wird die Anwendung Software Sources geöffnet. Klicken Sie auf das Tab “Updates” und stellen Sie sicher, dass die folgenden Optionen aktiviert sind:

- Wichtige Sicherheits-Updates (Important security updates) und Empfohlene Updates (Recommended updates)

- Nach Updates suchen (Check for updates) und Täglich (Daily)

- Sicherheits-Updates ohne vorherige Bestätigung installieren (Install security updates without confirmation)

Die restlichen Optionen können Sie nach Ihren Wünschen aktivieren oder deaktivieren.

Gnome

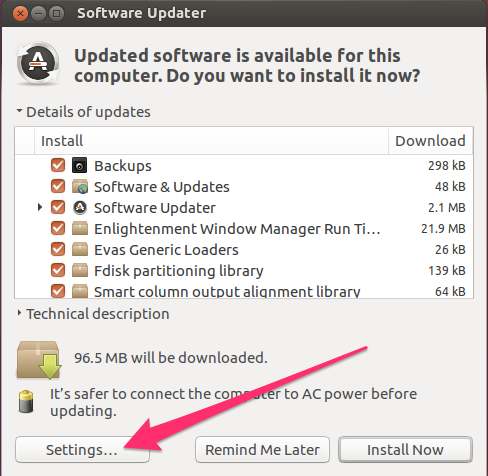

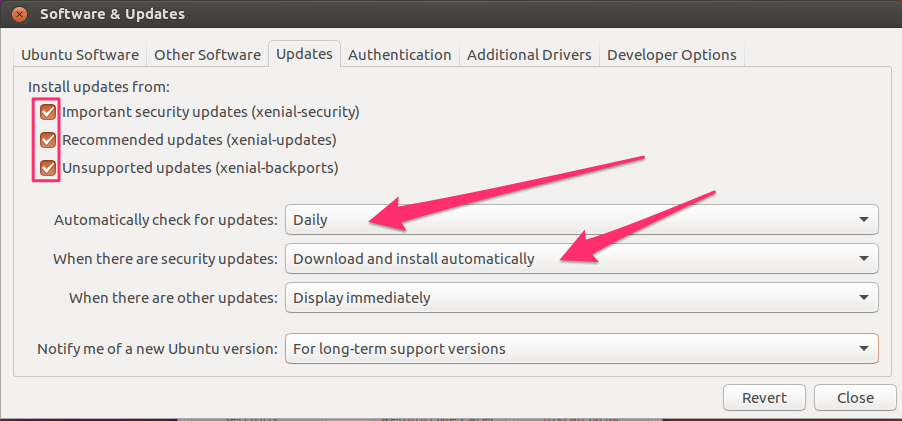

Wählen Sie das App-Menü oben links im Desktop aus. Navigieren Sie dann zu System-Tools -> Administration -> Software-Updater.

Der Software-Updater wird geöffnet und sucht nach verfügbaren Updates. Sie können nun Updates installieren oder Einstellungen (Settings) anklicken, um automatische Updates zu konfigurieren:

Stellen Sie sicher, dass das Herunterladen und das automatische Installieren der Sicherheits-Updates aktiviert sind. Sie können die anderen Updates Ihren Wünschen entsprechend einstellen, da sie weniger entscheidend als die Sicherheits-Updates sind:

Backup Ihrer Daten

Es kann trotz aller Vorsichtsmaßnahmen passieren, dass Sie einige oder sogar all Ihre Daten verlieren. Die folgende Redewendung beschreibt diese Situation treffend:

Es gibt zwei Arten von Menschen: Solche, die Daten verloren haben, und solche, die noch nicht wissen, dass sie Daten verloren haben.

Wenn Sie einige Vorkehrungen treffen, können Sie den Verlust von Daten aber etwas weniger schmerzvoll gestalten.

Daten können auf verschiedene Weisen verloren gehen. So können Sie zum Beispiel gelöscht werden, was trotz der digitalen Papierkörbe noch auf den meisten Systemen vorkommt. Des Weiteren können Daten durch schlechte Daten überschrieben oder durch Malware unwiederbringlich zerstört werden. Die einfachste Methode, um Ihre Daten wiederherzustellen, besteht in all den genannten Fällen im Anlegen eines Backups.

Daten-Backups waren einst ein eher lästiges Unterfangen und wurden daher häufig vernachlässigt. Wenn man sich ständig daran erinnern muss, Backups zu speichern, dann vergisst man es früher oder später oder ist es irgendwann leid. Die beste Methode, um Ihre Daten konstant zu sichern, ist die Nutzung eines automatischen Backup-Services.

Es existiert eine Reihe von Backup-Services auf dem Markt, die alle nach demselben Grundprinzip funktionieren. Sie müssen sich bei einem Account anmelden, eine entsprechende Software auf Ihren Computer herunterladen und normalerweise beginnt dann auch schon das automatische Backup Ihrer Daten. Sie haben außerdem die Möglichkeit zu konfigurieren, für welche Daten Backups erstellt werden sollen, wenn Sie nicht die Standardeinstellung verwenden. Einige Services bieten darüber hinaus weitere Optionen an, mit denen Sie die Backups Ihren Anforderungen entsprechend optimieren können.

Um Ihnen bei der Entscheidung für einen Service zu helfen, haben wir hier eine Liste der besten Online-Backup-Services für 2017 zusammengestellt.

Antivirus-/Datensicherheitsprogramme

Am besten ist es natürlich, wenn ein System erst gar nicht mit einer Malware infiziert wird. Eine wichtige Methode, um genau das zu erreichen, ist die Verwendung einer Sicherheits-Software, die eine Antivirus-Komponente einschließt.

Sicherheits-Softwares sind Anwendungen oder Geräte, die Zugriffe auf Ihren Computer vom Internet aus begrenzen. Sie wollen zwar von Ihrem Computer aus auf das Internet zugreifen, aber in den meisten Fällen nicht, dass Personen vom Internet aus auf Ihren Computer zugreifen. Es bestehen einige Möglichkeiten, Letzteres zu verhindern:

- Die Verwendung eines Routers ist eine gute Methode, um zwischen Ihrem System und dem Internet eine Grenze zu setzen. Router werden heutzutage bei den meisten Internet-Setups eingesetzt und es ist sehr wahrscheinlich, dass der Techniker, der Ihre Internet-Installationen durchgeführt hat, auch einen Router verwendet hat. Wenn Sie sich diesbezüglich nicht sicher sind, dann sollten Sie Ihren Internet-Serviceanbieter fragen, wie Ihr Service konfiguriert ist.

- Sie sollten die Firewall Ihres Betriebssystems aktivieren. Der Begriff Firewall (dt. Brandmauer) stammt aus dem Bauwesen und bezeichnet speziell konstruierte Wände innerhalb von Gebäuden, die brandbeständig sind und ein Haus in separate Brandschutzbereiche unterteilen. Dadurch wird im Falle eines Brandes die Ausbreitung eines Feuers erschwert. In vergleichbarer Weise handelt es sich bei einer Computer-Firewall um eine Methode, durch die zwischen dem Internet (“dem Feuer”) und Ihrem Computer eine “Brandmauer” eingerichtet wird, die Ihren Computer und damit Sie selbst vor schädlichen Vorgängen schützt.

Weiterführende Informationen:

Wenn wir bei Ihnen Interesse am Thema Firewall geweckt haben sollten, dann empfehlen wir den hier verlinkten Artikel über die verschiedenen Arten von Firewalls und die Gründe, die für deren Nutzung sprechen.

Windows

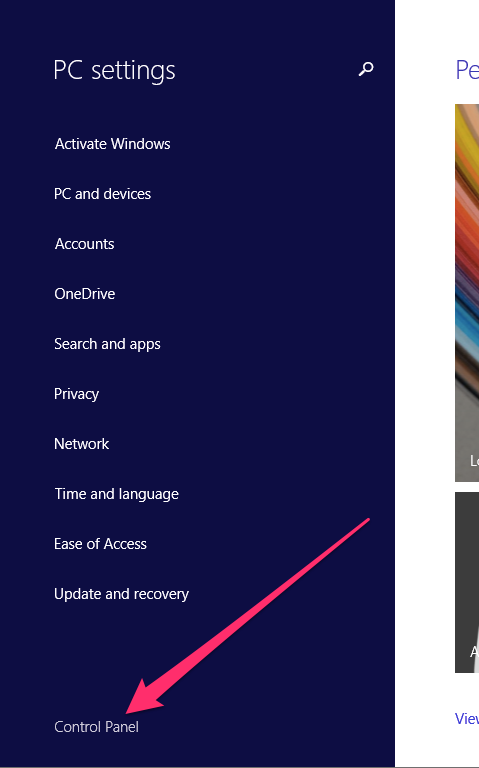

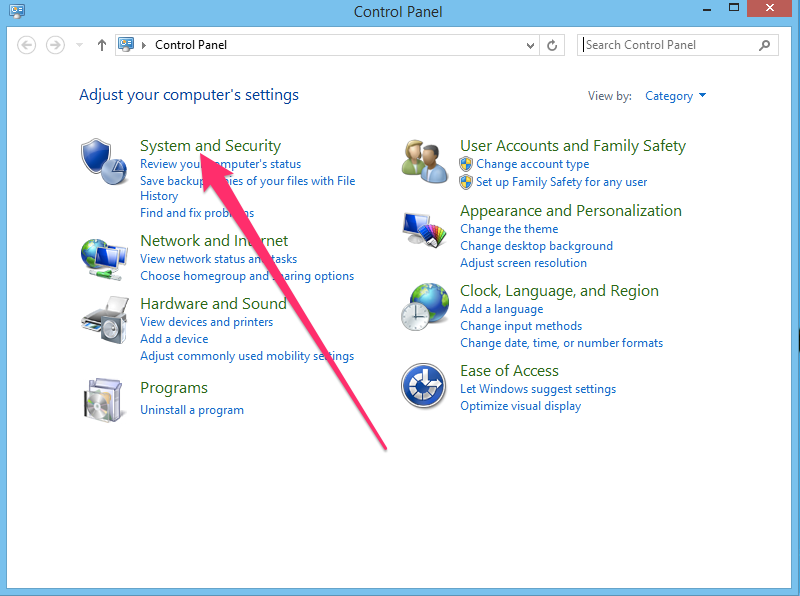

Windows enthält Microsoft Security Essentials, eine recht gute Kombination aus einer Datensicherheits- und einer Antivirus-Anwendung. Um darauf zuzugreifen, gehen Sie zu denselben Einstellungen (PC Settings), die Sie bereits für die Konfiguration Ihrer Updates verwendet haben, klicken in diesem Fall aber auf Systemsteuerung (Control Panel):

Wählen Sie System und Sicherheit aus (System and Security):

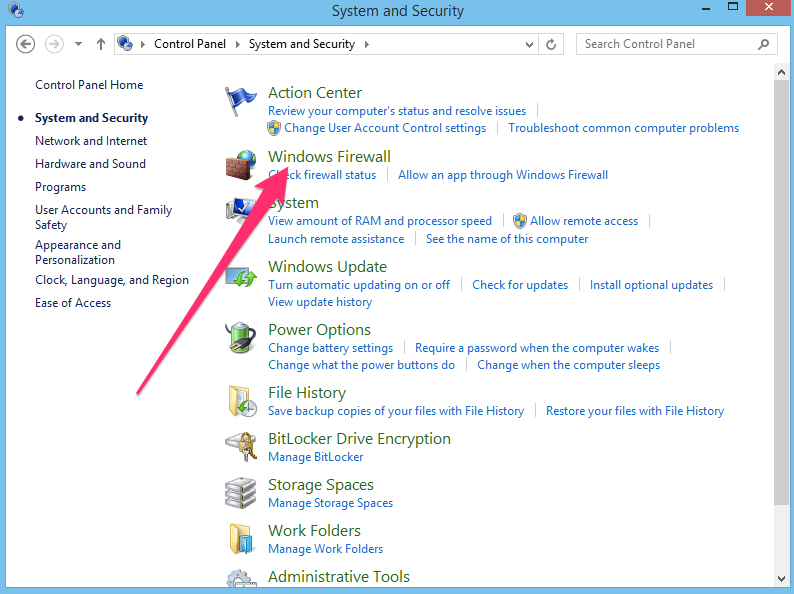

Und dann den Bereich Windows Firewall:

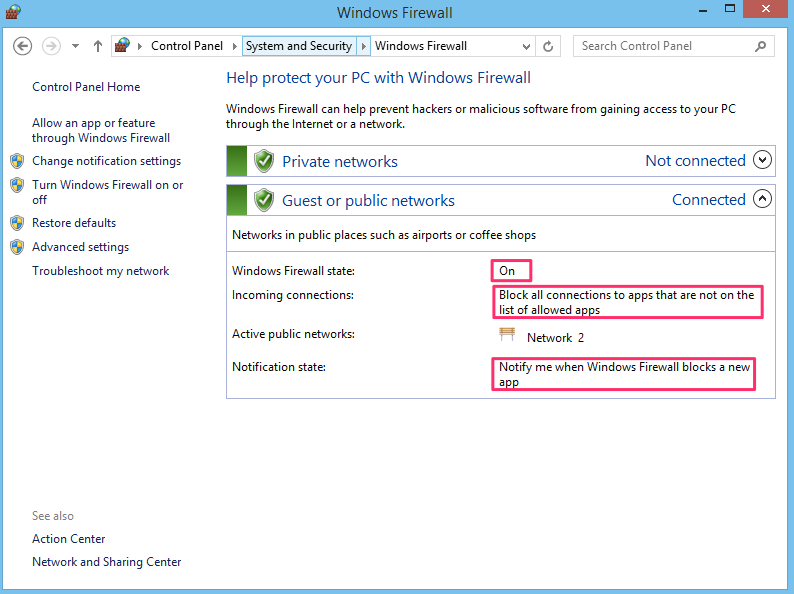

Stellen Sie sicher, dass die Firewall aktiviert ist, Verbindungen blockiert werden und dass Sie benachrichtigt werden, wenn eine Anwendung versucht, auf das Internet zuzugreifen:

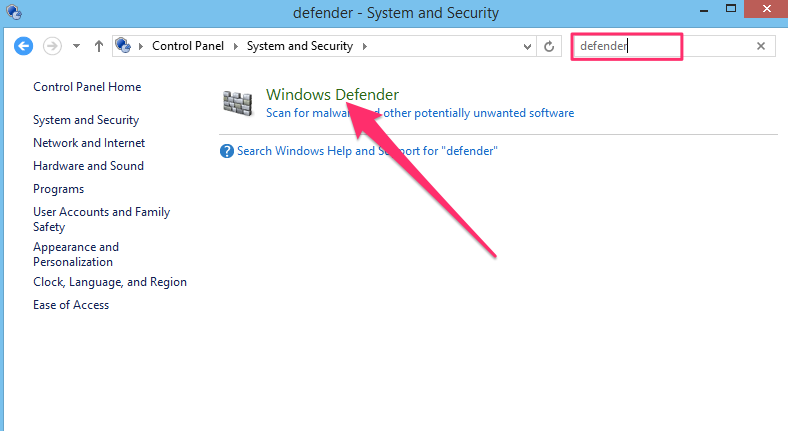

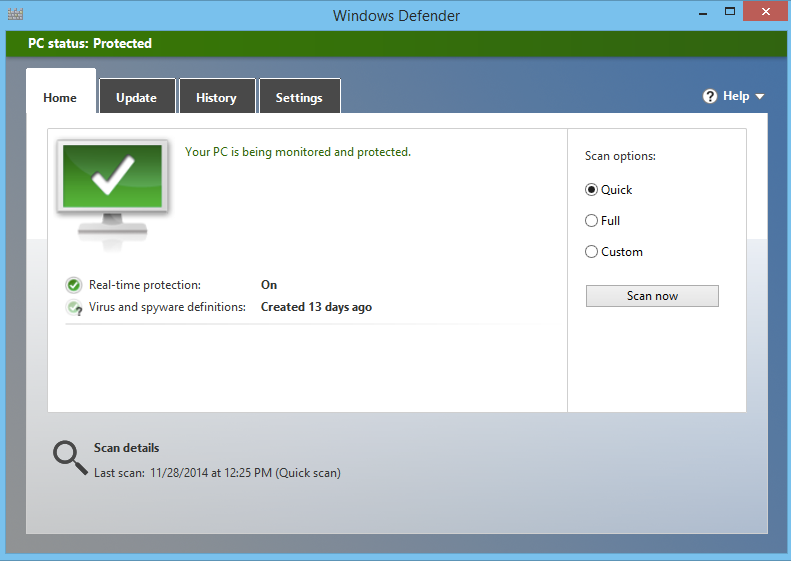

Um zu den Antivirus-Einstellungen zu gelangen, müssen Sie zu einem anderen Bereich der Systemsteuerung wechseln. Geben Sie dazu im Suchfeld “Defender” ein und klicken Sie in den Suchergebnissen auf den Link Windows Defender:

Dadurch wird die Anwendung Windows Defender geöffnet, die allerdings nicht unbedingt automatisch aktiviert ist, da es anderen Antivirus-Programmen möglich ist, den Defender zu deaktivieren. Wenn Sie die grüne Kontrollmarkierung sehen, dann ist die Anwendung aktiviert.

Der Windows Defender ist zwar ein gutes aber dennoch recht simples Antivirus-Programm. Wenn Sie mehr Kontrolle über Ihr Antivirus-Programm und eine größere Auswahl an Optionen haben möchten, dann sollten Sie die Anwendung eines anderen Anbieters in Betracht ziehen. Wir haben hier eine Liste der besten Antivirus-Softwares 2017 zusammengestellt. Ein gutes Antivirus-Programm wie z.B. TotalAV ist schon für unter 20 $ im Jahr zu bekommen.

MacOS/OSX

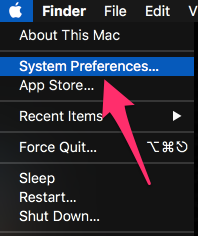

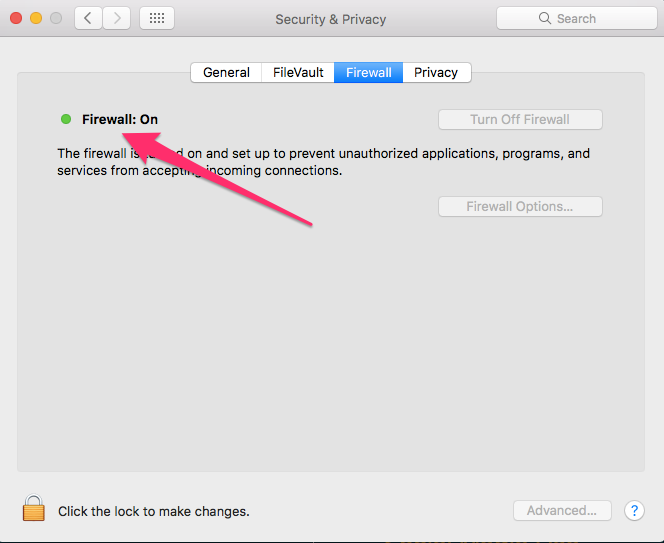

MacOS enthält eine Firewall. Um die Konfiguration durchzuführen klicken Sie auf das Apple-Symbol rechts oben im Desktop und wählen die Option Systemeinstellungen aus (System Preferences):

Klicken Sie auf das Symbol Datensicherheit & Datenschutz (Security & Privacy):

![]()

Stellen Sie sicher, dass die Firewall aktiviert ist.

Macs haben die direkt im Betriebssystem integrierte Fähigkeit, bekannte Malware-Programme aufzuspüren und unter Quarantäne zu stellen. Falls Sie Ihre Updates wie oben beschrieben konfiguriert haben, warnt Ihr Mac Sie, wenn Sie dabei sind, eine als schädlich bekannte Datei zu öffnen.

Hintergrundinformation:

Das Mac-Betriebssystem (MacOS) basiert auf Unix und bietet daher wirklich solide Sicherheitsfunktionen und Features zur Trennung von Nutzern. Folglich ist es wenig anfällig für Malware-Angriffe, aber auch Macs sind nicht völlig immun. Sie können hier Näheres zum Thema Antivirus-Software für Mac lesen.

Der Mac-Malware-Schutz ist, genau wie der Windows Defender, zwar gut aber nur grundlegend. So mancher wünscht sich ein Antivirus-Programm, das einen größeren Bereich an Schutz und Funktionalität abdeckt. Wenn Sie zu diesen Personen gehören, dann könnte für Sie der Bitdefender, eine Antivirus-Software für MacOS mit einem sehr guten Ruf, von Interesse sein.

Linux

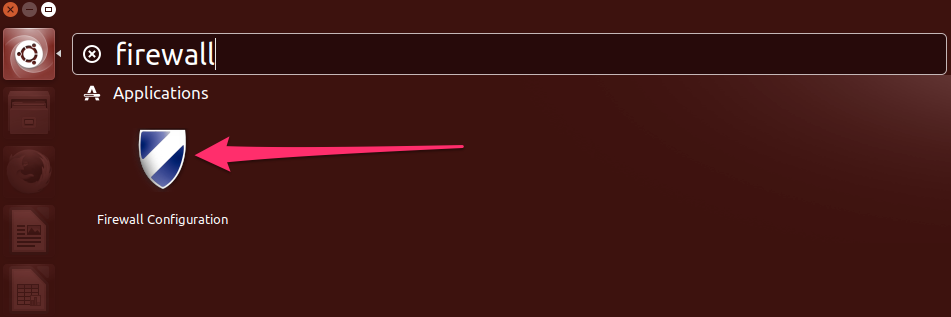

Neuere Versionen von Ubuntu und Kubuntu enthalten eine Firewall names Ultimate Firewall. Wenn diese bei Ihnen nicht automatisch installiert wurde, dann können Sie die folgenden Befehle verwenden, um die Installation durchzuführen. Öffnen Sie ein Terminal-Fenster und geben Sie ein:

sudo apt-get install ufw gufw

Dadurch werden die Ultimate Firewall (ufw) und die dazugehörige grafische Benutzeroberfläche (gufw), welche die nachfolgenden Schritte vereinfacht, installiert.

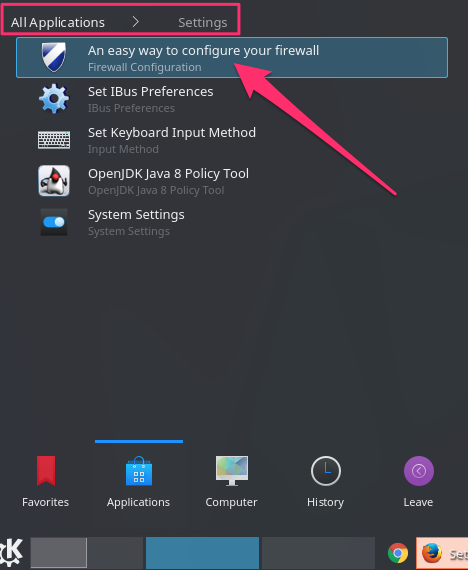

Klicken Sie auf das Ubuntu-Symbol und suchen Sie nach dem Wort Firewall.

In Kubuntu finden Sie die Firewall-Konfiguration (Firewall Configuration) in Anwendungen (applications) -> Einstellungen (settings menu):

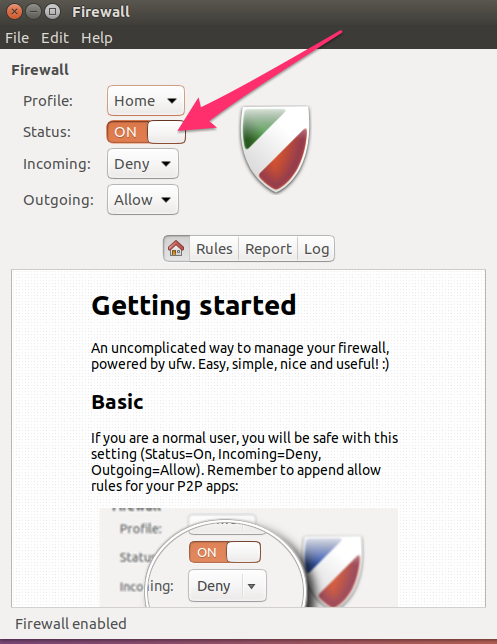

In den meisten Fällen ist es möglich, die Firewall zu aktivieren, indem Sie den Schieber in die Ein-Position bringen. Für die Einstellung Eingehend (Incoming) sollte Verweigern (Deny) und für Ausgehend (Outgoing) Erlauben (Allow) gewählt werden. Dadurch wird jedweder unangeforderter Zugriff auf Ihr System vom Internet aus verhindert.

Hintergrundinformation:

Antivirus-Lösungen für Linux sind genauso wie die für MacOS ein heiß diskutiertes Thema. Die Ursache dafür liegt in der Tatsache, dass Linux ursprünglich als ein Betriebssystem entwickelt wurde, das von vielen Personen innerhalb eines Netzwerkes genutzt wird. Windows wurde ursprünglich nicht für diese Art der Nutzung entwickelt. Linux wird daher als das System mit der besseren Nutzertrennung und Netzwerksicherheit erachtet, das auch weniger anfällig für Viren ist. Und auch statistische Erhebungen bestätigen das: Es sind wesentlich weniger Malware-Infektionen in Linux zu beobachten als in Windows. Das heißt aber natürlich nicht, dass es keine Infektionen von Linux-Systemen gibt.

ClamAV ist eine weit verbreitete, kostenlose Antivirus-Software für Linux. Wenn sie nicht automatisch in Ihrem System installiert wurde, können Sie den folgenden Befehl verwenden, um die Installation auszuführen:

sudo apt-get install clamav clamtk

Die Antivirus-Software heißt ClamAV und die grafische Benutzeroberfläche für das Verwalten der Anwendung heißt ClamTK.

Nach erfolgreicher Installation finden Sie ClamTK in Ubuntu, indem Sie nach Antivirus suchen:

![]()

Und in Kubuntu finden Sie ClamTK unter Anwendungen (Applications) -> Utilities-Menü:

![]()

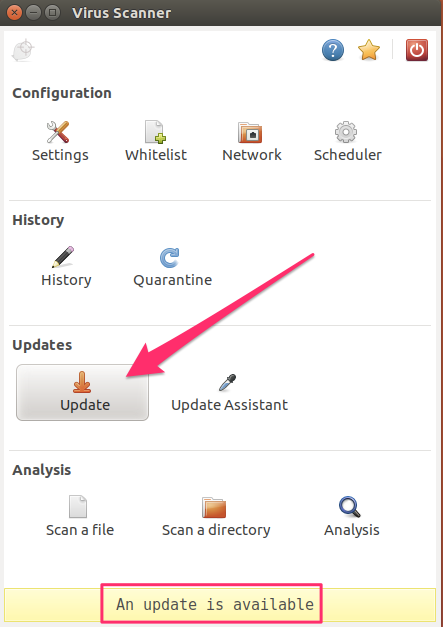

Wenn die Anwendung zum ersten Mal ausgeführt wird, sollten Sie auf die Update-Benachrichtigung im unteren Bildschirmbereich chten und doppelt auf den Update-Button klicken, um das Update zu beginnen:

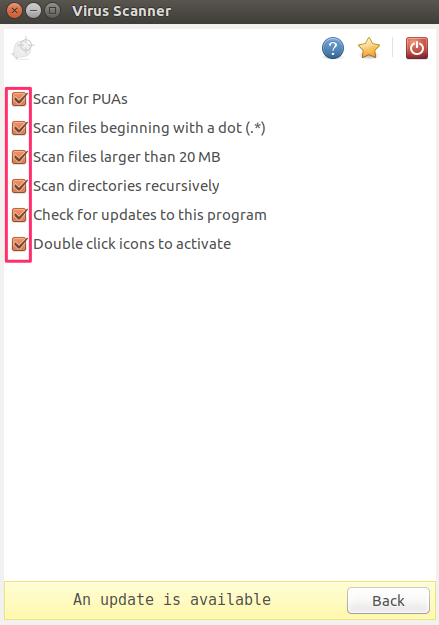

Doppelklicken Sie auf das Symbol Einstellungen (settings):

![]()

Und aktivieren Sie alle Kontrollboxen. Viele von diesen werden nicht automatisch aktiviert, aber Sie sollten alles scannen.

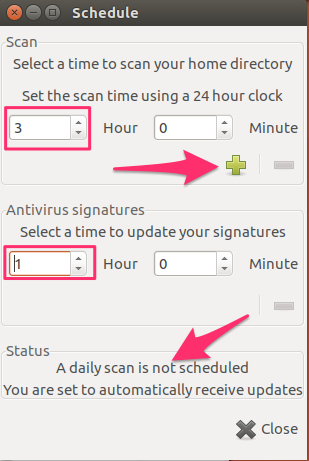

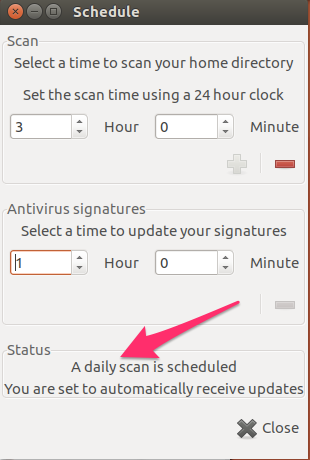

Als Nächstes doppelklicken Sie das Symbol Zeitplaner (Scheduler):

![]()

Setzen Sie hier einen Zeitplan für das Scannen Ihres Systems und für das Herunterladen neuer Internet-Updates. Die Updates betreffen Virensignaturen, die vom Programm genutzt werden, um Viren innerhalb Ihres Systems zu finden. Es ist sinnvoll, die Updates so einzustellen, dass sie immer vor den Scans heruntergeladen werden. So stehen Ihrem System immer die aktuellsten Viren-Signaturen zur Verfügung.

Hintergrundinformation:

Antivirus-Softwares verwenden zwei Kategorien von Methoden, um Viren aufzuspüren. Sie suchen nach Viren, die sie bereits kennen und nach Vorgängen, die auf einen (der Software bisher unbekannten) Virus hindeuten. Die erste Kategorie ist also nützlich für das Auffinden von bereits bekannten Viren in Ihrem System, aber nicht brauchbar für das Aufspüren von Viren, die der Software noch nicht bekannt sind. Die zweite Kategorie versucht Vorgänge aufzuspüren, die nach dem Verhalten eines Viruses aussehen, auch wenn nicht sicher ist, ob es sich dabei tatsächlich um einen solchen handelt. Der Begriff Signatur (signature) bezieht sich auf das Identifikationsmerkmal eines Viruses.

Es ist hier nicht sofort erkennbar, ob ein Zeitplan gesetzt wurde. Geben Sie in im Bereich Scan-Zeit (scan time) einen Zeitpunkt ein und klicken Sie auf das Pluszeichen. Wie Sie feststellen werden, ändert sich das Pluszeichen in ein Minuszeichen und der Text im unteren Bereich bestätigt Ihren festgelegten Zeitplan.

Wenn Sie den Scan-Zeitplan noch einmal ändern wollen, klicken Sie auf das Minuszeichen, um den Zeitpunkt zu entfernen und einen neuen einzugeben.

Die Nutzung sozialer Medien

Die meisten von uns haben Familienmitglieder und Freunde, die Mitglieder von Facebook und vielleicht auch noch von anderen Social-Media-Seiten sind. Es ist nahezu unmöglich, sich Facebook zu entziehen, wenn man bezüglich seiner Freunde oder der eigenen Kindern auf dem Laufenden bleiben will. Andererseits sind soziale Medien aber mit einer Reihe von Datenschutzproblemen verbunden. Es gibt aber einige Möglichkeiten, um wenigstens ein Mindestmaß an Datenschutz zu erhalten. Ich werde in diesem Zusammenhang Facebook als Beispiel verwenden, da es die beliebteste Social-Media-Seite ist. Dieselben Prinzipien treffen auch auf alle anderen Seiten dieser Art zu.

Die Nutzung von Social-Media-Seiten ist kostenlos. Aber auch hier trifft die Redewendung zu:

Wenn Sie für ein Produkt nicht zahlen müssen, dann sind Sie selbst das Produkt.

In diesem Fall bedeutet das, dass Facebook daran interessiert ist, persönliche Informationen über Sie und Ihr Verhalten zu sammeln. Ihnen wird kostenloser Zugang gewährt, um diese persönlichen Informationen zu erlangen. Dabei können Sie davon ausgehen, dass Facebook nicht besonders daran interessiert ist, Ihre Daten weitergehender zu schützen als es vom Gesetz unbedingt verlangt wird. Je mehr Ihrer Informationen mit den anderen Facebook-Mitgliedern geteilt werden, umso mehr Informationen können über Sie gesammelt werden.

Ein großes Problem besteht nun aber darin, dass die in Facebook verfügbaren Daten allen Facebook-Nutzer zugänglich sind, also auch denjenigen, die diese Informationen missbrauchen wollen. Wegen dieser Tatsache sollten Sie die automatischen Datenschutzeinstellungen dahingehend anpassen, dass sie Ihren persönlichen Datenschutzansprüchen gerecht werden. Außerdem sollten Sie sich gut überlegen, welche Art von Informationen Sie in Facebook posten wollen.

Welche Informationen Sie nicht teilen sollten

Sie sollten davon ausgehen, dass alles, was Sie in sozialen Medien posten, öffentlich ist oder irgendwann in der Zukunft öffentlich sichtbar sein wird. Das betrifft sowohl von Ihnen neu verfasste Beiträge als auch Kommentare zu Beiträgen und Bildern anderer Personen. Insbesondere über Ihre Kommentare zu den Beiträgen anderer Nutzer haben Sie kaum Kontrolle. Diese Kontrolle fällt der Person zu, die den ursprünglichen Beitrag verfasst hat.

Auf den Datenschutz Ihrer eigenen Beiträge haben Sie jedoch mehr Einfluss. Allerdings ist Facebook dafür bekannt, zuweilen Änderungen der Datenschutzeinstellungen vorzunehmen, ohne seine Nutzer darüber in Kenntnis zu setzen. Sie sollten also davon ausgehen, dass nichts privat ist, was Sie posten.

Längere Abwesenheit

Wenn Sie davon ausgehen, dass keine Ihrer geposteten Beiträge datengeschützt ist, fällt es sicher leichter einzuschätzen, was Sie in sozialen Medien besser nicht mitteilen sollten. Sollten Sie beispielsweise posten, dass Sie sich auf einer zweiwöchigen Urlaubsreise in Mexiko befinden, dann teilen Sie der Welt und möglicherweise auch Einbrechern mit, dass Sie nicht zu Hause sind.

Aufenthaltsorte

In einigen sozialen Netzwerken können Nutzer veröffentlichen, wo Sie sich gerade befinden. Wenn Sie nur kurz während der Mittagspause an einem anderen Ort sind, ist das sicher nicht problematisch. Wenn Sie allerdings gerade an einem Flughafen oder einem Bahnhof sind, sollten Sie mit Ihrem Standort vorsichtig sein – sonst weiß schnell die ganze Welt, dass Sie wohl längere Zeit nicht zu Hause sein werden.

Aktuelle Urlaubsbilder

Fast jede Kamera bettet Informationen über die Bilder, die damit aufgenommen werden, in eben diese Bilder ein. Vielleicht ist Ihnen schon einmal aufgefallen, dass einige Seiten in der Lage sind, Informationen eines hochgeladenen Bildes automatisch hinzuzufügen (z.B. das Datum und den Ort, an dem das Bild aufgenommen wurde). Dabei handelt es sich um Exchangeable Image File (EXIF)-Daten, die in das Bild eingebettet wurden. Einige soziale Netzwerke streichen diese Exif-Daten aus den Bildern, andere Seiten tun das nicht. Wenn Sie also ein Bild des Eiffelturms mit dem aktuellen Datum innerhalb der Exif-Daten posten, dann geben Sie damit sozusagen bekannt, dass Sie sich im Moment nicht zu Hause aufhalten. Es ist ratsam, diese Bilder erst dann zu posten, wenn Sie von Ihrer Reise zurückgekehrt sind.

Informationen, die zur persönlichen Identifizierung führen können

Es ist selbstredend keine gute Idee, Informationen zu veröffentlichen, die eine persönliche Identifizierung ermöglichen. Leider ist aber vielen Personen nicht klar, dass so manche Information, die Ihnen unverfänglich erscheint, für Kriminelle durchaus nützlich sein kann. Jeder versteht wohl, dass Daten wie die Sozialversicherungs- oder die Reisepassnummer nicht gepostet werden sollten, aber auch andere Arten von Informationen, die weniger persönlich erscheinen, können missbraucht werden.

Es gab Zeiten, in denen man sich über das Telefon oder auf einer Webseite identifiziert oder einen Account eingerichtet hat, indem man zwei Fragen (z.B. nach der eigenen Anschrift oder dem Geburtsnamen der Mutter) beantwortet hat. Diese Informationen sind jedoch für jedermann recht einfach online zu finden, da wir sie als nicht sonderlich privat ansehen und deshalb nicht schützen. Geburtsnamen werden beispielsweise in Todesanzeigen veröffentlicht und die Datenbanken von Abstammungs-Webseiten sind mit derartigen Informationen regelrecht gefüllt.

Selbst Ihr Geburtsdatum oder das Ihres Partners kann von Kriminellen genutzt werden, um numerische Passwörter (z.B. die PIN Ihrer Bankkundenkarte) zu erraten. Studien unter Verwendung von Datenbanken gestohlener Passwörter haben gezeigt, dass Geburtsdaten wesentlich häufiger als Passwörter gewählt werden als zufällige Zahlenfolgen – und Kriminelle wissen das. Es ist also eine schlechte Idee, Ihr Geburtsdaten für diese Zwecke zu verwenden und eine noch schlechtere, das Geburtsdatum dann auch noch online zu posten.

Einrichtung eines grundlegenden Datenschutzes in Facebook

Es gibt mehrere Möglichkeiten für den Zugang zu Facebook: die Facebook-Webseite selbst, Apps für Android- und Apple-Geräte, Apps weiterer Anbieter sowie eine Vielzahl von anderen Geräten (z.B. Smart Watches). Die Webseite kann als eine Art offiziell anerkannte Version von Facebook betrachtet werden – unter anderem deshalb, weil sie anders als andere Apps die kompletten Datenschutzeinstellungen enthält. Aus diesem Grund wird die Website im Folgenden auch als Beispiel für die Anpassung der Datenschutzeinstellungen dienen.

Der Zugang zu den meisten Datenschutzeinstellungen ist auf der Facebook-Seite über das Vorhängeschloss-Symbol rechts oben möglich. Klicken Sie darauf, um die Hauptkategorien der Datenschutzoptionen zu sehen:

![]()

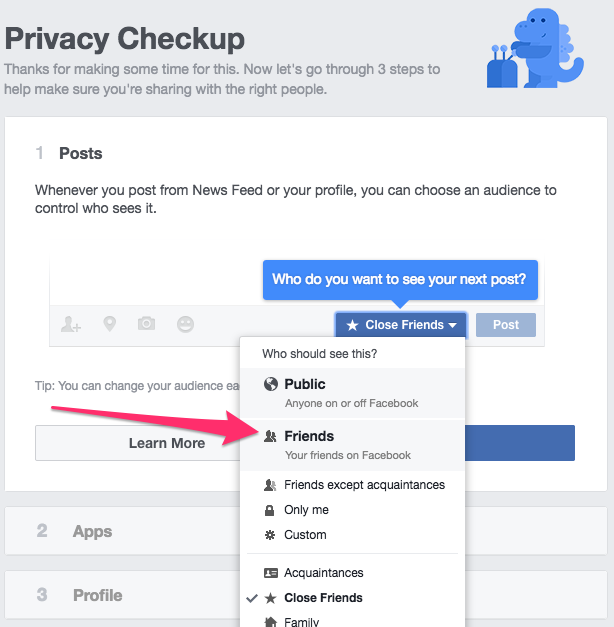

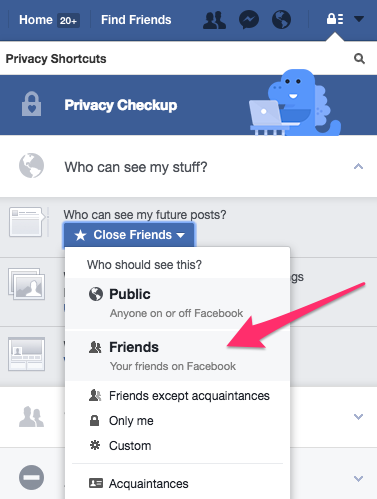

Ein guter Ausgangspunkt für alle weiteren Anpassungen ist eine Datenschutz-Überprüfung (Privacy Checkup). Nach dem Anklicken dieser Menü-Option werden Sie Schritt für Schritt durch den Konfigurationsprozess geleitet, der festlegt, mit wem und auf welche Weise Ihre Informationen geteilt werden. Stellen Sie sicher, dass Sie nicht die Option Öffentlich (Public) wählen; Sie sollten sich für Freunde (Friends) entscheiden, wenn Sie wollen, dass nur von Ihnen als Freunde akzeptierte Personen Ihre Beiträge lesen können.

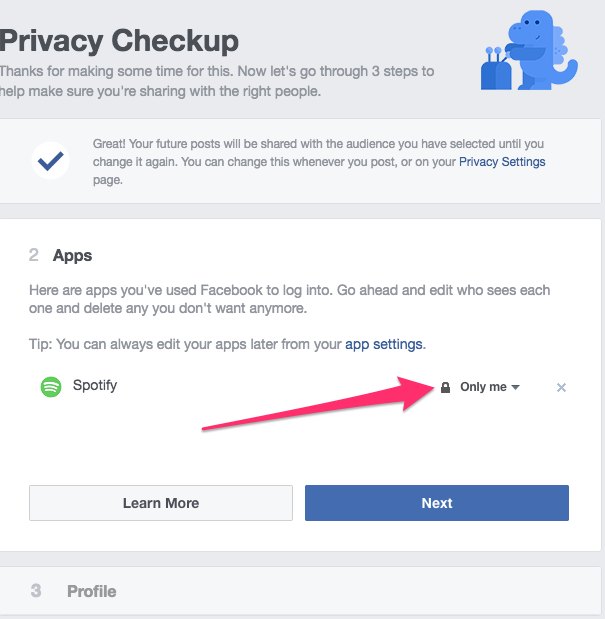

Auf der nächsten Seite finden Sie eine Liste aller Apps, die berechtigt sind, auf Ihren Facebook-Account zuzugreifen. Wenn Sie sich irgendwann einmal mittels Ihres Facebook-Benutzernamens und -Passwortes in eine andere Webseite eingeloggt oder eine App auf einem mobilen Gerät genutzt haben, die Zugang zu Ihrem Facebook-Account gefordert hat, dann sind diese Apps hier gelistet. Die Option Nur ich (Only me) ist an dieser Stelle zu empfehlen, es sei denn, Sie möchten, dass eine App etwas in Ihrer Facebook-Chronik (Timeline) postet. Man kann sich allerdings nicht darauf verlassen, dass Apps oder Seiten sich an das halten, was sie bezüglich Facebook-Posts versprechen. Wenn Sie Nur ich (Only me) wählen, stellen Sie sicher, dass das, was von diesen Apps und Seiten gepostet wird, nur von Ihnen gesehen werden kann.

Hintergrundinformation:

Paul Bischoff hat einen Artikel über die Methoden geschrieben, die beim Einloggen in andere Seiten und Apps mittels Ihrer Facebook-Anmeldedaten Anwendung finden. Darin werden Hintergrundinformationen und Hinweise gegeben, die Ihnen bei der Entscheidung, ob Sie diese Methoden nutzen wollen, behilflich sein können.

Auf der nächsten Seite finden Sie Ihre Profilinformationen wie beispielsweise Ihre Telefonnummer, Ihre E-Mail-Adresse und Ihr Geburtsdatum. Sie haben die Möglichkeit, die Datenschutzstufe jeder dieser Informationen zu wählen. Am besten wäre es, alles auf Nur ich (Only me) zu stellen, aber vielleicht möchten Sie auch Ihre E-Mail-Adresse und Ihren Geburtstag (Tag/Monat) für Freunde (Friends) sichtbar machen.

Anmerkung:

Facebook verwendet zwei Teile Ihres Geburtsdatums, den Tag/Monat (z.B. 5. April) und das Jahr (z.B. 1944). Sie können entscheiden, ob Sie andere Personen einen oder beide Teile sehen lassen wollen oder nicht. Wenn Sie den Tag und Monat Ihres Geburtsdatums mit Ihren Freunden in Facebook teilen, dann erhalten diese an Ihrem Geburtstag eine Benachrichtigung. Da Sie aber nicht Ihr Geburtsjahr teilen, reduzieren Sie durch die inkomplette Datenfolge Ihr Sicherheitsrisiko.

Die anderen drei Bereiche des Menüs ermöglichen Ihnen einen schnellen Zugang zu weiteren Datenschutzeinstellungen, die Sie anpassen können:

![]()

Wer kann meine Informationen sehen? Freunde (Friends) ist hier wahrscheinlich die beste Option, aber Sie können Ihren Facebook-Account auch völlig unzugänglich machen, indem Sie Nur ich (Only me) wählen.

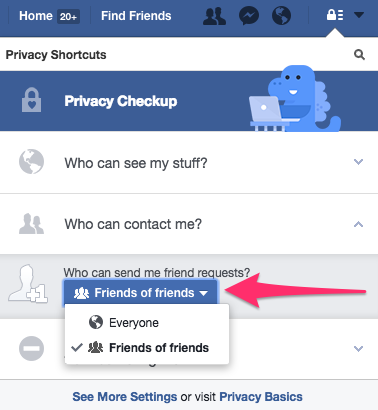

Eine grundlegende Funktion von Facebook besteht darin, Verbindungen zwischen Personen herzustellen. Daher ist es nicht möglich, absolut jedem zu verbieten, Ihnen Freundschaftsanfragen zu senden. Das Einzige, was Sie tun können, um Freundschaftsanfragen zu begrenzen, ist die Option Freunde von Freunden (Friends of friends) zu wählen.

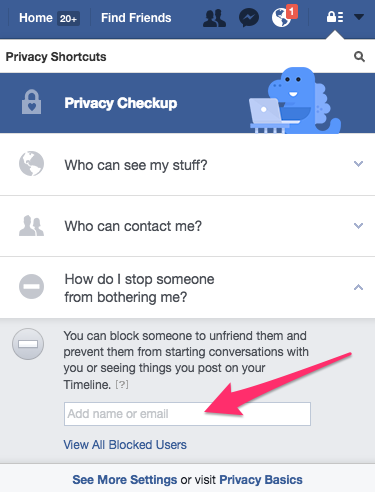

Es kann Situationen geben, in denen Sie nicht möchten, dass ein Facebook-Nutzer Zugang zu Ihren Informationen hat. Sie können in diesem Fall eine Funktion verwenden, die Nutzer sperrt. Nach Angaben von Facebook beendet diese Sperrung die Facebook-Freundschaft zwischen Ihnen und der entsprechenden Person, die dann keine Konversation mehr mit Ihnen beginnen und auch nicht länger die Beiträge in Ihrer Chronik (Timeline) sehen kann.

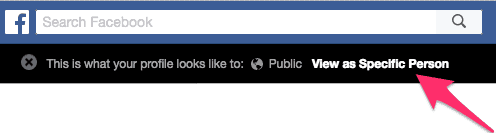

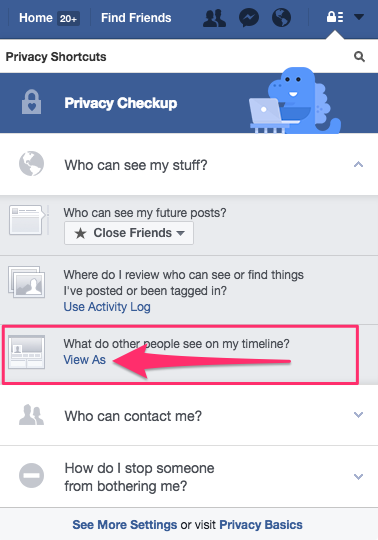

Wenn Sie wissen wollen, wie Ihr Facebook-Profil für andere Personen (Freunde) oder die allgemeine Öffentlichkeit aussieht, dann können Sie hierzu die Option Sehen als (View as) verwenden.

Dadurch wird Ihnen gezeigt, wie Ihr Profil für die Öffentlichkeit, also für jeden, der nicht Ihr Facebook-Freund ist, aussieht. Sie können aber auch spezifische Facebook-Freunde auswählen, um zu erfahren, wie diese Ihr Profil sehen. Klicken Sie dazu einfach auf den Link Als eine bestimmte Person sehen (View as a specific person) und geben Sie den Namen dieser Person ein: